Questões de Concurso Público Senado Federal 2012 para Analista Legislativo - Análise de Sistemas

Foram encontradas 4 questões

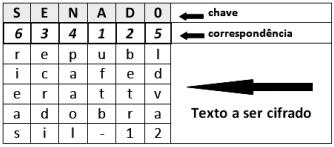

A criptografia utiliza cifra, que é definida como uma transformação de caractere por caractere ou de bit por bit, sem considerar a estrutura linguística da mensagem. O método cifra por transposição é descrito a seguir.

I. A cifra se baseia em uma chave ou frase que não contém letras repetidas, como SENADO.

II. O objetivo da chave é numerar as colunas de modo que a coluna 1 fique abaixo da letra da chave mais próxima do início do alfabeto, e assim, por diante, conforme ilustrado na figura abaixo.

III. O texto simples (“republicafederativadobrasil-12") é escrito horizontalmente, em linhas.

IV. O texto cifrado é lido em colunas, a partir da coluna cuja letra da chave seja a mais baixa.

Nessas condições, o texto cifrado é:

O IDS (Intrusion Detection System) é um componente essencial no ambiente cooperativo. As metodologias utilizadas pelo IDS para a detecção de um ataque são o Knowledge-Base Intrusion Detection e o Behavior-Based Intrusion Detection . Após a análise feita pelo sistema de detecção, os resultados possíveis são chamados comportamento normal, falso negativo e falso positivo. Nesse sentido, avalie as afirmativas a seguir:

I. Tráfego legítimo que o IDS analisa como sendo suspeito.

II. Tráfego suspeito não detectado.

III. Tráfego suspeito detectado.

Os tipos de tráfego caracterizados como comportamento normal, falso negativo e falso positivo são, respectivamente:

Um certificado digital é um arquivo eletrônico que identifica quem é o seu titular, pessoa física ou jurídica, ou seja, é um documento eletrônico de identidade. Quando são realizadas transações, de forma presencial, muitas vezes é solicitada uma identificação, por meio de um registro que comprove a identidade. Na Internet, quando as transações são feitas de forma eletrônica, o Certificado Digital surge como forma de garantir a identidade das partes envolvidas. Entre os fatores garantidos pela Certificação Digital, dois são descritos a seguir:

I. É a garantia de que somente o titular do Certificado poderia ter realizado determinada operação.

II. É a garantia de que as informações trocadas nas transações eletrônicas não foram alteradas no caminho que percorreram.

Esses fatores são conhecidos, respectivamente, por: