Questões de Concurso Público Senado Federal 2012 para Analista Legislativo - Análise de Suporte de Sistemas, Reaplicação

Foram encontradas 80 questões

Considere dois roteadores e suas portas Fast-Ethernet que não possuem suporte a Auto-MDIX.

Com relação ao cabo Ethernet utilizado para realizar a sua interligação (figura a seguir), assinale a afirmativa correta.

Com relação às fibras ópticas para redes de computadores, analise as afirmativas a seguir.

I. A luz é transmitida no núcleo (core) da fibra.

II. É recomendado o uso de laser como fonte de luz em fibras do tipo single-mode.

III. Fibras multimode são mais versáteis e podem alcançar maiores distâncias do que fibras single-mode.

Assinale:

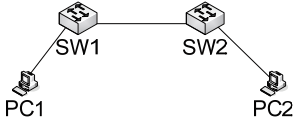

Considere a topologia de rede apresentada na figura a seguir.

SW1 e SW2 são switches Ethernet de camada 2. PC1 e PC2 são computadores executando um sistema operacional com suporte a redes TCP/IP e Ethernet.

O endereço IP de PC1 é 192.168.2.3 e o de PC2 é 192.168.3.2, e ambos utilizam a máscara padrão da classe de sua respectiva rede.

PC1 está conectado a uma porta de SW1 que está configurada como porta de acesso da VLAN 87.

PC2 está conectado a uma porta de SW2 que está configurada como porta de acesso da VLAN 52.

A conexão entre SW1 e SW2 utiliza o padrão 802.1Q.

Considere que todos os links estão funcionais, não há firewall em PC1 e PC2 e ambos podem responder a ICMP. Na topologia apresentada, PC1 não consegue pingar (enviar e/ou receber pacotes ICMP echo request e echo replay) PC2.

Uma solução para este problema seria

Com relação ao padrão IEEE 802.11, analise as afirmativas a seguir.

I. Os padrões 802.11A e 802.11G utilizam modulação OFDM.

II. Os padrões 802.11B e 802.11G trabalham na banda de 2,4 GHz.

III. Um dispositivo 802.11G é compatível com os padrões 802.11A e 802.11B.

Assinale

Com relação à comutação em redes, analise as duas colunas a seguir:

i. Comutação por células

ii. Comutação por circuito

iii. Comutação por pacote

a. ATM

b. Frame Relay

c. Rede de telefonia pública

Assinale a alternativa que apresenta a associação correta da

coluna da esquerda com a coluna da direita.

Com relação a Serviços de Diretório, X.500, LDAP e Microsoft Active Directory, analise as afirmativas a seguir.

I. Em um servidor LDAP, Schema é a estrutura que define o conjunto de regras que governam os tipos de informações armazenadas e que contém as classes de objetos.

II. A porta padrão oferecida por um servidor LDAP para conexão com clientes LDAP é a porta TCP 1433.

III. No Microsoft Active Directory, a estrutura que, com o objetivo de agilizar consultas, armazena uma cópia de todos os objetos do diretório, é o Global Catalog (GC).

Assinale:

Com relação à criptografia utilizando-se chave pública, analise as afirmativas a seguir.

I. A chave pública e a chave privada podem ser utilizadas para criptografar e decifrar a mesma informação.

II. A criptografia baseada em chave pública pode ser quebrada pelo método da força bruta.

III. A publicação da chave de descriptografia é utilizada para verificação de assinaturas.

Assinale:

O analista de suporte de sistemas de uma importante repartição pública realizou ao final do dia 1, um backup completo do servidor de arquivos.

Durante o dia 2, vários arquivos foram modificados. Ao final do dia 2, este mesmo analista realizou o backup incremental deste servidor.

No dia 3, novamente alguns arquivos foram modificados. Como rotina, ao final do dia 3, um backup incremental e diferencial foi realizado.

No início do dia 4, o gerente do CPD pediu ao analista que recuperasse os arquivos de backup devido a uma pane no servidor de arquivos.

Para restaurar o backup, são apresentados os procedimentos a seguir.

I. Restaurar apenas o backup completo realizado no dia 1 e o backup diferencial do dia 3.

II. Restaurar apenas o backup completo realizado no dia 1 e o backup incremental do dia 3.

III. Restaurar apenas o backup diferencial do dia 3.

Assinale:

Considere um servidor Windows Server 2003, em inglês, com o IIS 6.0 instalado. Ao editarmos as propriedades de um web site no IIS deste servidor, temos a possibilidade de definir onde será buscado o conteúdo para este site.

Para essa configuração, analise as possíveis opções apresentadas a seguir.

I. Uma pasta localizada no próprio servidor local.

II. Um compartilhamento localizado em outro computador.

III. Um redirecionamento para uma URL.

Assinale:

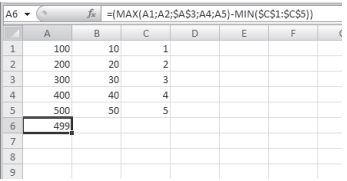

Considere o seguinte trecho de planilha eletrônica, criada no Microsoft Excel:

De acordo com a figura, a célula A6 contém a fórmula:

=(MAX(A1;A2;$A$3;A4;A5)-MIN($C$1:$C$5))

Caso o conteúdo de A6 seja copiado para B6 e para C6

(CTRL+C, seguido por um CTRL+V), as células B6 e C6

mostrariam, respectivamente, os seguintes valores:

Em um domínio que tem como controlador (domain controller) um Windows Server 2003, um administrador pode fazer uso dos poderosos instrumentos de administração do domínio e das estações de trabalho que são as Políticas de Grupo (Group Policies).

Ao implantar uma nova política de grupo, caso se deseje que ela seja implantada imediatamente numa estação, deve-se lançar mão do utilitário

Ao se administrar um servidor Microsoft Exchange Server 2003, é frequente a necessidade da realização de tarefas de manutenção como, por exemplo, uma desfragmentação do banco de dados.

O utilitário padrão fornecido para desempenhar esta tarefa é o