Questões de Concurso Público SEPOG - RO 2017 para Analista em Tecnologia da Informação e Comunicação

Foram encontradas 15 questões

Considere os seguintes endereços de hosts e máscaras de rede IP versão 4:

I. 172.16.6.3/10

II. 172.16.8.4/9

III. 172.16.12.6/9

IV. 172.16.14.7/10

V. 182.16.16.8/9

Assinale a opção que indica os dois hosts cujas redes se sobrepõem, ou seja, possuem endereços de hosts em comum.

A segurança em redes de computadores é um requisito fundamental para o funcionamento adequado de qualquer sistema computacional. Neste sentido, em relação aos tipos de ataques e técnicas de prevenção utilizadas em redes de computadores, analise as afirmativas a seguir.

I. SYN cache e SYN cookies são técnicas que podem ser empregadas no servidor para evitar ataques do tipo inundação de SYN.

II. O uso de pacotes do tipo ICMP Echo Request para um endereço de broadcast de uma rede, com o objetivo de causar negação de serviço, é um dos tipos de ataque de amplificação.

III. O ataque de inundação por UDP é normalmente associado à falsificação do endereço de origem IP para tornar mais difícil a sua detecção e prevenção.

Está correto o que se afirma em

A tecnologia RAID (Redundant Array of Independent Disks) é uma tecnologia de virtualização de armazenamento de dados que combina várias unidades de disco em uma única unidade lógica, para fins de redundância de dados e/ou melhoria de desempenho. Com relação aos diversos tipos de RAID, analise as afirmativas a seguir.

I. No RAID 10 a capacidade total disponível é a metade da soma das capacidades individuais de cada unidade de disco.

II. O RAID 5 utiliza paridade simples e requer um mínimo de quatro unidades de disco para ser implementado.

III. O RAID 6 utiliza paridade dupla e possui tolerância a falhas de até duas unidades de disco.

Está correto o que se afirma em

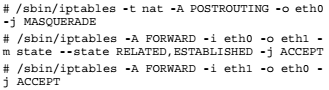

Esses comandos permitem que

O serviço Web usa o HTTP (HyperText Transfer Protocol) para transportar dados em texto plano, não criptografado. Para proteger o tráfego desse serviço, a aplicação do servidor deve ser configurada para usar o HTTPS (HTTP over TLS/SSL).

A porta de comunicação TCP (Transport Control Protocol) padrão do HTTPS é a porta número

O serviço de correio eletrônico é composto por uma série de programas, cada um deles com funções específicas. Relacione cada programa com suas respectivas funções.

1. Mail Transfer Agent (MTA)

2. Mail Delivery Agent (MDA)

3. Mail User Agent (MUA)

( ) Programa que recebe as mensagens dos usuários do servidor de e-mail com uso dos protocolos IMAP ou POP.

( ) Programa que envia e-mails dos usuários para um outro servidor de e-mail externo, com uso do protocolo SMTP.

( ) Programa responsável por entregar e arquivar as mensagens na caixa postal correta do destinatário.

Assinale a opção que mostra a relação correta, de cima para baixo.