Questões de Concurso Público MPE-GO 2022 para Assistente Programador

Foram encontradas 60 questões

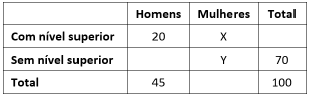

O valor de Y – X é

É correto afirmar que

Passados 5 minutos, Ana trocou de lugar com Deise e Carol trocou de lugar com Elisa.

Passados mais 5 minutos, Bia trocou de lugar com Ana e Deise trocou de lugar com Elisa.

Após essas trocas, a ordem delas era: Ana, Elisa, Bia, Carol e Deise (AEBCD).

Representando cada uma delas pela letra inicial do respectivo nome, a ordem inicial em que elas estavam sentadas foi

C:\Users\WWW\Desktop\XXXX\YYY\ZZZ\TTT\

a conta de usuário à qual esse arquivo está vinculado é

Considerando a configuração padrão do Excel, o número de planilhas presentes na nova pasta de trabalho é igual a

Considere uma planilha nova no Excel 2010, na qual a(s) célula(s):

•C6 até C8 contêm respectivamente os valores 7, 3 e 5; •D6 até D8 contêm respectivamente os valores 6, -1 e 5; •E6 até E8 contêm respectivamente os valores 3, 9 e 4; •F6 contém a fórmula “=SE(C$6>D6;C$7;C6)”; •F6 foi copiada e colada na célula G7, e na célula H8.Considerando que nenhuma outra célula tenha sido alterada, os valores exibidos pelas células F6, G7 e H8 são, respectivamente,

No ambiente Windows, assinale a lista na qual todas as extensões apresentadas são potencialmente perigosas.

Para proteção específica a contra-ataques ransoware, a Chefe da Informática orientou corretamente seus usuários a

Uma das funcionalidades do hypervisor de virtualização adotado pelo Departamento de TI é permitir

A propriedade das VM que assegura a segregação de falhas e segurança no nível do hardware é o(a)

A forma de criptografia utilizada pelo gerente de marketing da empresa XPTO é

Com o uso da assinatura digital em seus documentos, o escritório de advocacia garante

Dentre esses novos aplicativos encontra-se o firewall pessoal que possui a funcionalidade de

A técnica de ataque utilizada para indisponibilizar o site da empresa ABCTech é

Para efetuar o monitoramento corretamente, com base na utilização dessas ferramentas, Roberto deve

Para adotar o nível mais alto de segurança de comunicação entre entidades da rede, João deve implementar o SNMP com

Dentre as características do protocolo SNMP, aquela que Maria selecionou como sendo necessária para garantir a segurança de sua utilização é a