Questões de Concurso Público INPE 2024 para Tecnologista Júnior I - Ambientes Críticos de Tecnologia da Informação em Centro de Dados

Foram encontradas 45 questões

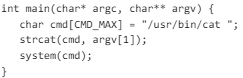

Assinale a opção que apresenta uma boa prática de programação.

Com relação às defesas primárias recomendadas pela OWASP para esse tipo de ataque, analise as afirmativas a seguir e assinale (V) para a verdadeira e (F) para a falsa.

( ) Implementar escape em todos os dados fornecidos pelo usuário.

( ) Emprego de Stored Procedures adequadamente construídas.

( ) Utilização de Prepared Statements com consultas parametrizadas.

As afirmativas são, respectivamente,

Sobre esse contexto, assinale a afirmativa correta.

Nesse caso, é possível afirmar que o TLS fará uso de

Dado que o programa opera com privilégios de administrador, a função system() é igualmente executada com tais privilégios. Quando um usuário fornece um nome de arquivo padrão, a chamada funciona como esperado. Contudo, se um invasor inserir uma string como ";rm -rf /", a chamada system() falhará ao tentar executar o comando "cat" por falta de argumentos, resultando na tentativa subsequente de