Questões de Concurso Público TJM-MG 2013 para Técnico Judiciário - Administrador de Redes

Foram encontradas 50 questões

I. “Em qualquer época, contudo, a ortografia corresponde a uma tentativa imperfeita de registro escrito de um sistema essencialmente dinâmico e complexo: a língua exercida por uma comunidade, caracterizada por seus dialetos e pelos traços sociais de seus falantes.” [linhas 15-18] i. A partir do momento em que passa a ter ortografia oficial, uma língua passa a contar com um conjunto de regras que não apenas permitem seu registro para além da oralidade, como também lhe conferem estabil i- dade e prestígio.

II. “É interessante observar que, antes da publicação dessa obra exordial, a língua portuguesa era escrita segundo ortografias de orientação especialmente latinizante, a exemplo do que também se praticava em quase todos os demais vernáculos que já se haviam diferenciado no mundo neolatino.” [linhas 7-10] ii. A profusão de obras de cunho gramatical dedicadas ao português nos últimos séculos indica a busca in- cessante de descrição da estrutura e do funcionamento da língua, bem como a necessidade de fixação de normas gramaticais mais cultas.

III. “Em sua essência, o Novo Acordo Ortográfico da Língua Portuguesa, de 2009, pouco apresenta de efeti- vamente novo em relação ao disposto no encontro multinacional de países falantes da língua portuguesa ocorrido em 1990.” [linhas 33-35] iii. Os portugueses têm defendido, através de movimentos populares e de debates acadêmicos bastante in- flamados, uma posição conservadora e abertamente contrária à adoção dos termos do Acordo de 2009, por eles considerado ineficaz para sanar os problemas ortográficos existentes.

Nos pares (I, i), (II, ii) e (III, iii), as afirmativas (i, ii, iii), se corretas,

I. Toda gramática é revolucionária, pois tem como objetivo representar, da melhor maneira, a complexidade da fala da sociedade segundo as regras da modalidade escrita.

II. Fenômenos como a comunicação através de meios eletrônicos frequentemente subvertem as regras orto- gráficas consuetudinárias.

III. Os gramáticos portugueses usam uma orientação gramatical diferente daquela encontrada no Brasil, haja vista o fato de que a língua nacional é o brasileiro.

É CORRETO afirmar que:

I. Há, no texto, o deslocamento do valor de tempos verbais de presente, de maneira que passem a fazer re- ferência a eventos ocorridos no passado.

II. Cultismos lexicais contrastam com as estruturas oracionais predominantemente simples do texto, o que é coerente com o caráter multifacetado da língua portuguesa.

III. No texto, os sujeitos pospostos ao verbo exibem natureza apenas nominal, i.e., não há orações subordinadas que cumprem essa função sintática.

A alternativa que avalia corretamente as afirmações acima dispostas é:

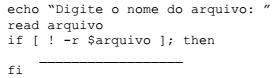

A utilização de shell scripts é uma importante ferramenta para auxiliar na administração de redes, pois simplifica e automatiza tarefas que poderiam ser complexas para se executar sem o auxílio desse recurso. Observe o Shell script a seguir.

A opção CORRETA para completar a lacuna é

Em relação às tecnologias, ferramentas e procedimentos associados ao cabeamento estruturado, analise os itens a seguir, marcando com (V) a assertiva verdadeira e com (F) a assertiva falsa.

( ) Um cabo de par trançado categoria 5e é homologado e funciona em redes Gigabit Ethernet desde que não ultrapasse 100 metros.

( ) Em um sistema de cabeamento estruturado, o segmento de cabo que interconecta os armários de telecomunicações é conhecido como segmento horizontal.

( ) Em um cabo de par trançado, apenas dois pares de fios são realmente usados em redes Fast Ethernet.

( ) Gigabit Ethernet refere-se a várias tecnologias para transmissão de quadros a uma velocidade de 1 Gbps. A tecnologia 1000BASE-T permite a utilização de cabos par trançado, enquanto que 1000BASE-SX e 1000BASE-FX utilizam fibra ótica, sendo que a primeira é recomendada para redes de até 550 metros e a segunda pode atingir até 5 Km.

A sequência CORRETA, de cima para baixo, é

Analise a afirmativa sobre tecnologia de rede a seguir:

“Antes de transmitir, a estação faz uma escuta ao meio. Ao perceber que o meio está livre, efetua a transmissão. Caso o meio esteja ocupado, a estação aguarda um tempo aleatório para uma nova tentativa de transmissão. Mesmo no momento da transmissão, a estação continua escutando o meio, pois, caso haja uma colisão, a liberação do canal é feita de forma imediata e uma nova tentativa de transmissão será iniciada”.

Essa descrição refere-se ao método de acesso ao meio de qual tecnologia de rede de computadores?

Analise as seguintes afirmativas sobre segurança digital em redes.

I. Os algoritmos de criptografia (simétrica e assimétrica) apresentam níveis diferentes de resistência a ataques ao sistema criptográfico mesmo quando utilizam chaves de mesmo tamanho.

II. Apesar de consumir mais recursos computacionais que a criptografia simétrica, a criptografia de chave pública apresenta grande vantagem em relação à segurança do processo de distribuição de chaves.

III. A comunicação através do protocolo https é a garantia de estar utilizando um certificado digital válido na comunicação com o servidor (web site).

Estão CORRETAS as afirmativas: