Questões de Concurso Público PC-AC 2015 para Perito Criminal - Análises de Sistemas

Foram encontradas 100 questões

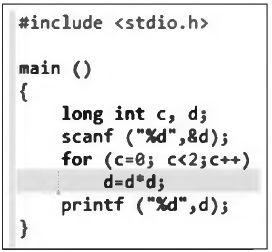

Considere o programa escrito na linguagem C a seguir.

Caso seja fornecido como entrada o valor 3, a saída

será:

Considere as tabelas a seguir.

perito (cod_perito, nome, localizacao), prova (cod_prova, tipo, descricao), ocorrencia (cod_ocorrencia, data, tipo, cod_perito, cod_prova) Nas quais perito.cod_perito, prova.cod_prova e ocorrência.cod_ocorrencia são as chaves primárias de suas tabelas e ocorrência.cod_perito e ocorrência.cod_prova são chaves estrangeiras associadas às tabelas perito e prova, respectivamente. A consulta que devolve as provas que não estão associadas nas ocorrências a nenhum perito é a:

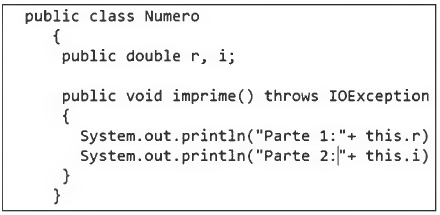

Considere o trecho de código escrito em Java a seguir.

Um objeto d associado a classe acima deve ser

definido no Java de acordo com a sintaxe: