Questões de Concurso Público FOZPREV de Foz do Iguaçu - PR 2023 para Analista Previdenciário - Sistemas de Informação

Foram encontradas 40 questões

( ) Scrum Master é o responsável pelo gerenciamento eficaz do Product Backlog. ( ) Product Owner é uma pessoa e não um comitê. ( ) Developers são as pessoas do Scrum Team que estão comprometidas em criar qualquer aspecto de um Incremento utilizável a cada Sprint.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

Assinale a alternativa que preenche corretamente a lacuna do trecho acima.

I. A abertura de novas abas ou janelas deve ser de escolha do usuário.

II. Deve-se dar preferência ao uso de CAPTCHAs como estratégia de segurança para impedir a ação de softwares automatizados.

III. Links adjacentes devem ser separados por mais do que simples espaços, para que não fiquem confusos, em especial para usuários que utilizam leitor de tela.

Quais estão INCORRETAS?

Assinale a alternativa que preenche corretamente a lacuna do trecho acima.

kill -9 50

Qual o resultado do comando, considerando a existência de um processo cujo PID (Process ID) é 50?

Segundo a norma NBR ISO/IEC 27002:2013, analise as informações abaixo:

Quantas das fontes acima são fontes principais para identificação de requisitos de segurança da informação?

Coluna 1

1. Brute Force. 2. Denial of Service. 3. Scan. 4. Sniffing.

Coluna 2

( ) Efetua buscas minuciosas em redes, com o objetivo de identificar computadores ativos e coletar informações sobre eles, como, por exemplo, serviços disponibilizados e programas instalados, possibilitando associar possíveis vulnerabilidades.

( ) Utiliza um computador para tirar de operação um serviço, um computador ou uma rede conectada à Internet.

( ) Adivinha, por tentativa e erro, um nome de usuário e senha e, assim, executa processos e acessa computadores e serviços em nome e com os mesmos privilégios deste usuário.

( ) Inspeciona os dados trafegados em redes de computadores, por meio do uso de programas específicos, com o objetivo de capturar informações sensíveis como senhas e números de cartão de crédito.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

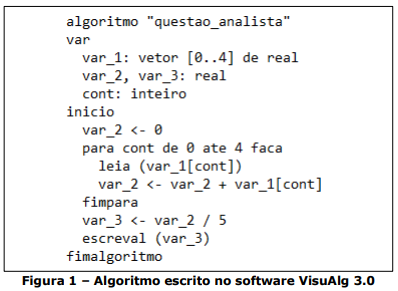

A Figura 1 abaixo apresenta um algoritmo escrito no software VisuAlg 3.0.

O que faz o algoritmo da Figura 1?