Questões de Concurso Público IF-PA 2016 para Analista de TI - Desenvolvimento de Sistemas

Foram encontradas 70 questões

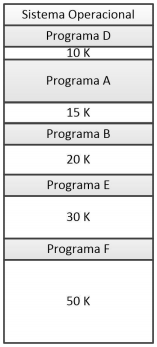

A seguinte Figura ilustra a Memória Principal de um computador. Nela são destacadas áreas alocadas ao Sistema Operacional e a cinco Programas, bem como áreas livres, cujos tamanhos são indicados na Figura. Utilizando-se a Estratégia de Alocação BEST-FIT, onde o Programa C de 14 KB será carregado?

Dois importantes serviços em redes de computadores são propiciados pelos protocolos FTP e HTTP. Com relação a esse assunto afirma-se que:

I – FTP e HTTP são protocolos de transferência de arquivos que utilizam o TCP.

II – O FTP utiliza duas conexões para transmitir um arquivo: uma para controle e a outra para transmissão de dados, diferentemente do HTTP que emprega apenas uma conexão para transmitir dados e controle.

III – FTP e HTTP podem ser utilizados para copiar ou mover arquivos de um servidor para um computador cliente, bem como carregar ou transferir arquivos de um cliente para um servidor.

É correto apenas o que se afirma em

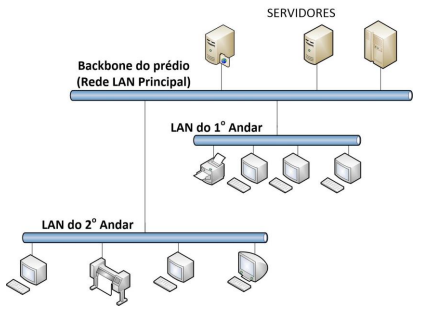

Existem diversos tipos de topologias de redes de computadores. A seguinte Figura apresenta uma rede instalada em um prédio de dois andares.

A topologia ilustrada na Figura é denominada de

Com relação aos meios de comunicações empregados em redes de computadores são apresentadas as seguintes proposições:

I – Por não apresentarem o efeito de múltiplos percursos, as fibras ópticas monomodo propiciam enlaces mais longos do que as fibras ópticas multímodo de índice degrau.

II – A diferença básica entre os cabos UTP em relação aos STP é que os primeiros possuem uma malha que os protege contra interferências eletromagnéticas.

III – Os cabos Categoria 5 atendem os requisitos das redes 100BASE-TX e 1000BASE-T.

É correto apenas o que se afirma em

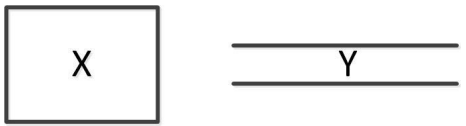

A seguinte Figura apresenta dois símbolos que são utilizados na modelagem de Diagrama de Fluxo de Dados.

Esses símbolos, identificados pelas letras X e Y, representam, respectivamente:

Considere o seguinte pseudocódigo:

Função misteriosa(a: inteiro)

Início

Se (a<1) então retorna -1;

Se (a==1) então retorna 2;

Se (a>1) então retorna (misteriosa(a-1)* misteriosa(a-2));

Fim

Para tentar descobrir o que a função misteriosa faz, um aluno experimentou a função com os valores de entrada 1, 3 e 4 e obteve os seguintes resultados, respectivamente:

public class Dimensoes { Dimensoes A[][];

Dimensoes(int tamanho, int progressao)

{

A = new Dimensoes[tamanho][]; int j = 1; for (int i = 0 ; i<tamanho; i++) A[i]= new Dimensoes[j++*progressao]; }

public static void main(String[] args){ Dimensoes d = new Dimensoes(10,2);

System.out.print(d.A[8].length); } }

Ao ser executado, o resultado que o programa gera na tela de comando será

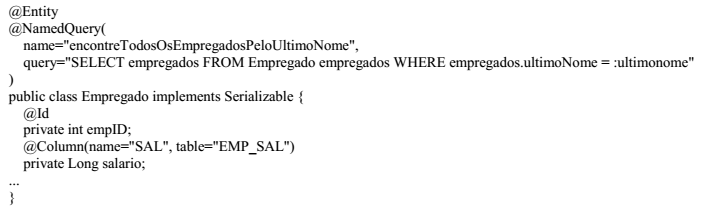

Analise o seguinte código:

Em relação as annotations do JPA (Java Persistence API) do seguinte código, é correto afirmar que