Questões de Concurso Público Câmara Municipal de Itatiba - SP 2022 para Técnico em Gerenciamento de Redes

Foram encontradas 38 questões

O diretório ______ possui os comandos binários essenciais (os programas) que são utilizados quando o sistema é montado no modo para usuário único. Os aplicativos (como o Thunderbird) são armazenados em ______. O diretório ______ contém arquivos de configuração, que geralmente podem ser editados por um editor de texto como o Gedit ou o VIM.

Assinale a alternativa que preencha correta e respectivamente as lacunas.

I. Aplicativo II. Segurança III. Memória IV. Instalação V. Sistema

Estão corretas as afirmativas:

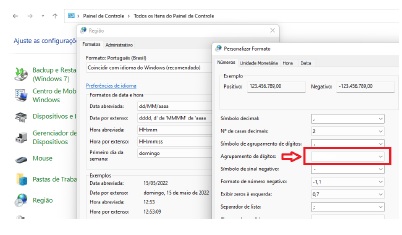

Por padrão, no Windows 8 e superior o Agrupamento de dígitos pode ser configurado para as opções que seguem, exceção feita à alternativa:

I. É possível usar o Monitor de Desempenho para visualizar dados de desempenho em tempo real ou de um arquivo de log.

II. É possível criar conjuntos de coletores de dados para configurar e agendar o contador de desempenho.

III. É possível rastrear os eventos e a coleta de dados de configuração, de modo que se possa analisar os resultados e ver relatórios.

Estão corretas as afirmativas:

I. Os backups de espelhamento são um espelho da origem da cópia. Isso quer dizer que quando um arquivo é excluído na origem ele também é excluído no backup.

II. No backup diferencial copia-se todos os dados alterados desde o backup completo anterior. Ele se diferencia do backup incremental pois cria a cópia de segurança dos arquivos modificados desde o último backup. No backup diferencial continua se copiando os arquivos alterados desde o último backup completo. Com isso conclui-se que o backup diferencial armazena mais dados do que um incremental, e isso exige mais espaço e tempo para ser concluído.

III. Backup por FTP. Este é um tipo de backup onde o processo de cópia dos arquivos é feito por meio da internet para um servidor FTP através das portas TCP 67, 68. Normalmente, o servidor FTP está localizado em um data center comercial, longe dos dados de origem que estão sendo armazenados em backup.

Estão corretas as afirmativas:

I. do espaço por onde será feita a passagem de cabos. II. das curvaturas (máximo permitido) dos cabos. III. da tensão máxima (tensionamento) que pode ser aplicada em um cabo. IV. do piso falso, do teto e dos dutos/canaletas de transmissão.

Estão corretas as afirmativas:

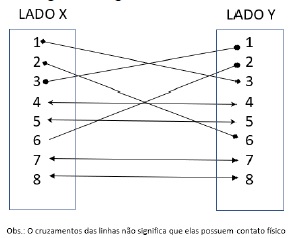

A figura mostra um cabo de rede Categoria 5e com conectores RJ45 em suas extremidades. Dessa figura, analise as afirmativas abaixo.

I. Trata-se de um cabo crossover com padrão T568A no lado X e T568B no lado Y.

II. Como não se tem a informação das cores nas ligações é impossível afirmar que o cabo está montado de forma correta.

III. Apenas a conexão entre Switches pode assumir a configuração apresentada.

Estão corretas as afirmativas:

I. Fibra monomodo. II. Fibra multimodo. III. Fibra anymodo.

Estão corretas as afirmativas:

I. Ele usa as portas UDP para autenticação e contabilidade.

II. Tem-se a encriptação da palavra-passe apenas.

III. As portas de autenticação e autorização são as de número 67 e 69, respectivamente.

Estão corretas as afirmativas:

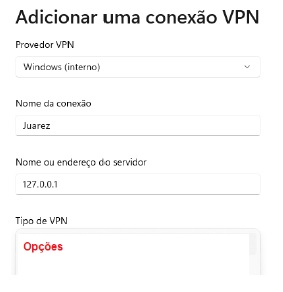

Assinale a alternativa que preencha corretamente a lacuna.

I. A máscara geral (Intervalo 172.16.16.0 - 172.16.19.255) que o técnico possui para trabalhar é a 255.255.252.0.

II. As máscaras de rede de cada uma das quatro sub -redes será 255.255.255.0.

III. Este endereço pertence à Classe IPv4 conhecida por B.

Estão corretas as afirmativas:

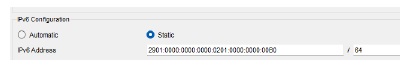

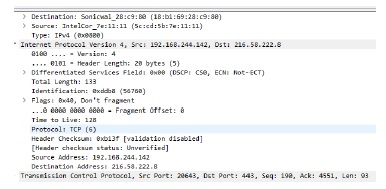

A forma mais reduzida para o IPv6 do equipamento com a configuração exibida na imagem que segue é:

Analise as afirmativas abaixo.

I. O MAC Address do Gateway desta rede é o 5c:cd:5b:7e:11:11 .

II. O endereço IP interno pertence à classe C.

III. Considerando as informações TCP padrão (Portas), a mensagem está por tratar um a aplicação que utiliza o https.

Estão corretas as afirmativas: