Questões de Concurso Público Câmara de Machados - PE 2024 para Agente Administrativo

Foram encontradas 40 questões

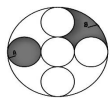

O Lugar geométrico dos pontos que equidistam de dois pontos A e B distintos é chamado de:

( ) É possível inserir planilhas Excel editáveis em um arquivo word, mantendo sua capacidade de executar funções típicas do Excel

( ) Para inserir uma planilha Excel em um arquivo word deve-se acessar o meu Inserir, seguido de Tabela e, por fim, clicar em Planilha Excel

( ) É possível copiar uma tabela criada em uma planilha Excel, mantendo sua formatação original, para um arquivo word, mas não é possível executar as funções típicas do Excel no arquivo Word

I – O Excel permite a utilização de regras diferentes de proteção em relação a edição e leitura em um único arquivo.

II – Se for necessário autorizar edição de um arquivo para um usuário (ou grupo de usuário) e apenas leitura para outro é possível inserir duas senhas distintas, uma com cada tipo de permissão e conceder a senha adequada de acordo com o perfil do usuário

( ) É possível adicionar sessões ao painel de miniaturas, possibilitando uma melhor organização dos slides.

( ) Uma vez que se inserem sessões no painel de miniatura, os slides inseridos em uma determinada sessão não poderão ser realocados em outra sessão, por se tratar de uma ação definitiva.

( ) Ao recolher uma sessão não é possível saber quantos slides estão inseridos nela, exceto por meio da expansão novamente dessa sessão.

I – O hardware corresponde a parte tangível do equipamento, sendo parte integrante em diversos dispositivos como computadores, celulares e outros

II – Dessa forma o hardware pode ser considerado a “mente” dos equipamentos, pois é responsável por comandá-los.

(A): Permitir cookies em um site pode melhorar significativamente a experiência do usuário ao personalizar a navegação, pois eles retêm informações que facilitam a navegação recorrente.

(R): Considerando a natureza dos cookies, eles devem ser completamente evitados para garantir a segurança e privacidade online.

Indique se:

( ) O acesso remoto seguro utiliza apenas VPNs para proteger dados confidenciais, não podendo considerar outras formas de segurança.

( ) A autenticação multifator é uma prática recomendada para garantir que apenas usuários verificados tenham acesso aos recursos corporativos.

( ) A implementação de tecnologias avançadas em acesso remoto seguro é suficientemente robusta para mitigar riscos cibernéticos.