Questões de Concurso Público MSGás 2015 para Técnico de Tecnologia da Informação I

Foram encontradas 40 questões

Veja abaixo um compressor centrífugo aberto. A peça marcada com a seta corresponde:

A imagem abaixo corresponde a um compressor do tipo:

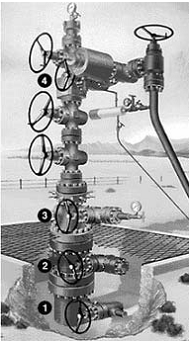

Abaixo segue uma imagem dos equipamentos de produção de poços de petróleo e gás natural. Identifique o nome das partes na ordem 1,2,3 e 4:

A arquitetura em camadas de um banco de dados prevê diferentes níveis que permitem ao projetista começar com uma visão mais abstrata dos dados e prosseguir em detalhes até sua implementação. Quanto aos níveis de abstração de dados, avalie as sentenças que se seguem:

I. O modelo conceitual é uma perspectiva dos usuários finais, podendo representar os diferentes subconjuntos de dados; é independente do software e hardware.

II. O modelo interno é uma representação dos dados conforme vistos pelo SGBD, utiliza as estruturas suportadas pelo banco escolhido; é dependente do software e independente do hardware.

III. O modelo externo representa o nível que descreve como os dados são salvos em meios de armazenamento; é dependente do software e hardware.

É correto o que se afirma em:

Muitos sistemas criptográficos têm a propriedade de que, fornecida a chave criptográfica, torna-se menos complicado encontrar a chave de decriptação e vice-versa. TANENBAUM, Andrew S. Sistemas operacionais modernos. 3ª ed. Pearson, 2010 (adaptado).

Esses sistemas são chamados de

No processo de transmissão eletrônica de um documento completo com assinatura digital utiliza-se chave pública e chave privada. De acordo com este contexto, analise as afirmações a seguir:

I. Na assinatura digital a chave privada é usada para cifragem da mensagem.

II. Na assinatura digital a chave pública é usada para decifragem da mensagem.

III. A assinatura digital pode agregar integridade, autenticação e não repúdio.

É correto o que se afirma em:

Considere as seguintes relações em um banco de dados relacional:

Imovel (IDImovel, Endereco, DescricaoImovel, ValorAluguel, IDCidade) Cidade (IDCidade, NomeCidade, UF)

Selecione a expressão SQL que obtém todos os imóveis cujo valor do aluguel está entre R$ 1000 e R$ 2000 e que se

localizam no Rio de Janeiro ou Paraná:

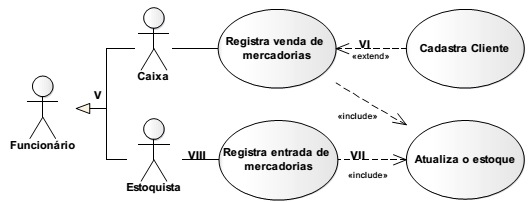

O diagrama de Casos de Uso da UML 2.0 a seguir representa um fragmento de um sistema de gerenciamento de um estabelecimento comercial. Avalie as afirmações sobre esse diagrama e assinale a alternativa correta:

Observe o Modelo Entidade-Relacionamento (ER) abaixo:

Dentre as sentenças que descrevem o relacionamento entre Aluno e Disciplina, selecione a correta: