Questões de Concurso Público IF-PB 2013 para Tecnólogo-Rede de Computadores

Foram encontradas 10 questões

I – O padrão Gigabit Ethernet suporta o modo de operação full-duplex.

II – A especificação 100Base-TX define operação em modo full-duplex, com taxa de 100Mbps, utilizando par trançado UTP categoria 5.

III – Todas as especificações do padrão 10 Gigabit Ethernet suportam operação em modo half-duplex.

Está CORRETO o que se afirma em:

( ) O RIP é um protocolo de vetor de distância.

( ) O OSPF é um protocolo de estado de enlace.

( ) Um roteador, executando OSPF, transmite informações de roteamento para os roteadores que são seus vizinhos, em sistemas autônomos distintos.

( ) Um sistema autônomo OSPF pode ser configurado hierarquicamente em áreas.

( ) O BGP é um protocolo de vetor de distância, utilizado para roteamento entre sistemas autônomos.

A sequência apresentada está CORRETA em:

(1) INVITE ( ) Solicita o término de uma sessão.

(2) BYE ( ) Consulta um host sobre seus recursos.

(3) ACK ( ) Informa um servidor de redirecionamento sobre a localização atual do usuário.

(4) REGISTER ( ) Confirma que uma sessão foi iniciada.

(5) OPTIONS ( ) Solicita o início de uma sessão

A sequência CORRETA dessa associação é:

I – As redes que utilizam o padrão IEEE 802.11a/b/g podem ser configuradas para operar nos modos de infraestrutura e ad hoc.

II – O CSMA/CD é definido, no IEEE 802.11, como o protocolo utilizado pelas estações para acesso ao meio compartilhado.

III – O padrão IEEE 802.11a/b/g define três classes de quadros: dados, controle e gerenciamento.

Está CORRETO o que se afirma em:

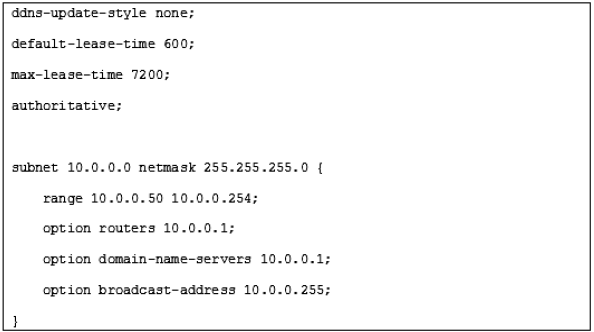

Esse arquivo contém parâmetros de configuração básica de um serviço Linux Debian que implementa o protocolo:

I – O Bind9 inclui as ferramentas named-checkconf, usada para checar a sintaxe do arquivo principal de configuração do Bind9, e named-checkzone, usada para checar os arquivos de dados das zonas.

II – O principal arquivo de configuração do Bind9 é o named.conf. Para cada domínio sob responsabilidade do servidor, deve ser criada uma entrada do tipo “zone” neste arquivo (ou no arquivo named.conf.local).

III – Os arquivos de dados das zonas de DNS devem ter seus conteúdos inseridos no final do arquivo named.conf, para que o Bind9 possa resolver os nomes dos domínios associados a estes.

Sobre essas afirmativas, está CORRETO o que se afirma em:

( ) O maior problema do SSH é a impossibilidade de criptografar sessões de terminal para usuários em hosts remotos.

( ) Do ponto de vista da segurança, é aconselhado que não seja permitido o login do usuário root usando SSH, através da configuração PermitRootLogin no.

( ) A porta 22 é a porta padrão para o protocolo SSH.

A sequência CORRETA para as afirmações acima é: