Questões de Concurso Público IF Sul Rio-Grandense 2019 para Analista de Tecnologia da Informação

Foram encontradas 40 questões

Observe o seguinte pseudo-código:

X[1] <- 10

X[2] <- X[1] + 20 * 2

X[3] <- 100

Y <- X[2]

SE X[1] = 10 ENTAO X[1] <- X[3] + X[1] + 50

Z <- Y + X[1] + x[2]

Ao final da execução do código acima, qual é o valor da variável Z?

Considere as afirmações sobre o modelo relacional e suas características:

I. Podem ser estabelecidos mais de um relacionamento entre entidades, de acordo com a regra de negócio a ser representada.

II. No modelo relacional, é possível definir uma relação entre um conjunto de tuplas não ordenadas.

III. A ordem dos valores dentro de uma tupla é relevante, a menos que se estabeleça uma correspondência entre esses valores e os atributos definidos.

Está(ão) correta(s) a(s) afirmativa(s)

No modelo Entidade-Relacionamento (ER), uma característica importante, que tipifica um relacionamento, é a quantidade de ocorrências de uma entidade que podem estar associadas a um determinado relacionamento.

Essa propriedade é chamada de

Leia o código HTML abaixo, para responder à questão.

Leia o código HTML abaixo, para responder à questão.

Sobre o framework Django, avalie as afirmações que seguem:

I. É possível definir seus modelos de dados com classes em Python, porém não podemos gerar automaticamente o SQL correspondente e executá-lo no banco de dados a ser utilizado.

II. O único banco de dados que o Django suporta é o SQLite, que vem incluído no Python.

III. O Django contém um sistema de templates que busca separar o html do código em Python.

IV. O framework tem suporte à internacionalização.

Estão corretas apenas as afirmativas

Sobre o sistema de pacotes do Debian 8, analise as seguintes afirmações:

I. O programa dpkg manipula arquivos com extensão rpm, notavelmente extraindo, analisando, e desempacotando os mesmos.

II. apt-get e aptitude são atalhos para o programa apt.

III. Ao digitarmos a linha de comando “aptitude why nome_do_pacote”, é possível descobrir por que um pacote foi automaticamente instalado no sistema.

IV. O comando “apt update” atualiza todos os programas instalados no computador através do sistema de pacotes.

Estão INCORRETAS apenas as afirmativas

As afirmativas abaixo se referem ao banco de dados Postgresql.

I. A instalação padrão do Postgresql utiliza a porta 6543 do protocolo para receber conexões.

II. O programa usado comumente para carregar cópias de uma base de dados a partir de um arquivo de texto é o psql.

III. Para especificar que uma base de dados deve tentar ser recuperada em uma única transação, é possível passar o parâmetro “-1”.

IV. Ao recuperar uma base de dados, se for encontrado um erro de SQL, o comportamento padrão do utilitário psql é perguntar ao usuário o que ele deseja fazer.

Estão corretas apenas as afirmativas

Considere 4 hosts A, B, C e D conectados em uma mesma rede. D está rodando o software Postgresql servidor, e os demais possuem um cliente instalado.

Suponha que os hosts A, B e C têm os respectivos IPs 192.168.0.1, 192.168.10.2 e 192.168.10.3 que o servidor D tem IP 192.168.0.254 e que todos eles estão em uma mesma DMZ, sem nenhum firewall entre os hosts. Considere que as linhas abaixo mostram o conteúdo do arquivo pg_hba.conf usado pelo servidor da máquina D e que as bases de dados b0, b1 e b2 foram criadas bem como os usuários u0, u1 e u2. Foi feito um teste na máquina D e localmente todos os usuários conseguiram realizar consultas com sucesso em todas as bases mencionadas.

# Início do arquivo pg_hba.conf

# TYPE DATABASE USER ADDRESS METHOD

local all all trust

local b0 all trust

host b1 all 192.168.10.0/24 trust

host b2 u2 192.168.10.0/24 md5

host b2 u2 192.168.10.3/32 reject

# Fim do arquivo pg_hba.conf A

A Partir do exposto, analise as seguintes afirmações:

I. Com o usuário u0 usando a senha correta, é possível se autenticar na base b0 a

partir do host B.

II. Com o usuário u1 usando a senha correta, é possível se autenticar na base b1 a partir do host A.

III. Com o usuário u2 não usando senha, não é possível se autenticar na base b2 a partir do host C.

IV. Com o usuário u2 usando a senha correta, é possível se autenticar na base b2 a partir do host C.

V. Com o usuário u2 usando a senha correta, não é possível se autenticar na base b2 a partir do host A.

Estão corretas apenas as afirmativas:

Um aspecto da administração de sistemas ao qual o administrador deve estar sempre atento é verificar o uso das partições do sistema.

Qual é o comando utilizado para verificar quanto de espaço em disco está disponível nas partições do sistema?

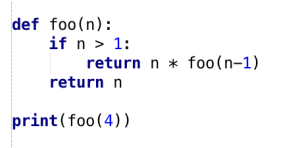

Observe a função print do código escrito em Python 2.7 a seguir:

Qual o resultado impresso por essa função?