Questões de Concurso Público IF-SE 2024 para Professor EBTT - Informática

Foram encontradas 60 questões

Processos conhecidos como ETL são comumente utilizados no contexto de arquiteturas de soluções de BI. A etapa do ETL onde ocorre remoção de dados duplicados, correção de erros, conversão de formatos de dados, agregação de dados e enriquecimento de dados com informações adicionais é:

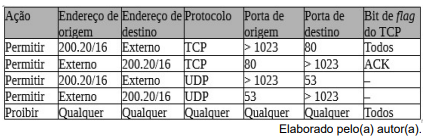

Que tipo de tráfego é permitido por essa firewall?