Questões de Concurso Público DETRAN-CE 2018 para Analista de Trânsito e Transporte - Tecnologia da Informação

Foram encontradas 60 questões

Como política de segurança e recuperação de dados, é recomendável realizar uma cópia dos arquivos e pastas alterados desde o último backup.

Essa cópia de segurança é denominada

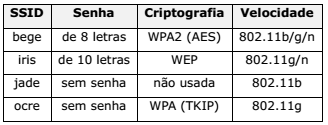

Atente ao que se diz a respeito das redes wifi apresentadas acima.

I. A rede com SSID bege é a mais segura das quatro, pois emprega um protocolo de criptografia forte, ainda que use uma senha curta. II. A rede com SSID ocre é a que tem maior alcance das quatro, pois não suporta dispositivos antigos, que ainda usam o padrão 802.11b. III. As redes com SSID iris e jade são as mais rápidas, pois toda a comunicação com os clientes é feita de modo aberto, sem o custo adicional de criptografar os dados.

É correto o que se afirma somente em

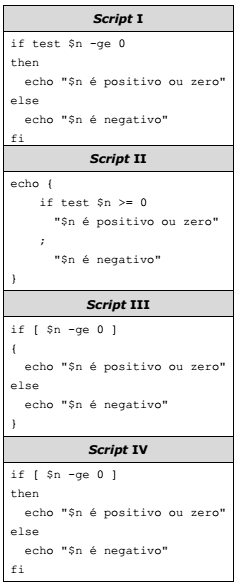

Analise os seguintes scripts escritos no interpretador de comandos Bash do sistema operacional GNU/Linux

Estão sintaticamente corretos apenas os scripts

Uma máquina virtual permite tanto experimentar novos sistemas operacionais e usar software que roda em outras plataformas, como testar em múltiplos ambientes programas que estão em desenvolvimento. Atente ao que se diz a respeito do processo de realização de snapshots de máquinas virtuais, e assinale com V o que for verdadeiro e com F o que for falso.

( ) O snapshot é o processo de criar uma imagem PNG da máquina virtual imediatamente antes de ser restaurado um snapshot anterior a fim de não se perder o estado corrente da máquina virtual.

( ) Em algumas situações só é possível apagar um snapshot de uma máquina virtual quando esta não está mais em execução.

( ) Os snapshots de uma máquina virtual ficam guardados no disco rígido virtual VDIFS do sistema operacional hospedeiro, não podendo ser diretamente acessados pela máquina convidada.

( ) O estado de uma máquina virtual pode ser restaurado quando se recupera um snapshot previamente realizado, sendo possível tanto voltar no passado como avançar no tempo.

Está correta, de cima para baixo, a seguinte sequência:

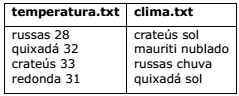

Os arquivos temperatura.txt e clima.txt em uma instalação GNU/Linux têm o seguinte conteúdo:

Considerando o conteúdo acima apresentado, é

correto afirmar que o resultado da execução do

comando Bash join -a1 -a2 <(sort clima.txt)

<(sort temperatura.txt) | wc - 1 é

Atente às seguintes afirmações sobre a estrutura de sistemas operacionais.

I. Em alguns sistemas, as máquinas virtuais disponibilizadas são cópias exatas do hardware, com seus próprios modos usuário/kernel, E/S e interrupções, cada uma podendo rodar seu próprio sistema operacional.

II. O sistema MULTICS foi o primeiro a usar uma hierarquia de multicamadas onde havia uma combinação de processos clientes e processos servidores, estes últimos sendo os únicos capazes de fazer chamadas ao sistema monitor.

III. Na organização por microkernel, como é o caso do GNU/Linux, as funções realizadas pelo sistema operacional são fracionadas em pequenos procedimentos hierárquicos compilados em um único grande programa binário executável.

É correto o que se afirma somente em

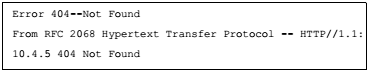

A seguinte mensagem de erro foi mostrada pelo navegador como resposta à tentativa de se visitar um certo site da Internet com o uso do protocolo HTTP:

Considerando essa ocorrência, assinale a afirmação

verdadeira.

Um algoritmo de criptografia tem como entrada um texto em letras minúsculas e como saída uma string formada apenas por letras minúsculas e espaço(s) em branco. O algoritmo tem apenas quatro regras, quais sejam:

I. Troca-se cada letra da mensagem original pela letra seguinte do alfabeto (Por exemplo, troca-se “g” por “h”).

II. A exceção da regra anterior ocorre com relação às vogais, que devem ser trocadas por um “x” (Por exemplo, tanto a vogal “a” como a “u” devem ser substituídas por um “x”).

III. Quaisquer outros caracteres da mensagem original devem ser ignorados e, portanto, excluídos da saída – inclusive os espaços em branco e símbolos de pontuação.

IV. A cada cinco letras geradas, acrescenta-se um espaço em branco na mensagem criptografada.

Tomando por base as informações acima, pode-se afirmar corretamente que

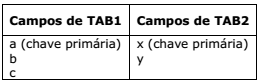

Um banco de dados relacional tem duas tabelas com a estrutura simplificada abaixo:

Sabendo-se que as tabelas TAB1 e TAB2 são compostas, respectivamente, de 100 e 150 registros, e que todos os campos são numéricos, é correto afirmar que o número máximo de linhas do resultado que a consulta SQL

SELECT * FROM TAB1,TAB2 WHERE x=a AND x > y

pode retornar é

Relacione corretamente as grandes distribuições GNU/Linux com as distribuições delas derivadas, numerando a Coluna II de acordo com a Coluna I.

Coluna I

1. Mandrake

2. Red Hat

3. Slackware

4. Ubuntu

Coluna II

( ) CentOS, ClearOS, Oracle Linux

( ) elementary OS, Linux Mint, Poseidon Linux

( ) Mageia, PCLinuxOS

( ) muLinux, VectorLinux, ZenWalk

A sequência correta, de cima para baixo, é: