Questões de Concurso Público DETRAN-CE 2018 para Vistoriador

Foram encontradas 8 questões

Relacione corretamente os elementos de rede apresentados abaixo às suas respectivas características, numerando a Coluna II de acordo com a Coluna I.

Coluna I

1. Repetidor

2. Placa de rede

3. IP

4. RJ-45

Coluna II

( ) Conector modular utilizado para ligar fisicamente dispositivos através de uma conexão Ethernet.

( ) Identificação de um dispositivo em uma rede pública ou local.

( ) Dispositivo de hardware presente em um computador que faz sua ligação com uma rede cabeada.

( ) Dispositivo que regenera e retransmite sinal wireless, aumentando seu alcance.

A sequência correta, de cima para baixo, é:

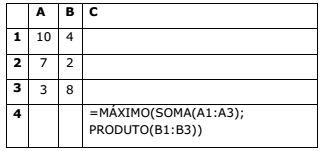

Considere o seguinte trecho de uma planilha eletrônica do Microsoft Excel 2010, onde são mostradas as colunas A, B e C e as linhas 1 à 4:

O resultado da aplicação da fórmula

=MÁXIMO(SOMA(A1:A3); PRODUTO(B1:B3)), na

célula C4, é

Escreva V ou F conforme sejam verdadeiras ou falsas as seguintes afirmações:

( ) A Intranet é uma rede privada de computadores dentro de uma organização.

( ) A Extranet é uma rede de computadores que funciona como a Intranet, porém pode ser acessada também pela Internet.

( ) HTTP e HTTPS são protocolos de comunicação utilizados na Internet, sendo o protocolo HTTP mais seguro do que o HTTPS.

( ) Proxy é um servidor que age intermediando a Internet e a rede local.

Está correta, de cima para baixo, a seguinte sequência:

Uma política de backups sistemáticos confere mais segurança e confiabilidade a um sistema informático. Considerando essa proposição, atente ao que se diz a seguir:

I. Bons programas de backup conseguem não só detectar e marcar erros físicos nos setores dos discos rígidos e pendrives como também prevenir futuros danos a esses dispositivos.

II. Se corretamente configuradas, versões mais novas do Windows e do Mac OS podem realizar automaticamente backups semanais e até diários dos dados dos diversos usuários.

III. Durante a execução de um backup em um servidor web, deve-se sempre desconectar totalmente o servidor da Internet sob o risco de ter comprometida a segurança de todo o sistema bem como da própria cópia de segurança.

Está correto o que se afirma somente em