Questões de Concurso Público IF-MT 2015 para Arquivista

Foram encontradas 10 questões

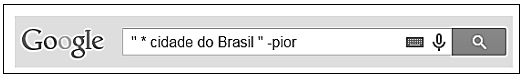

A figura abaixo apresenta a caixa de pesquisa do Google com uma expressão a ser pesquisada.

De acordo com a figura, assinale a alternativa que apresenta apenas expressões exibidas nos resultados de

pesquisa retornados pela busca.

Sobre o Firewall do Windows 7, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Um firewall pode ajudar a impedir que hackers ou softwares mal-intencionados obtenham acesso ao computador por meio de uma rede ou da Internet.

( ) É possível modificar as configurações do firewall do Windows 7 para cada um dos tipos de rede utilizados, sendo eles: Rede Doméstica, Rede de Trabalho, Rede Pública ou Domínio.

( ) Quando o Firewall do Windows está ativado, a maioria dos programas fica impedida de se comunicar pela rede, sendo possível que tal comunicação seja feita apenas se o Firewall for desabilitado.

( ) Recomenda-se, por padrão, que o Firewall do Windows fique desabilitado, caso contrário, se for necessário desativá-lo, é preciso realizar uma reinstalação do Windows.

Assinale a sequência correta.

A primeira coluna apresenta ferramentas do Microsoft Word 2007, em sua configuração padrão de instalação, e a segunda, as guias/abas onde elas são encontradas. Numere a segunda coluna de acordo com a primeira coluna.

( ) Início

( ) Inserir

( ) Layout da Página

( ) Referências

( ) Exibição

Assinale a sequência correta.

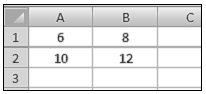

A figura abaixo apresenta uma planilha do Microsoft Excel 2007.

De acordo com a planilha, quais valores são retornados pelas fórmulas =SOMA(MÉDIA(A1:B2)) e

=SE(A1+B2>A2+B1;B2;A2) , respectivamente?

A respeito do conceito e uso de e-mail, analise as afirmativas.

I - É extremamente seguro acessar Webmails em computadores de terceiros, especialmente quando nos navegadores não estão ativas as conexões anônimas e as conexões https.

II - Através de um endereço eletrônico, formado por duas sequências de caracteres separadas pelo símbolo @, por exemplo, [email protected], consegue-se enviar uma mensagem para pessoas que estejam em qualquer local do planeta.

III - O recurso de cópia oculta de e-mail permite enviar cópia de uma mensagem para um ou mais destinatários, de tal maneira que os destinatários colocados no campo Para não saberão que também foram enviadas cópias da mensagem aos destinatários inseridos no campo Cco.

IV - Uma das principais características dos spams é apresentar no campo Assunto textos alarmantes ou vagos, como "Sua senha está inválida", "A informação que você pediu" e "Parabéns", na tentativa de confundir os filtros antispam e de atrair a atenção dos usuários.

Está correto o que se afirma em

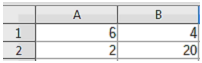

Considere o trecho de planilha do LibreOffice Calc versão 4.4.3 apresentado abaixo.

Ao inserir-se a fórmula =MED(A1:B2), será obtido o valor

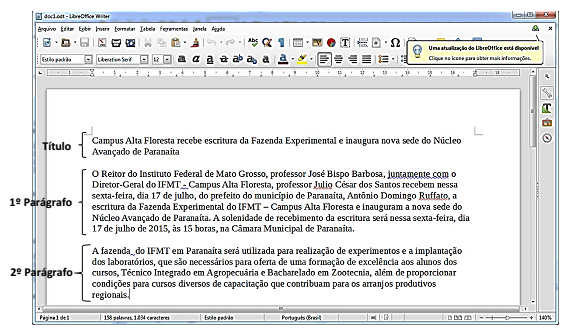

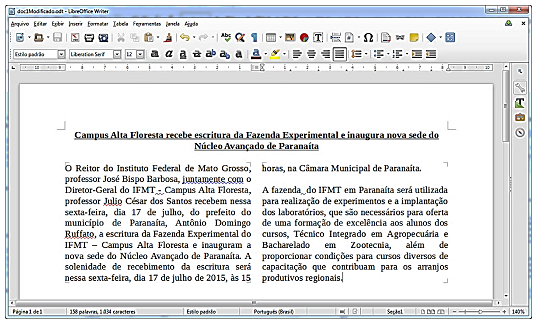

A respeito do LibreOffice Writer, versão 4.4.3 em sua configuração padrão, observe a figura apresentada a seguir.

Após a realização de algumas formatações no texto, ele ficou com o formato apresentado na figura a seguir.

Com base nas modificações realizadas no texto, analise as afirmativas.

I - O usuário selecionou o título e o formatou para aparecer sublinhado.

II - O usuário selecionou o primeiro parágrafo e o formatou para aparecer alinhado à esquerda.

III - O usuário selecionou o segundo parágrafo e modificou o tipo de fonte, diferenciando-o do primeiro parágrafo.

IV - O usuário selecionou o primeiro e segundo parágrafos do texto e os formatou para serem apresentados em duas colunas.

Está correto o que se afirma em