Questões de Concurso Público Prefeitura de Várzea Grande - MT 2018 para Técnico de Desenvolvimento Econômico e Social - Analista de Rede

Foram encontradas 40 questões

I - A Northbound é a interface definida entre o controlador e a infraestrutura. Sua API fornece o controle programático de todas as operações, capacidade de notificação e estatísticas de relatórios.

II - A Southbound é a interface entre as aplicações e os controladores. Oferece uma visão abstrata da rede e recebe as informações de seu comportamento e requisitos.

III - Os dispositivos programáveis SDN recebem a informação do controlador para montar o plano de dados e tomar decisões sobre os pacotes.

IV - O controlador SDN é o componente responsável por concentrar a comunicação com todos os elementos programáveis da rede, oferecendo uma visão unificada desta.

Estão corretas as assertivas

Considere: log2 101 = 6,658; log2 20 = 4,322; log 101 = 2,0043; log 20 = 1,3010)

I - O controle de tráfego é a técnica relacionada à regulagem da taxa média do fluxo de dados que entra na rede.

II - Flutuação é o conceito que define a variação (desvio-padrão) no atraso ou no tempo de chegada do pacote.

III - Os algoritmos de leaky e token buckets limitam a velocidade de um fluxo de dados a longo prazo, mas permitem que rajadas de curto prazo (até um tamanho máximo regulado) passem inalteradas.

Estão corretas as afirmativas

1 - sudo apt install drbd8-utils

2 - sudo apt install puppetmaster

3 - sudo apt install unattended-upgrades

4 - sudo apt install apparmor-profiles

( ) Facilitar a execução pelos administradores de tarefas comuns via linha de comando, como a atualização de contas de usuários.

( ) Implantar o controle de acesso baseado em nomes e confinar programas individuais em grupo de arquivos.

( ) Realizar o espelhamento de dispositivos de bloco entre múltiplas máquinas.

( ) Instalar automaticamente pacotes atualizados, configurado para atualizar todos os pacotes ou somente atualizações de segurança.

Assinale a sequência correta.

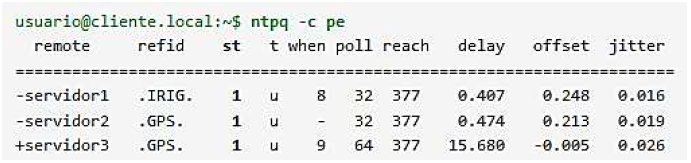

Sobre os estratos, é correto afirmar:

1 - Aplicação

2 - Coletiva

3 - De recursos

4 - Base

( ) Acesso seguro e gerenciado a recursos individuais.

( ) Descreve recursos físicos: computadores, armazenamento, redes, sensores, programas e dados.

( ) Descoberta, corretagem, monitoração e controle de grupos de recursos.

( ) Sistemas que compartilham recursos gerenciados de modos controlados.

Assinale a sequência correta.