Questões de Concurso Público UFT 2019 para Técnico de Tecnologia da Informação

Foram encontradas 40 questões

Sobre o prompt de comandos do Windows, marque V para as afirmativas verdadeiras e F para as falsas.

( ) O resultado da execução do comando prompt $T é a exibição de data e hora.

( ) A sintaxe de um comando pode ser conhecida se digitado o comando seguido de /?.

( ) A interface de prompt tem memória de comandos digitados e executados.

( ) O endereço físico da placa de rede (MAC address) pode ser visualizado com o comando ipconfig /all.

Assinale a sequência correta.

Instrução: Analise a figura abaixo e responda à questão.

A partir da figura, analise as afirmativas.

I. Um Byte é formado por 7 bits dispostos ordenadamente em posições 0 a 7 contadas a partir da direita.

II. Quando utilizado para armazenamento de números, nesse Byte está representado o valor decimal 173 ou o valor AD em hexadecimal.

III. O maior número que se pode representar nesse Byte é valor decimal 255 ou o valor FF em hexadecimal.

IV. Usando 2 Bytes, o maior número armazenado será dado por 216 -1 que corresponde a 65.536.

Estão corretas as afirmativas

Instrução: Analise a figura abaixo e responda à questão.

A coluna da esquerda apresenta conceitos em Banco de Dados e a da direita, definições associadas a cada conceito. Numere a coluna da direita de acordo com a da esquerda.

1 – Integridade da entidade

2 – Arquivos de índices

3 – Integridade referencial

4 – Modelo de dados ER

( ) Chave estrangeira

( ) Mapeamento da multiplicidade de relacionamentos

( ) Chave primária

( ) Ordenação da Tabela por um campo

Assinale a sequência correta.

As tecnologias de redes locais e de longa distância são aplicadas na construção das redes denominadas LAN, MAN, WAN. Essas redes são também conhecidas como Intranets (LAN) e Internet (MAN, WAN) e utilizam protocolos de comunicação diferentes. Sobre esses tipos de redes e seus protocolos, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Para as redes LAN, foi adotado o padrão Ethernet, 10Base-T, que define o nível físico (IEEE 802.3), utilizando o protocolo CSMA-CD.

( ) A evolução de uma rede de computadores 10Base-T para 100Base-T ou GigaBit é possível mantendo o mesmo meio de transmissão e equipamento de conectividade.

( ) Nas tecnologias Ethernet 10, 100, 1.000, predomina a topologia estrela e os padrões RJ45 e cabo UTP evoluindo com as categorias, mantendo a compatibilidade.

( ) O modelo de referência OSI para redes tem 7 camadas, mas a Internet é implementada sobre apenas 4 camadas.

Assinale a sequência correta.

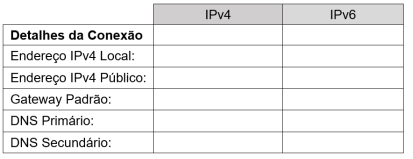

Utilize a figura abaixo para responder à questão.

De acordo com a figura, considerando uma sessão PPP num roteador-padrão para Internet, analise as afirmativas.

I. O endereço IP versão 4 para a rede local é formado por 36 bits, pertencente à Classe C, onde até 254 hosts podem ser endereçados.

II. O endereço IP versão 4 público é um endereço formado por 32 bits, pertencente à Classe B e designado pelo provedor ISP.

III. O endereço do Gateway padrão define o dispositivo para encaminhamento entre redes ou entre computadores da própria rede.

IV. Os endereços DNS (Domain Name System) informam o endereço do servidor que resolve a consulta do host no espaço de nomes de domínio na Internet.

Estão corretas as afirmativas

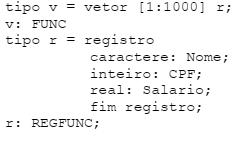

Analise o trecho de código abaixo, considerando a estrutura de dados.

De acordo com esse código, uma suposta entrada de dados correta no cadastro seria por meio de comandos escritos de diferentes maneiras. Analise os comandos apresentados.

Estão corretos os comandos listados em

Os mecanismos de passagem de parâmetros em procedimentos e funções são definidos como passagem de parâmetros por valor e passagem de parâmetros por referência. Quanto à passagem de parâmetros, assinale a afirmativa correta.

Procedure Proc(W, X: integer; Var Y: real; Z : real)

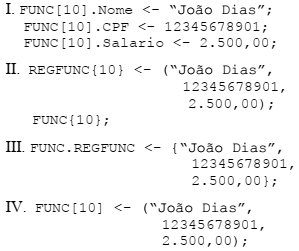

Analise o trecho de código abaixo em linguagem de programação PHP.

Sobre o trecho, marque V para as afirmativas verdadeiras e F para as falsas.

( ) A classe Funcionario define 3 campos e 2 métodos em sua estrutura.

( ) Todos os campos da classe Funcionario têm o mesmo escopo, portanto de acesso irrestrito.

( ) A instanciação do objeto Empregado herda da classe Funcionario os 3 campos e 2 métodos.

( ) O comando $Empregado->Nome = “João da Silva”; gera uma entrada de dados inválida.

Assinale a sequência correta.

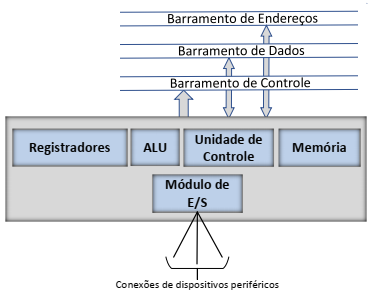

A partir da figura abaixo, responda à questão.

Considerando que a estrutura geral de um computador é formada por memória, processador, dispositivos

de entrada e saída, assinale a afirmativa INCORRETA.

A coluna da esquerda apresenta padrões de formatação de disco rígido no sistema operacional Windows e a da direita, dados que são associados a essas formatações. Numere a coluna da direita de acordo com a da esquerda.

1 – FAT16

2 – FAT32

3 – NTFS

4 – Formatação física

( ) Partição máxima de 264 -1 e cluster de 4KB

( ) Cilindros, trilhas e setores

( ) Endereça 65.526 clusters de 32KB

( ) Partição máxima de 2.048 GB e arquivo de 4GB

Assinale a sequência correta.

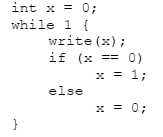

As estruturas de programação comprovadamente corretas, como sequência, decisão e repetição, são definidas em linguagens de programação para implementação de algoritmos. Analise o código abaixo que implementa essas estruturas e executa uma tarefa pré-definida.

Sobre esse código, assinale a afirmativa correta.

Sobre o assunto, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Todas as linguagens de programação que podem ser usadas na codificação da solução têm as estruturas de dados comuns, os datatypes definidos são os mesmos em todas.

( ) Os ambientes de desenvolvimento (IDE, códigos gerados etc.) têm como característica principal a portabilidade para qualquer sistema operacional.

( ) A codificação dos programas e sua depuração devem ser planejadas com uma bateria de testes predefinidos para verificação de erros de lógica ou codificação.

( ) Os processos de verificação de requisitos de sistema e de validação de requisitos de usuários devem ocorrer em todas as etapas do desenvolvimento.

Assinale a sequência correta.

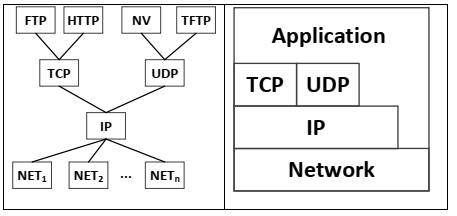

Analise a figura.

A partir da figura, considerando a arquitetura de protocolos da Internet, analise as afirmativas.

I. Os protocolos NETx são vários e podem ser implementados como uma combinação de hardware (NIC) e software (driver).

II. Na terceira camada, o TCP oferece um canal de comunicação não confiável para byte-stream.

III. O UDP, na terceira camada, oferece um canal confiável para entrega de datagramas.

IV. Os protocolos sobre a camada de transporte possibilitam a comunicação entre aplicações, rodando em diferentes máquinas.

Estão corretas as afirmativas

As funcionalidades de um sistema operacional podem ser implementadas e disponibilizadas para os usuários através de uma GUI ou interpretador de comandos no modo texto, conhecido como shell ou prompt de comandos. Para o sistema operacional Linux, estão disponíveis diferentes shells. Em relação a comandos e descrições, numere a coluna da direita de acordo com a da esquerda.

1 – pwd

2 – chmod 777

3 – ping host

4 – whoami

( ) Exibe identificação do usuário logado.

( ) Envia um pacote ICMP para o host e mostra o resultado.

( ) Libera permissões de RWE para todos.

( ) Exibe o caminho do diretório corrente.

Marque a sequência correta.

Os processadores são o componente central de um computador, no entanto, o desempenho geral de um computador não pode ser mensurado apenas pelo processador. E neste sentido, os benchmarks estão sendo feitos em toda a arquitetura computacional. A acirrada competição tecnológica entre os maiores fabricantes de processadores possibilita a introdução de inovações que aumentam a capacidade de processamento e elevam o desempenho geral da arquitetura dos computadores. Com o foco inicial no aumento da velocidade do clock de processamento, esta característica encontra limitações físicas de capacidade intrínseca da frequência de operação dos circuitos eletrônicos baseados em pastilhas de silício. A expansão da capacidade de armazenamento temporário, com memória cache, da taxa e da largura de transmissão nos barramentos de dados e de endereços (frequência e número de bits) foram as estruturas seguintes a serem otimizadas para maximizar o desempenho da arquitetura de um núcleo (core). O passo seguinte e natural foi a adoção do processamento paralelo com múltiplos núcleos e o tratamento de multithreads. Nos dias atuais, um upgrade, apenas, de processador nos computadores com processador de gerações anteriores não se justifica. As inovações no conjunto das arquiteturas da placa-mãe, processador, placa de vídeo, para citar alguns componentes, bem como, a atualização dos sistemas operacionais, e a constante redução de preço tornam a relação custo/benefício dos novos computadores mais atrativas, em face do desempenho que se deseja alcançar.

De acordo com o texto, analise as afirmativas.

I. Os processadores mais recentes têm arquitetura acima de 10 núcleos e o uso destes implica o desenvolvimento de algoritmos de agendamento que façam uso das “user threads” e das “kernel threads”.

II. Um aumento da velocidade do barramento FSB (Front-Side Bus) permite o aumento da taxa de transferência de dados entre o processador e o chipset, mesmo com o mesmo clock do processador.

III. O uso de multithreads permite o compartilhamento de código, dados e arquivos, embora cada thread faça uso de registradores e pilha (register e stack) individuais, possibilitando o processamento em múltiplos núcleos e execução paralela.

IV. Os caches L1 e L2 são estruturas de memória para armazenamento temporário, com o mais alto desempenho dos tipos de memórias, que influenciam, particularmente, no desempenho do processador.

Estão corretas as afirmativas