Questões de Concurso Público Câmara Municipal de São José dos Campos - SP 2014 para Analista Legislativo - Analista de Sistemas

Foram encontradas 60 questões

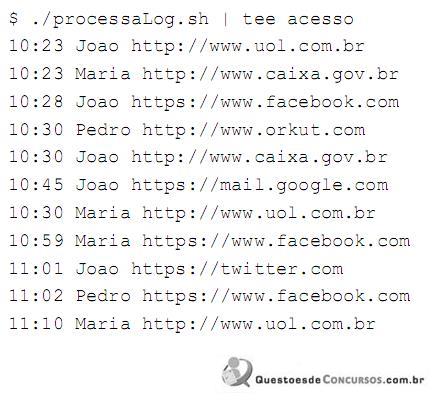

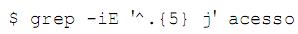

Se, após a execução desse script, for executado o comando:

será exibido no terminal o resultado:

“If computers were infinitely fast, any correct method for solving a problem would do.”

A ideia que ela transmite é de que

“Analyzing an algorithm has come to mean predicting the resources that the algorithm requires. Occasionally, resources such as memory, communication bandwidth, or computer hardware are of primary concern, but most often it is computational time that we want to measure.”

Sobre o texto, é correto afirmar que

“In 1968, Knuth published the first of three volumes with the general title The Art of Computer Programming. The first volume ushered in the modern study of computer algorithms with a focus on the analysis of running time, and the full series remains an engaging and worthwhile reference for many of the topics presented here.”

De acordo com o texto, o primeiro volume da série de livros publicada por Knuth

“Algorithms may require several different types of operations to be performed on sets. For example, many algorithms need only the ability to insert elements into, delete elements from, and test membership in a set. We call a dynamic set that supports these operations a dictionary. Other algorithms require more complicated operations.”

Segundo o texto,