Questões de Concurso Público SAEG - SP 2015 para Analista de Serviços Administrativos - Tecnologia da Informação

Foram encontradas 60 questões

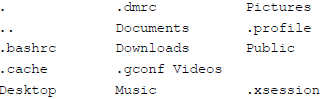

Caso seja executado o comando: ls -a | grep D >> conf no prompt de comando (shell), nesse diretório, o resultado será a

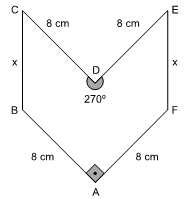

Em uma peça hexagonal ABCDEF, com medidas indicadas na figura a seguir, BC = FE = x.

Sabendo que a área do polígono que representa essa

peça é 80 cm², então x, em centímetros, é igual a

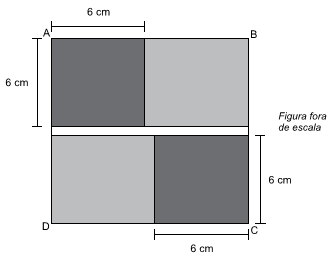

Na figura, ABCD é um quadrado de área igual a 196 cm². Como mostra a figura, esse quadrado é formado por outros dois quadrados idênticos (em cinza-escuro) e três retângulos (dois em cinza-claro e um em branco). Os retângulos em cinza-claro são idênticos.

Nas condições descritas, o número de retângulos brancos

necessários e suficientes para recobrir por completo o

quadrado ABCD é igual a

Com novo projeto, Senado deve travar redução da maioridade penal

(Folha de S.Paulo, 16.07.2015. Disponível em: <http://goo.gl/WCYQWZ> Adaptado)

O projeto aprovado pelo Senado como alternativa à redução da maioridade penal estabelece

José Maria Marin é detido na Suíça acusado de corrupção

(Opera Mundi, 13.03.2015. Disponível em: <http://goo.gl/74ptnw> Adaptado)

Marin foi detido por suspeita de envolvimento no escândalo

de corrupção