Questões de Concurso

Sobre noções de informática

Foram encontradas 60.273 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

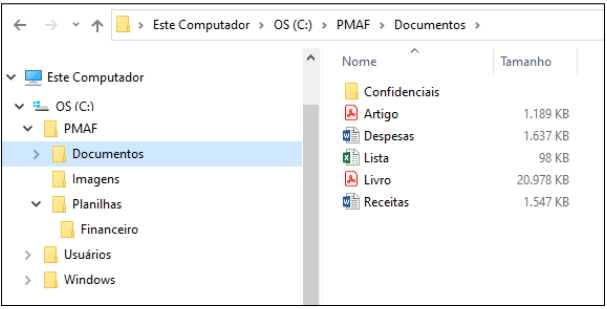

Sobre a figura, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Os arquivos Artigo, Despesas, Lista, Livro e Receitas estão localizados (são conteúdos) na pasta Confidenciais.

( ) As pastas Documentos, Imagens e Planilhas são conteúdos (subpastas) da pasta PMAF e pasta Financeiro a é conteúdo (subpasta) da pasta Planilhas.

( ) As pastas Imagens e Financeiro não possuem quaisquer outras pastas em seus conteúdos.

( ) Os arquivos Artigo, Despesas e Receitas, juntos, ocupam espaço total de armazenamento superior a 5 MB (megabyte).

Assinale a sequência correta.

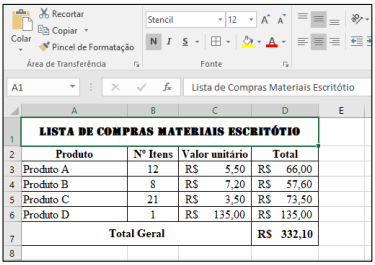

Sobre a planilha, marque V para as afirmativas verdadeiras e F para as falsas.

( ) O valor exibido na célula D7 pode ser produzido pela fórmula =SOMA(D3:D6)

( ) A fonte utilizada no intervalo de células A2:D2 é Stencil, tamanho 12, negrito.

( ) O alinhamento horizontal aplicado no intervalo de células A3:A6 é Centralizado.

( ) O intervalo de células A1:D1 foi mesclado.

Assinale a sequência correta.

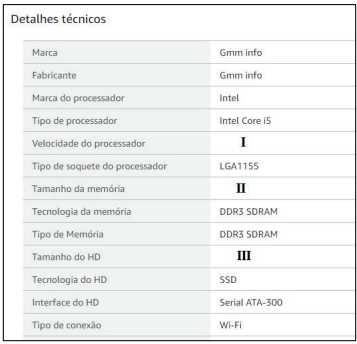

De acordo com a figura, assinale a alternativa que apresenta a correspondência que preenche mais adequadamente os espaços numerados de I a III.

I. O Gerenciador de Tarefas possui uma aba específica para configuração da tarefa de backup das unidades de disco do computador.

II. O Gerenciador de Tarefas é uma ferramenta que monitora o desempenho de vários recursos do PC, como memória, uso do espaço de armazenamento, CPU, entre outros.

III. Para abrir o Gerenciador de Tarefas, pode-se utilizar a combinação de teclas Ctrl, Alt e Delete (Ctrl+Alt+Delete) e logo após clicar na opção Gerenciador de Tarefas.

IV. Utilizando o recurso de monitoramento de conexão com a internet do Gerenciador de Tarefas, é possível verificar o histórico de downloads dos navegadores.

Estão corretas as afirmativas

( ) O acesso remoto seguro utiliza apenas VPNs para proteger dados confidenciais, não podendo considerar outras formas de segurança.

( ) A autenticação multifator é uma prática recomendada para garantir que apenas usuários verificados tenham acesso aos recursos corporativos.

( ) A implementação de tecnologias avançadas em acesso remoto seguro é suficientemente robusta para mitigar riscos cibernéticos.

(A): Permitir cookies em um site pode melhorar significativamente a experiência do usuário ao personalizar a navegação, pois eles retêm informações que facilitam a navegação recorrente.

(R): Considerando a natureza dos cookies, eles devem ser completamente evitados para garantir a segurança e privacidade online.

Indique se:

I – O hardware corresponde a parte tangível do equipamento, sendo parte integrante em diversos dispositivos como computadores, celulares e outros

II – Dessa forma o hardware pode ser considerado a “mente” dos equipamentos, pois é responsável por comandá-los.

( ) É possível adicionar sessões ao painel de miniaturas, possibilitando uma melhor organização dos slides.

( ) Uma vez que se inserem sessões no painel de miniatura, os slides inseridos em uma determinada sessão não poderão ser realocados em outra sessão, por se tratar de uma ação definitiva.

( ) Ao recolher uma sessão não é possível saber quantos slides estão inseridos nela, exceto por meio da expansão novamente dessa sessão.

I – O Excel permite a utilização de regras diferentes de proteção em relação a edição e leitura em um único arquivo.

II – Se for necessário autorizar edição de um arquivo para um usuário (ou grupo de usuário) e apenas leitura para outro é possível inserir duas senhas distintas, uma com cada tipo de permissão e conceder a senha adequada de acordo com o perfil do usuário