Questões de Concurso

Sobre noções de informática

Foram encontradas 60.273 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Sobre os tipos de backup, analise as afirmativas a seguir.

I. O backup local é uma cópia de segurança que é armazenada em dispositivos físicos dentro da mesma localização da fonte de dados.

II. O backup remoto envolve a cópia de dados para um local de armazenamento fora das instalações, como um data center em nuvem, para maior segurança.

III. O backup diferencial é uma técnica que copia apenas os arquivos que não foram modificados desde o último backup completo.

Estão corretas as afirmativas

Sobre o correio eletrônico, analise as afirmativas a seguir.

I. Um ataque de phishing é uma técnica que envolve o envio de e-mails fraudulentos, muitas vezes disfarçados de mensagens legítimas, para enganar os destinatários e obter informações confidenciais, como senhas e dados financeiros.

II. O spoofing é uma prática em que um remetente mal-intencionado falsifica o endereço de e-mail de origem de uma mensagem para parecer que ela foi enviada por uma fonte confiável, com o objetivo de enganar o destinatário.

III. A criptografia de e-mail é uma técnica que garante que o conteúdo de um e-mail seja ilegível para qualquer pessoa além do destinatário pretendido, proporcionando uma camada adicional de segurança para as comunicações por e-mail.

Estão corretas as afirmativas

( ) Os prefixos “inter-“ significa “entre”, “extra-” significa “dentro” e “intra-” indica “algo que está fora ou além”. O sufixo “net” é comumente associado aos três termos e pode ser traduzido como “rede”.

( ) A internet é essencialmente aberta para todo o mundo, enquanto uma intranet é um espaço privado, normalmente dentro de uma empresa.

( ) As conexões intranet são geralmente muito mais rápidas do que as conexões extranet, já que os sinais eletrônicos dentro de uma empresa geralmente percorrem uma distância física menor.

( ) O hardware de rede de uma intranet ou extranet é totalmente controlado pelas organizações que as utilizam, por isso há menos competição por recursos de rede.

Assinale a alternativa que apresenta a sequência CORRETA, considerando as afirmativas de cima para baixo.

1. Geralmente, é enviado para quem é interessado, mas não é o destinatário principal do e-mail. Todos que recebem essa cópia conseguem ver o endereço de quem mais a recebeu.

2. É o destinatário original do e-mail. A mensagem pode ser enviada para mais de um destinatário, e todos dessa lista saberão quem recebeu o e-mail.

3. Apesar de também ser uma cópia, a pessoa que recebe esse e-mail não consegue ver quem mais recebeu uma cópia dessa mensagem.

Marque a alternativa que contém as siglas com seus respectivos significados, considerando as afirmativas de cima para baixo.

“[...] é um protocolo de cliente/servidor que fornece automaticamente um host IP (protocolo de internet) com seu endereço IP e outras informações de configuração relacionadas, como a máscara de sub-rede e o gateway padrão.”

O fragmento de texto menciona o protocolo

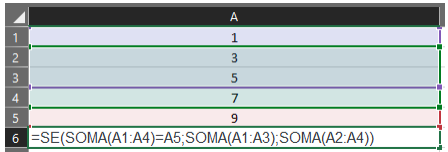

Fonte: O autor, 2023.

O resultado que deve ser mostrado na célula A6, após ser executada a função SE mostrada, é

1- Ctrl + N

2- Ctrl + Shift + C

3- Ctrl + E

4- Ctrl + Alt + S

A sequência 1, 2, 3 e 4 são, respectivamente, as funções dos atalhos

Sobre cloud computing, analise as afirmativas a seguir.

I. A computação em nuvem envolve o uso de recursos de hardware e software hospedados remotamente em data centers, acessados pela internet, em vez de manter esses recursos localmente.

II. Os modelos de serviço mais comuns em cloud computing incluem “Software as a service” (SaaS), “Platform as a service” (PaaS) e “Infrastructure as a service” (IaaS).

III. Um dos principais benefícios da computação em nuvem é a capacidade de escalar recursos rapidamente, tanto para cima quanto para baixo, de acordo com as necessidades da empresa.

Estão corretas as afirmativas

I. A mala direta é uma funcionalidade que permite criar documentos personalizados, como cartas ou e-mails, para muitos destinatários, com base em um modelo-padrão.

II. É possível utilizar uma lista de destinatários, em um arquivo do Excel, por exemplo, para importar informações personalizadas em cada documento gerado durante a mala direta.

III. Durante o processo de mala direta, o Word substitui as informações-padrão no documento, como nome e endereço, pelos dados específicos de cada destinatário da lista.

Estão corretas as afirmativas