Questões de Concurso

Sobre noções de informática

Foram encontradas 60.415 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

No programa de correio eletrônico Mozilla Thunderbird, é necessário configurar manualmente uma conta caso, por exemplo, o provedor de e‑mail do usuário não esteja listado no banco de dados de configuração automática do Thunderbird.

Mesmo o usuário navegando no modo anônimo do Google Chrome (navegação anônima), o navegador sempre salva o histórico de navegação, os cookies ou as informações digitadas.

Uma das principais propostas do Privacy Sandbox do Chrome é a seleção de anúncios com base na preservação da privacidade e nos interesses, ou seja, anúncios relevantes.

O IaaS é o serviço de computação em nuvem que utiliza um modelo de pagamento por demanda, de maneira que o cliente paga apenas pelos serviços utilizados.

A célula de uma planilha do Microsoft Excel pode conter dados de uma página da Internet.

Julgue o item a seguir, relativos ao Microsoft Word e ao Microsoft Excel avançado.

O Microsoft Word permite que se utilizem modelos

personalizados da Microsoft, mas impede a criação de

modelos a partir de documentos existentes.

Macros podem ser criadas utilizando-se um gravador de macros embutido no Microsoft Excel, que registra ações enquanto se executa uma tarefa.

No Microsoft Excel, é possível referenciar células que estão em outras planilhas da mesma pasta de trabalho.

( ) O nome de usuário, senha e assinatura digital são informações usadas na implementação do mecanismo de Autenticação.

( ) A permissão de leitura e/ou escrita de arquivos está relacionada com o princípio de Integridade.

( ) A técnica de criptografia é usada para garantir a disponibilidade de uma informação transitando na Internet.

( ) Uma assinatura digital do tipo hash pode ser usada para garantir a integridade de um documento.

Assinale a sequência CORRETA:

Os chamados vírus ainda são uma das principais ameaças à segurança dos sistemas computacionais.

Em relação aos vírus dos sistemas computacionais, é INCORRETO afirmar que:

Assinale a alternativa que apresenta CORRETAMENTE uma ação associada à prevenção adequada do phishing em mensagens recebidas:

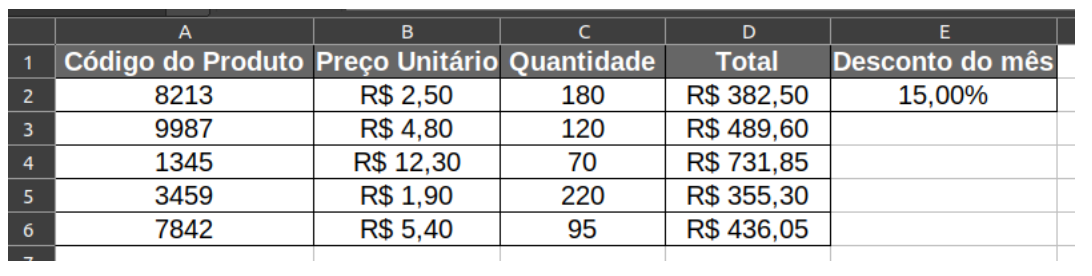

Esse trecho representa um pequeno relatório de vendas de produtos de uma empresa. Tal empresa tem um programa de descontos que, mensalmente, é aplicado para os clientes que são cadastrados no programa e compram mais de 50 (cinquenta) itens de uma seleção de produtos.

Ao elaborar o relatório, o funcionário que o confeccionou inseriu uma fórmula na célula D2 e usou a alça de preenchimento para propagar os resultados até a célula D6.

Assinale a alternativa que apresenta CORRETAMENTE a fórmula que, se utilizada na célula D2, preencheria os valores das células da coluna D, após o uso da alça de preenchimento: