Questões de Concurso

Foram encontradas 19.881 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

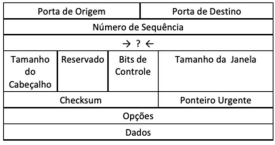

Escolha a alternativa que apresenta corretamente o campo indicado por “→ ? ← ” e sua função.

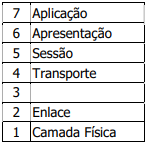

Escolha a alternativa que apresenta corretamente a camada 3, do modelo OSI.

( ) RAID 0: consiste na implementação do chamado disk striping, que é distribuir as operações de E/S entre os diversos discos físicos contidos no array com o intuito de otimizar o desempenho. Como os dados são divididos entre os diversos discos, as operações de E/S podem ser processadas paralelamente.

( ) RAID 1: consiste em replicar todo o conteúdo do disco principal, chamado primário, em um ou mais discos denominados espelhos ou secundários. A redundância oferecida por essa técnica garante que, no caso de falha no disco principal, os discos espelhos sejam utilizados de forma transparente pelo sistema de arquivos. O RAID 1 pode ser implementado apenas por software em um subsistema JBOD (Just a Bunch of Disks).

( ) RAID 5: consiste em distribuir os dados entre os discos do array e implementar redundância baseada em paridade. Este mecanismo de redundância é implementado através de cálculos do valor da paridade dos dados, que são armazenados nos discos do array junto com os dados.

A sequência está correta em

Firewalls são equipamentos de rede ou programas de computador que, por meio do bloqueio seletivo de conexões, baseados em uma política de segurança, buscam proteger redes de computadores.

O tipo de firewall que guarda o estado das conexões ativas,

permitindo apenas a passagem de pacotes que pertençam a

determinadas conexões, é denominado

Uma VPN deve oferecer vários tipos de segurança para manter a conexão e a integridade dos dados.

A suíte de protocolos que possui algoritmos de criptografia

aprimorados, com dois tipos, túnel e transporte, e que pode ser

usado para implementar e proteger conexões VPN é o

Esse comando é o

Considere as afirmativas referentes ao serviço e protocolo DHCP (Dynamic Host Configuration Protocol):

I. No processo de concessão de DHCP o cliente inicializa e transmite a mensagem de descobrimento (DHCPDISCOVER) na rede local;

II. Um servidor DHCP ao conceder um endereço IP para um cliente DHCP pode atribuir também a máscara de sub-rede;

III. A duração da concessão de IP é fixada pela definição do protocolo em 30 minutos, não podendo ser aumentada.

Está correto o que se afirma em

Em um servidor DNS o arquivo de zona consiste das informações de cabeçalho e dos registros de recursos. Considere a seguir uma linha de um arquivo de zona de um servidor DNS:

ftp IN CNAME server01

Este registro tem a função de

No funcionamento do protocolo TCP/IP, os endereços IP foram divididos em classes.

O seguinte endereço pertence à faixa da classe A, é reservado

para loopback e tem por objetivo testar o TCP/IP para

comunicação entre processos na máquina local:

A maioria das tecnologias de rede IEEE 802 utiliza o MAC (Media Access Control) como endereço de rede.

Os endereços MAC são constituídos de

( ) O sinal PCM tem uma tecnologia de comunicação que trata de 8000 amostras de 16 bits cada.

( ) O protocolo SIP (Session Initiation Protocol) é utilizado em sistema VoIP.

( ) O VoIP funciona bem, pois todos os pacotes de dados são tratados com um controle de recuperação de perda / erro de comunicação (Aplicação CRC -32), o que garante robustez com baixa latência, independentemente do circuito de dados.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.