Questões de Concurso

Foram encontradas 19.883 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. O POP – mais precisamente POP3 – também conhecido como Post Office Protocol, é o conjunto de regras para que um dispositivo conecte-se a um servidor de e-mail e faça o download das mensagens relativas a uma conta de e-mail. Por padrão, assim que mensagens a transferência para o dispositivo de destino é concluída, as mensagens são apagadas do servidor. II. O JBOD significa Protocolo de Acesso a Mensagem de Internet, ocorre a leitura da estrutura de pastas e do conteúdo contido nelas em tempo real, ou seja, há a sincronização entre o programa usado e a conta de e-mail. III. O DHCP de forma simplificada, ele determina de forma dinâmica e automática a atribuição de um endereço IP para seu dispositivo. Assim, a cada conexão feita, o dispositivo (smartphone, notebook, tablet, etc) recebe um IP que pode ser diferente da conexão anterior, de acordo com a disponibilidade de endereços IPs livres. IV. Assim como o FTPS, o SFTP também institui uma camada extra de segurança, porém usando o protocolo de segurança SSH (Secure Shell). V. À medida em que a evolução da Internet exigiu mais cuidados com aspectos de segurança, o HTTP puro e simples, vem caindo em desuso em detrimento do HTTPS, que nada mais é do que dotar a troca de dados entre o servidor e o visitante de criptografia, por meio da instalação de um certificado SSL.

Assinale abaixo o protocolo que o texto faz referência.

( ) O entrocamento de VLAN é uma abordagem escalável para interconectar os comutadores das VLANs.

( ) Em VLANs baseada em portas, o gerente de redes não consegue dividir as portas (interfaces) do comutador em grupos.

( ) Em VLANs baseada em MAC, o gerente de rede especifica o grupo de endereços MAC que pertence a cada VLAN; quando um dispositivo é conectado a uma porta, ela é conectada à VLAN apropriada com base no endereço MAC do dispositivo.

( ) VLANs não podem ser definidas por protocolos da camada de rede, por exemplo, IPv4 e IPv6.

A sequência está correta em

( ) Pares de roteadores trocam informações de roteamento por conexões TCP semipermanentes usando a porta 179.

( ) Os destinos são prefixos ciderizados; cada prefixo representa uma sub-rede ou um conjunto delas.

( ) Um AS é identificado por seu número de sistema autônomo globalmente exclusivo.

( ) O atributo AS-PATH contém os ASs pelos quais passou o anúncio para o prefixo. Enquanto, o atributo NEXTHOP é a interface do roteador que inicia o AS-PATH.

A sequência está correta em

( ) São programas de servidor que contêm informações sobre uma parte da estrutura de árvore dos nomes de domínio e os registros de recursos associados.

( ) O DNS usa um espaço de nome estruturado em árvore para identificar recursos na internet.

( ) São programas que extraem informações dos servidores de nome em resposta a solicitações de clientes. Uma solicitação típica de cliente é descobrir o nome de domínio para determinado endereço IP.

( ) Cada nó e folha na estrutura da árvore do espaço de nomes designa um conjunto de informações contido em registros de recurso. A coleção de todos os registros de recurso é organizada em um banco de dados distribuído.

A sequência está correta em

Marque V para as afirmativas verdadeiras e F para as falsas.

( ) O SSH é, simultaneamente, um programa de computador e um protocolo de rede que permite a conexão com outro computador na rede, de forma a executar comandos de uma unidade remota.

( ) O SMTP é um protocolo utilizado no acesso remoto a uma caixa de correio eletrônico. Permite que todas as mensagens contidas em uma caixa de correio eletrônico possam ser transferidas sequencialmente para um computador local.

( ) O DHCP é um protocolo de serviço TCP/IP que fornece configurações dinâmicas de terminais, com concessão de endereços IP de host, máscara de sub-rede, default gateway, número IP de um ou mais servidores DNS, sufixos de pesquisa do DNS e número IP de um ou mais servidores WINS.

( ) HTTPS é uma implementação do protocolo HTTP sobre uma camada adicional de segurança que utiliza o protocolo TLS/SSL. Essa camada adicional permite que os dados sejam transmitidos por meio de uma conexão criptografada e que se verifique a autenticidade do servidor e do cliente por meio de certificados digitais.

A sequência está correta em

Com relação a sistemas de controle distribuído, julgue o item que se segue.

Embora sejam muito utilizados para a implementação de

redes de computadores pessoais, os padrões IEEE 802.2 e

IEEE 802.3 não são utilizados em automação de processos,

devido à sua baixa banda passante.

1. O endereço de máscara desta sub-rede. 2. O últi mo endereço IP de host para ser atribuído a esta interface. 3. O primeiro endereço IP de host para ser atribuído ao gateway padrão.

Os comandos LINUX para confi gurar a interface de rede eth0 com as confi gurações calculadas acima são:

Analise as afirmativas a seguir.

I. Um dos componentes do SSL é o protocolo de especificação de cifra para especificar o algoritmo de encriptação de dados e o algoritmo de hash. II. O uso do SSL oferece confidencialidade dos dados trafegados e integridade da mensagem por meio de algoritmos definidos pelos pares comunicantes, com isso, o SSL não fica restrito a certos algoritmos e novos algoritmos de encriptação e/ ou de hash podem ser incorporados à solução de segurança.

Sobre as afirmativas, é correto afirmar que

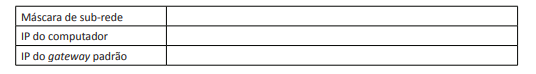

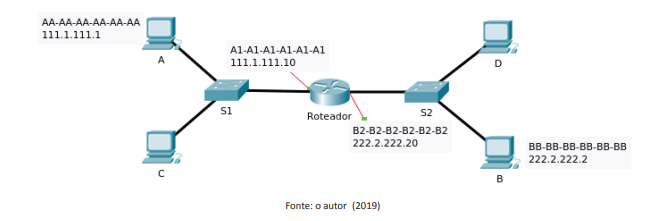

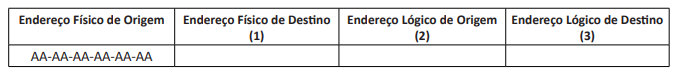

Considerando que o computador A, cujo IP é 111.1.111.1, envia um pacote para o computador B, cujo IP é 222.2.222.2, e que este pacote acabou de ser recebido pelo roteador, complete o quadro a seguir, indicando quais seriam os endereços, tanto físicos quanto lógicos, de origem e de destino, contidos neste pacote, antes de o roteador processá-lo.

( ) A camada física é responsável pela transmissão dos bits e questões como sinais para representar os bits, intervalo de sinalização de cada bit, modo de transmissão (nos dois senti dos ou não), tipo do conector do cabo de rede são definidas nesta camada. ( ) A camada de enlace de dados possui uma subcamada para realizar o controle de acesso ao meio, que gerencia a transmissão em um canal compartilhado. ( ) Para encaminhar pacotes de uma rede para outra, a camada de rede uti liza os endereços físicos das interfaces de rede da origem e do destino. ( ) A camada de transporte é uma camada ponto a ponto, na qual os protocolos são trocados entre cada uma das máquinas e vizinhos imediatos, não entre as máquinas de origem e de destino. ( ) A camada de apresentação torna possível a comunicação entre computadores com diferente representações.

A sequência correta é

Protocolo I. TCP

II. UDP

Característica ( ) É confiável e orientado à conexão. ( ) Restringe a velocidade do transmissor caso o receptor não tenha capacidade suficiente para receber mais dados. ( ) Não trata a duplicidade e a ordenação das mensagens. ( ) Não faz retransmissão das mensagens não confirmadas pelo receptor. ( ) Seu fluxo pode ser enviado a vários destinos (multidifusão).

Está CORRETA a seguinte sequência de respostas:

Analise as seguintes afirmativas em relação aos comandos RTSP do reprodutor para o servidor:

I. O comando SETUP estabelece um canal lógico entre o reprodutor e o servidor. II. No comando PLAY, o servidor começa a aceitar dados do cliente. III. No comando RECORD, o servidor começa a enviar dados para o cliente.

Está CORRETO o que se afirma em: