Questões de Concurso

Foram encontradas 19.881 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

(__)Os usuários, recursos compartilhados e políticas de segurança são organizados de forma descentralizada.

(__)Para acessar os recursos compartilhados de outra estação, é necessário que o usuário esteja cadastrado na estação onde o recurso está disponível.

(__)Nesse tipo de rede, cada estação contém sua própria lista de usuários e regras, na qual só poderá ter acesso um recurso daquela estação os usuários que estão cadastrados nela.

Assinale a alternativa com a sequência correta:

I.A topologia de rede em estrela é caracterizada por um elemento central que gerencia o fluxo de dados da rede, estando diretamente conectado (ponto-a-ponto) a cada nó.

II.Uma das principais vantagens da topologia de rede em estrela é manter a rede operacional mesmo quando há falha do elemento central devido a redundância natural existente.

III.Na topologia em estrela, a falha de um dos nós não afeta o restante da rede.

É correto o que se afirma em:

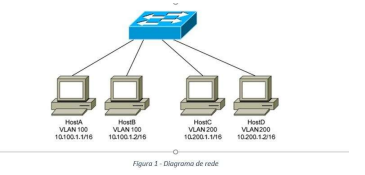

Faça análise do cenário representado pelo diagrama de rede a seguir:

A respeito da Figura 01, assinale a alternativa correta:

I.O HostA consegue se comunicar com o HostB, mas não com o HostC e HostD.

II.A comunicação entre todos os hosts é possível, pois eles estão conectados no mesmo equipamento que é um roteador de rede.

III.A VLAN 100 e VLAN 200 criam um único domínio de broadcast na rede, contendo os HostA, HostB, HostC e HostD.

IV.As VLANs são um tipo de rede física criadas com o objetivo de segmentar várias sub-redes dentro de um único Switch.

É correto o que se afirma em:

Primeira coluna: Protocolos e Ferramentas

1-.Ping

2-.Tracerout

3-.Netstat

4-.ARP

Segunda coluna: Função

(__)É uma ferramenta de diagnóstico que rastreia a rota de um pacote através de uma rede de computadores que utiliza os protocolos IP e o ICMP.

(__)É uma ferramenta de rede que exibe conexões de rede para os protocolos TCP e UDP, tabelas de roteamento e várias interfaces de rede e estatísticas de protocolo de rede.

(__)É um aplicativo que utiliza o protocolo ICMP e permite ao usuário verificar a conectividade entre dois hosts.

(__)Estabelece uma ligação entre o endereço físico da placa de rede (Endereço MAC) e o endereço lógico (Endereço IP).

Assinale a alternativa que apresenta a correta associação entre as colunas:

Primeira coluna: Dispositivo de rede

1.Firewall

2.Roteador

3.Switch

Segunda coluna: Função

(__)Orientam e direcionam os dados da rede, usando pacotes que contêm vários tipos de dados, como arquivos e comunicações e transmissões simples, como interações na Web.

(__)É um sistema de segurança de rede de computadores que restringe o tráfego da Internet para, de ou em uma rede privada.

(__)É um equipamento que permite que dois ou mais dispositivos de TI, como computadores, comuniquem-se entre si. A conexão de vários dispositivos de TI em conjunto cria uma rede de comunicações.

Assinale a alternativa que apresenta a correta associação entre as colunas:

Acerca dos protocolos da família TCP/IP, dos protocolos usados

nas redes sem fio e dos conceitos de routing e switching, julgue

o item subsequente.

A infraestrutura de routing permite encaminhar a informação

entre dois utilizadores ao longo da rede, mediante as tabelas

de encaminhamento, as quais indicam o canal a transmitir os

dados.

Acerca dos protocolos da família TCP/IP, dos protocolos usados

nas redes sem fio e dos conceitos de routing e switching, julgue

o item subsequente.

A infraestrutura de switching tem como principal função

criar ligações prioritárias entre os nós da rede (servidores,

hubs etc.), com o objetivo de evitar o congestionamento do

backbone IP. Sua única desvantagem em relação ao routing é

o fato de que ela não permite o redirecionamento de rotas.

Acerca dos protocolos da família TCP/IP, dos protocolos usados

nas redes sem fio e dos conceitos de routing e switching, julgue

o item subsequente.

Acerca dos protocolos da família TCP/IP, dos protocolos usados

nas redes sem fio e dos conceitos de routing e switching, julgue

o item subsequente.

Entre os protocolos usados nas redes sem fio (802.11),

o WEP é considerado o mais seguro, pois as máquinas são

autenticadas em vez dos usuários.

Acerca dos protocolos da família TCP/IP, dos protocolos usados nas redes sem fio e dos conceitos de routing e switching, julgue o item subsequente.

Na família TCP/IP, o UDP (user datagram protocol) é

considerado o principal protocolo da camada de aplicação,

sendo muito usado para consultas isoladas em ambiente

cliente-servidor.

O protocolo de terminal virtual (Telnet) e o protocolo de transferência de arquivos (FTP) são exemplos de protocolos da família TCP/IP.

A primeira tarefa de um hospedeiro recém-chegado na rede é encontrar um servidor DHCP com quem interagir. Isso é feito utilizando uma mensagem ___________________________, a qual o cliente envia, dentro de um pacote UDP, para a porta 67.

I. A conexão WEP é um padrão de criptografia que consome poucos recursos, mas que pode ser facilmente atacado.

II. A conexão WPA é mais eficiente e muito menos vulnerável. Para maior segurança, é aconselhável mudar os códigos frequentemente.

III. O DHCP (Dynamic Host Configuration Protocol) é um mecanismo que atribui automaticamente os valores necessários para a comunicação na rede (endereço IP, máscara de sub-rede, gateway DNS).

IV.O SSID atribui nomes para diferenciar as redes. Não divulgá-lo fica mais difícil para alguém entrar na sua rede.

Assinale a alternativa correta: