Questões de Concurso

Foram encontradas 19.861 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I - É caracterizada como um caminho unidirecional de transmissão. A confiabilidade da rede depende da confiabilidade de cada nó. II - O tamanho da rede dependente do comprimento máximo do cabo entre o nó central e uma estação. A confiabilidade da rede é extremamente dependente do nó central. O fluxo de dados entre o nó central e as estações depende da topologia lógica.

I - O Switch é um equipamento muito semelhante ao Hub, mas com uma grande diferença: os dados vindos do computador de origem somente são repassados ao computador de destino. Isso porque o Switch cria uma espécie de canal de comunicação exclusiva entre a origem e o destino. II - O Bridge pode interligar dois segmentos de rede, regenerando o sinal e permitindo que distâncias maiores sejam atingidas. III - Com a necessidade de aumento de taxa de transmissão, o cabo de par trançado começou a ser substituído pelo cabo coaxial, na maioria das empresas. Sua vantagem está nas taxas de transmissão utilizadas no cabo coaxial, que são de 10 Mbps (Ethernet), 100 Mbps (Fast Ethernet) ou 1000 Mbps (Megabit Ethernet).

Assinale a alternativa que preencha de forma CORRETA a lacuna:

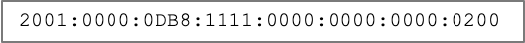

Figura 1:

Assinale a alternativa CORRETA:

I. Física.

II. Enlace.

III. Rede.

IV. Transporte.

V. Aplicação.

( ) Realiza o enquadramento dos bits, detecção e tratamento de erros, controle de fluxo e controle de acesso ao meio. ( ) Responsável pelo endereçamento IP, roteamento, fragmentação, qualidade de serviço e controle de congestionamento.

( ) Oferece serviços de WEB, correio eletrônico, transferência de arquivos e serviços de nomes.

( ) Responsável pela comunicação fim a fim, início e término de conexões lógicas e controle de fluxo fim a fim.

( ) Realiza a sinalização, interface com o meio de transmissão, sincronização e multiplexação.

Assinale a alternativa que apresenta a sequência CORRETA:

I. O protocolo HTTPS é utilizado para transporte de páginas na internet e atua na camada de Internet do modelo TCP/IP. II. O protocolo TCP, presente na camada transporte, é utilizado para manter a confiabilidade da transmissão dos dados. III. O protocolo de transporte UDP é utilizado para conexões ponto-a-ponto. IV. O protocolo de roteamento RIP é utilizado no roteamento de pacotes baseado no algoritmo do estado do enlace. V. O protocolo de roteamento OSPF realiza o roteamento de pacotes baseado no algoritmo de vetor de distância.

Assinale a alternativa CORRETA:

( ) A camada de enlace está preocupada com a comunicação dos dispositivos adjacentes. ( ) A camada de transporte oferece a comunicação FIM-A-FIM entre as aplicações. ( ) A camada de aplicação oferece controle de acesso ao meio. ( ) A camada de rede é responsável pela rede de interconexão. ( ) O protocolo IPv4 (Internet Protocol) faz parte da camada de aplicação. ( ) Os protocolos HTTP e UDP fazem parte da camada de aplicação.

Assinale a alternativa que contém a sequência CORRETA: