Questões de Concurso

Foram encontradas 19.774 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

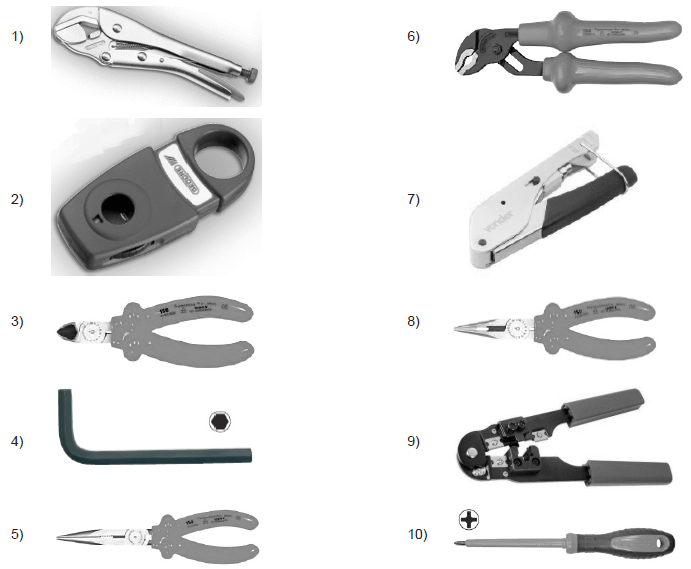

Selecione, entre as ferramentas a seguir relacionadas, aquelas necessárias para a montagem desse cabo.

São ferramentas necessárias para a montagem desse cabo:

Após análise, é correto afirmar:

Em relação ao protocolo FTP (File Transfer Protocol), julgue os itens que se seguem.

I O FTP é o mecanismo padrão, fornecido pelo TCP/IP, que serve para realizar a cópia de um arquivo de um determinado host para outro host.

II De modo semelhante a outros aplicativos cliente/servidor, o FTP estabelece uma única conexão entre os hosts, capaz de enviar dados e informações de controle.

III A porta TCP usada como padrão pelo protocolo FTP é a 80.

Assinale a alternativa correta.

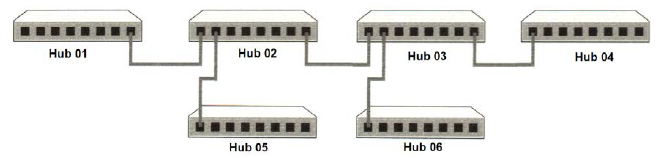

São dispositivos de comutação encontrados na parte inferior da camada física. São dispositivos analógicos que trabalham com sinais nos cabos aos quais estão conectados. Um sinal que aparece em um deles é limpo, amplificado e colocado em outro cabo. Eles não reconhecem quadros, pacotes ou cabeçalhos.

Andrew S. Tanenbaum e David Wetherall. Redes de computadores. 5.ª ed. São Paulo: Pearson Prentice Hall, 2011, p. 213 (com adaptações).

Assinale a alternativa que apresenta o equipamento de rede descrito no texto acima.

Com relação à figura acima, que mostra o aplicativo TeamViewer aberto no sistema operacional Windows 8.1, assinale a

alternativa correta.

Relacione as duas colunas quanto as camadas do Modelo OSI e os seus respectivos equipamentos de rede mais diretos:

(1) camada 1

(2) camada 2

(3) camada 3

(A) roteador

(B) repetidor

(C) switch

Assinale a alternativa que apresenta a relação correta.

Assinale a alternativa que complete correta e respectivamente as lacunas da frase abaixo:

O sistema de cabeamento estruturado utiliza o conector

__________ e o cabo ________ como mídias-padrão para a

transmissão de dados.

Dado abaixo um exemplo de endereço IPv6 (Internet Protocol, versão 6), selecione a única alternativa que esteja tecnicamente correta:

2001:0DB8:85A3::7344