Questões de Concurso

Foram encontradas 19.779 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Dadas as afirmativas a respeito dos serviços e protocolos utilizados na camada de aplicação da Internet,

I. O protocolo DNS normalmente utiliza conexão TCP, já que conexões UDP não são compatíveis com muitos dispositivos.

II. Além da resolução de nomes, os servidores de DNS também são capazes de desempenhar outros serviços, tais como distribuição de carga entre servidores de forma a aumentar o número de acessos simultâneos suportados por um determinado domínio.

III. O protocolo FTP, voltado para transferência de arquivos, pode trabalhar em dois modos distintos: modo ativo e modo passivo. Em ambos os modos são utilizados dois canais de comunicação entre o cliente e o servidor: o canal de comandos e o canal de dados.

verifica-se que está(ão) correta(s)

As Redes Virtuais Locais (ou VLANs) têm como uma das principais motivações a falta de isolamento de tráfego na camada de enlace e a facilidade para gerenciar grupos de usuários. Em uma VLAN baseada em portas, as portas (interfaces) do comutador da camada de enlace (switches) são divididas em grupos lógicos pelo gerente de rede, associando usuários a grupos específicos.

KUROSE, J. F. e ROSS, K. - Redes de Computadores e a Internet. 6. ed. São Paulo: Pearson, 2014.

Em relação às VLANs, assinale a alternativa correta.

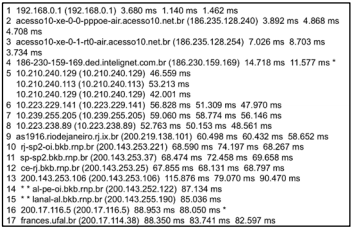

A Internet é uma rede constituída de várias redes menores interligadas por diversos roteadores e switches. Cada roteador e cada host (computador pessoal, dispositivos móveis etc.) é identificado na Internet através de um endereço IP. Dessa forma, para transmitir uma mensagem entre um host A e um host B, um pacote IP é criado e transmitido entre os diversos roteadores até o seu destino. Uma forma de monitorar e obter informações sobre os roteadores no caminho entre um host A e um host B na Internet é através da ferramenta traceroute (sistemas Unix) ou tracecert (Windows), as quais enviam 3 pacotes IP e recebem de volta 3 pacotes IP/ICMP de cada roteador no caminho entre A e B. Considere a figura a seguir, obtida através da execução do programa traceroute, a qual ilustra as informações de endereços IPs e nomes de roteadores num caminho entre um host com endereço IP 192.168.0.1 e um host com endereço IP 200.17.114.38.

Dadas as afirmativas com base na figura,

I. O endereço IP do host de destino é 192.168.0.1, e o de fonte é 200.17.114.38.

II. No salto 5, houve balanceamento de carga realizado pelo roteador do salto 4 ou mesmo uma mudança de rota.

III. Não foi possível obter um resultado nas buscas DNS reversas dos saltos 5, 6, 7, 8, 13 e 16.

IV. As amostras de tempo em cada salto, representados em milissegundos (ms), correspondem ao intervalo de tempo entre o pacote IP ser transmitido do host A até o host B e retornar do host B até o host A (RTT).

verifica-se que estão corretas apenas

Dadas as afirmativas acerca dos principais protocolos da Internet,

I. O protocolo TCP é utilizado em aplicações que executam o protocolo HTTP para permitir que usuários acessem páginas web.

II. O protocolo DNS realiza o mapeamento entre nomes (ex.: endereços web) e endereços físicos da camada de enlace (MAC).

III. Os protocolos IMAP e SMTP são utilizados em aplicações de Correio Eletrônico (e-mail) da Internet.

IV. O protocolo HTTP executa comandos HTML para apresentar o conteúdo de uma página no browser.

verifica-se que estão corretas apenas

Os itens de I a IV são relativos ao NAT (Network Address Translation):

I - O NAT foi uma técnica desenvolvida em função da escassez de endereços IP (Internet Protocol) versão 4.

II - Os intervalos de endereços IP internos, que devem ser utilizados quando ocorre o emprego de NAT, devem estar compreendidos apenas nas faixas: (10.0.0.0 - 10.255.255.255) e (192.168.0.0 - 192.168.255.255).

III - Os hosts da rede interna sempre possuem pelo menos um endereço IP válido quando estão conectados à Internet através de um equipamento com NAT ativado.

IV - O NAT não altera as características da Internet, pois é mantida a propriedade de orientação à conexão dos hosts internos. Além disso, o equipamento com NAT ativado não mantém informações (mapeamento) para cada conexão que passa por ele.

De acordo com Tanembaum e Wetherrall (2011), está correto o que se afirma em:

Redes de computadores podem assumir diversos tipos de topologia. Sobre essas topologias e suas características, analise as afirmativas abaixo.

I O barramento apresenta um nível de contenção que cresce com o número de nós da rede.

II A rede totalmente conectadas não apresenta qualquer contenção.

III O anel apresenta um nível de contenção maior que do barramento.

IV O hepercubo apresenta um nível de contenção que cresce mais com o número de nós que o barramento.

Estão corretas as afirmações