Questões de Concurso

Foram encontradas 19.879 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Com relação a redes de computadores e segurança de dados, julgue o item a seguir.

Uma das alternativas para a proteção das conexões de

hosts individuais é o uso do firewall individual, que é

capaz de bloquear determinadas conexões e criar logs

dos acessos do sistema, entre outras ações.

Com relação a redes de computadores e segurança de dados, julgue o item a seguir.

No meio de transmissão par trançado, a largura de

banda depende da espessura do fio e da distância

percorrida.

Com relação a redes de computadores e segurança de dados, julgue o item a seguir.

Em uma LAN, o tempo de transmissão é conhecido com

antecedência, o que permite, entre outras vantagens,

simplificar o gerenciamento da rede.

Julgue o item a seguir, relativo a serviços de diretórios.

OpenLDAP é uma implementação de código aberto do

LDAP que não possui camadas de segurança, como, por

exemplo, autenticação e criptografia.

Julgue o item a seguir, relativo a serviços de diretórios.

O LDAP é um padrão de serviço de diretórios

implementado em vários softwares, a exemplo do Active

Directory, da Microsoft.

Julgue o item a seguir, relativo a serviços de diretórios.

O DNS é um dos serviços de diretórios utilizados na

Internet, destinado à resolução de nomes e endereços

de hosts e domínios.

A respeito de correio eletrônico, ou e-mail, julgue o próximo item.

Servidores de e-mail com sistema antispam podem

funcionar em um ambiente de intranet, para troca de

mensagens entre usuários internos, em um mesmo

domínio.

A respeito de correio eletrônico, ou e-mail, julgue o próximo item.

O protocolo IMAP seguro (ou IMAPS), usado com os

protocolos TLS/SSL, utiliza a porta de conexão TCP 993.

A respeito de correio eletrônico, ou e-mail, julgue o próximo item.

O SMTP é um protocolo de comunicação usado para

evitar a disseminação de spam em uma rede de

computadores.

A respeito de correio eletrônico, ou e-mail, julgue o próximo item.

O IMAP, assim como o POP3, é um protocolo usado

pelos clientes de e-mail para acesso às caixas postais de

mensagens do servidor.

No que se refere a redes de computadores e à segurança da informação, julgue o item subsequente.

São considerados como componentes de segurança em uma rede de computadores o backup, o antivírus, o firewall e o cabeamento estruturado.No que se refere a redes de computadores e à segurança da informação, julgue o item subsequente.

Uma WAN (Wide Area Network) é caracterizada quando há interconexão entre duas ou mais LANs remotas.No que se refere a redes de computadores e à segurança da informação, julgue o item subsequente.

Os switches com funções da Camada 3 de protocolos são capazes de realizar tarefas próprias dos roteadores de rede.No que se refere a redes de computadores e à segurança da informação, julgue o item subsequente.

Todos os equipamentos de uma rede local de computadores devem ter suas Rotas Default configuradas para um mesmo endereço.No que se refere a redes de computadores e à segurança da informação, julgue o item subsequente.

A Rota Default é um endereço de rede para onde os pacotes destinados a redes desconhecidas devem ser encaminhados.No que se refere a redes de computadores e à segurança da informação, julgue o item subsequente.

Em uma rede de computadores, o roteador tem a função de encaminhar pacotes entre domínios ou sub-redes diferentes.No que se refere a redes de computadores e à segurança da informação, julgue o item subsequente.

Uma rede local de computadores que usa o protocolo

TCP/IP necessita de um firewall de rede para ter acesso

à Internet.

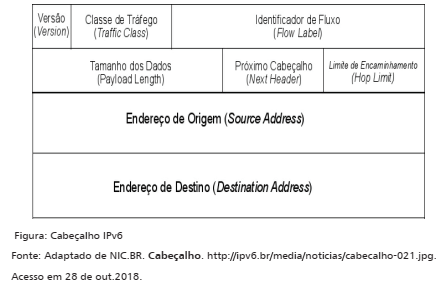

A figura a seguir mostra a composição do cabeçalho da suíte IPv6.

Sobre as descrições dos campos que compõem esse cabeçalho

IPv6, o campo

Analise a figura Redes (Figura 1) que mostra 3 redes interconectadas, abaixo, e responda à questão.

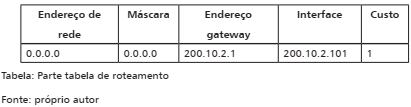

Tendo como base a Figura 1, Bob, estando com seu notebook conectado, reconhecido e acessando todos os serviços da rede LAN da escola, executou um comando que exibe as entradas da tabela de roteamento de seu IP local. Uma das entradas da tabela de roteamento mostrou os campos indicados no esquema a seguir:

Por esse esquema, o roteador de primeiro salto da máquina hospedeira de Bob tem a seguinte relação de endereço IPv4 X MAC