Questões de Concurso

Foram encontradas 19.881 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

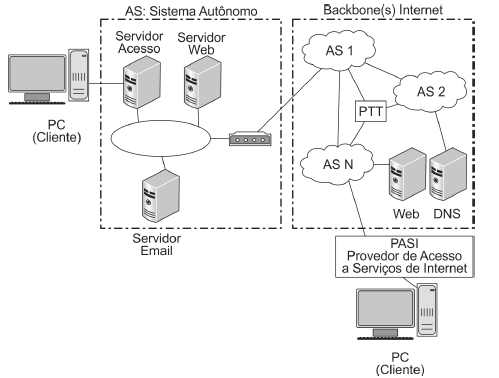

Considere a figura abaixo que ilustra o funcionamento da internet.

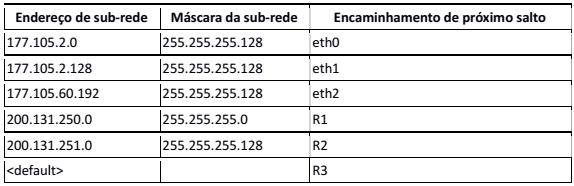

A UFLA fornece diferentes endereços de sub-redes IP (Internet Protocol) para cada setor ou departamento didático. Suponha que um roteador possua uma tabela de roteamento conforme mostrado abaixo. O roteador possui três interfaces de rede, eth0, eth1 e eth2, pelas quais ele pode entregar os pacotes diretamente. Ele também pode enviar pacotes para outros roteadores da rede, R1, R2 e R3.

Considere as seguintes proposições:

I. Um pacote de endereço 177.105.62.15 será direcionado ao roteador R3.

II. Um pacote de endereço 177.105.2.15 será direcionado pela interface eth1.

III. Um pacote de endereço 200.131.251.253 será direcionado ao roteador R2.

IV. Um pacote de endereço 177.105.2.42 será direcionado para a interface eth0.

Assinale a alternativa CORRETA:

I. Um cache é um armazém local das mensagens de resposta de um programa e o subsistema que controla seu armazenamento, recuperação e exclusão de mensagem. II. Assim como um Proxy, um Gateway recebe solicitações como se fosse o servidor original para o recurso solicitado. III. Uma entidade é uma representação particular de um recurso de dados, ou resposta de recurso de serviço, que pode estar delimitada dentro de uma mensagem de solicitação ou resposta. IV. Uma mensagem pode ser definida como uma unidade básica de comunicação HTTP, composta de uma sequência estrutura de octetos transmitidos por meio da conexão.

São corretas as assertivas

No contexto dos fundamentos de redes de computadores, analise as assertivas abaixo.

I. A internet pública é uma rede de computadores mundial, isto é, uma rede que interconecta milhões de equipamentos de computação em todo mundo.

II. Nos protocolos de rede, as entidades que trocam mensagens e realizam ações são componentes de hardware e software.

III. Todas as atividades na Internet que envolvem duas ou mais entidades remotas comunicantes são governadas por um protocolo.

IV. A internet e as redes de computadores em geral fazem uso de protocolos. Diferentes tipos de protocolos são usados para realizar diferentes tarefas de comunicação.

São corretas as assertivas

I. A onda sonora da voz pode ser representada diretamente por um sinal eletromagnético que ocupa o mesmo espectro. Contudo, há uma necessidade de conciliação entre a fidelidade do som quando transmitido eletromagneticamente e o custo da transmissão, que aumenta com a ampliação da largura de banda. II. Para produzir um sinal de vídeo, utiliza-se uma câmera de TV capaz de realizar funções semelhantes ao receptor de TV. Um componente da Câmera é uma chapa fotossensível, sobre a qual uma cena é oticamente focalizada. III. O termo sinalização digital normalmente se refere à transmissão de pulsos eletromagnéticos que representam os dois dígitos binários, 1 e 0. IV. Um exemplo de informação analógica é a informação de áudio ou acústica que, na forma de ondas sonoras, pode ser recebida diretamente pelos seres humanos.

São corretas as assertivas

Fonte: Tanenbaum, A. S. Organização Estruturada de Computadores. Ed. Pearson, 6.a edição, 2013 (pp. 75-76).

I. O padrão WEP tem como algoritmo de criptografia o RC4 (Ron’s Cipher 4). Trata-se de um algoritmo de fluxo (stream cipher) que utiliza um mecanismo de verificação de integridade CRC32 (Cyclic Redundancy Check) de 32 bits. II. O EAP faz uso de métodos legados. Exemplos desses métodos são: TTLS (Tunneled Transport Layer Security) e o PEAP (Protected EAP) para sistema de autenticação pré-existente. III. O WPA é razoavelmente mais forte que o padrão WEP, pois estabeleceu um novo esquema de verificação de integridade, por meio do protocolo TKIP (Temporal Key Integrity Protocol), substituindo o mecanismo de verificação de integridade CRC pelo MD5 (Message-Digest algorithm). IV. Sobre o WPA2, seu diferencial está no fato de o mesmo ter abandonado a criptografia de fluxo e o RC4 e adotado o CCMP (Conter Mode with Cipher Block) como novo sistema de criptografia que faz uso do algoritmo de criptografia AES (Advanced Encryption Standard) que se baseia em algoritmo de criptografia por blocos (block cipher).

Está CORRETO apenas o que se afirma em:

Está CORRETO apenas o que se afirma em:

Memorial University of Newfoundland ftp 10 Mbps

O acrônimo ftp refere-se