Questões de Concurso

Foram encontradas 19.774 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

No que se refere a comutação de circuitos e de pacotes, modelos OSI e TCP/IP, tecnologias de redes locais, fibras ópticas e redes sem fio, julgue o item a seguir.

Em comparação às fibras multimodo, as fibras ópticas de modo único normalmente têm diâmetro menor, são mais caras e amplamente usadas para transmissões por longas distâncias.

No que se refere a comutação de circuitos e de pacotes, modelos OSI e TCP/IP, tecnologias de redes locais, fibras ópticas e redes sem fio, julgue o item a seguir.

O quadro do padrão IEEE 802.11 acomoda até quatro campos para endereços de 6 bytes estruturados à semelhança dos endereços MAC do padrão Ethernet, contudo o quarto campo somente estará presente quando múltiplos access points estiverem em uso em uma rede com infraestrutura estendida.

Julgue o item subsecutivo, relativo a tecnologias de armazenamento.

Os protocolos NFS e iSCSI, utilizados para compartilhamento de dados, atuam em nível de bloco.

Julgue o item subsecutivo, relativo a tecnologias de armazenamento.

São necessários dois ou mais discos para a implementação do nível RAID-1.

Com o advento das tecnologias da Internet, as redes de computadores tornaram-se indispensáveis para as organizações. As soluções de redes modernas oferecem muito mais do que conectividade, sendo essenciais para a transformação digital e o sucesso das empresas. Os recursos de rede tornaram-se mais programáveis, automatizados e seguros.

As alternativas apresentam algumas das possibilidades que as redes de computadores modernas podem oferecer, exceto:

O protocolo amplamente utilizado para o gerenciamento e monitoramento de dispositivos de rede é o

Considerando o cenário apresentado, a equipe de TI precisa entender o funcionamento do PAT na rede e selecionar o protocolo de segurança sem fio mais adequado para proteger as comunicações sem comprometer a eficiência.

Com base nas informações fornecidas, assinale a opção que interpreta corretamente o papel do PAT na rede e identifica o protocolo de segurança sem fio mais adequado para garantir a confidencialidade e integridade dos dados transmitidos.

I. O DHCP (Dynamic Host Configuration Protocol) é um protocolo cliente-servidor que permite que um host obtenha um endereço IP (Internet Protocol) automaticamente.

II. Ao contrário do TCP (Transmission Control Protocol), o UDP (User Datagram Protocol) não é orientado a conexões.

III. O SMTP (Simple Mail Transfer Protocol) permite que um servidor de correio eletrônico atue ora como cliente ora como servidor.

Está correto o que se afirma em

Com base na arquitetura TCP, avalie as afirmações a seguir.

I. A arquitetura TCP/IP possui quatro camadas.

II. A camada física é a primeira camada do modelo TCP/IP.

III. Os protocolos de terminal virtual TELNET e transferência de arquivos (FTP) estão localizados na camada de aplicação da arquitetura TCP/IP.

Está correto o que se afirma em

Em relação a boas práticas recomendadas pelo ISC para administração do BIND, avalie as afirmativas a seguir e assinale (V) para a verdadeira e (F) para a falsa.

( ) Assegurar que a infraestrutura utilizada suporte EDNS0 e pacotes UDP de tamanhos reduzidos.

( ) Não combinar funções de servidor de nomes autoritativas e recursivas no mesmo servidor.

( ) Empregar firewalls/filtros de pacotes com estado em seus servidores para tráfego de consulta de saída.

As afirmativas são, respectivamente,

Uma limitação operacional das soluções NAC sem agentes

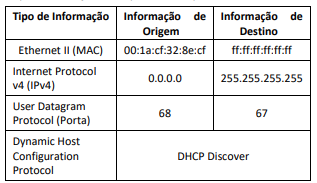

Sobre essa captura, analise as afirmativas a seguir:

I. Trata-se de uma consulta inerente ao processo de configuração dinâmica de informações de rede, como IP, máscara de rede, default gateway etc., solicitada pelo PC ao servidor DHCP que possui endereço físico ff:ff:ff:ff:ff:ff.

II. O MAC do PC é o 00:1a:cf:32:8e:cf.

III. Caso haja retorno do servidor DHCP à esta consulta, as informações de MAC, IPv4 e Porta retornarão com suas posições invertidas, as que estão na origem estarão no destino e vice versa.

Está correto o que se afirma em

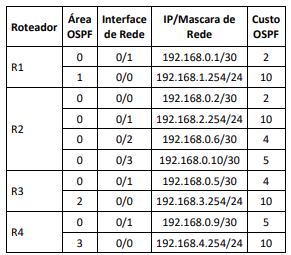

Diante do exposto, analise afirmativas a seguir.

I. O protocolo OSPF para IPv4, utilizado para configuração de rotas em roteadores, utiliza o protocolo TCP, na porta 89, na comunicação entre os roteadores.

II. Após atingir a convergência, o custo observado pelo roteador “R1” para alcançar a rede 192.168.4.0/24 é de 17.

III. Os pacotes enviados pelo computador com IP 192.168.1.1 para o computador com IP 192.168.3.1 passarão pelos roteadores R1, R2 e R3, nesta ordem.

Está correto o que se afirma em

Diante do cenário apresentado, analise as afirmativas a seguir.

I. O protocolo IEEE 802.1p é utilizado para estabelecer redes tronco, como a realizada entre o roteador e o switch nesse projeto.

II. Quando um quadro não marcado (sem TAG) chega a uma porta de tronco, ele é atribuído à rede virtual nativa.

III. Uma máquina conectada a uma das redes virtuais existente no switch desse projeto poderá acessar as outras máquinas, conectadas as outras redes virtuais no mesmo switch, sem a necessidade de passar pelo roteador.

Está correto o que se afirma em

I. O DHCP (Dynamic Host Configuration Protocol) é um protocolo cliente-servidor que permite que um host obtenha um endereço IP (Internet Protocol) automaticamente.

II. Ao contrário do TCP (Transmission Control Protocol), o UDP (User Datagram Protocol) não é orientado a conexões.

III. O SMTP (Simple Mail Transfer Protocol) permite que um servidor de correio eletrônico atue ora como cliente ora como servidor.

Está correto o que se afirma em

Em relação ao tema, avalie se cada afirmativa a seguir, referente a boas práticas recomendadas pelo ISC para administração do BIND, é verdadeira (V) ou falsa (F) .

( ) Assegurar que a infraestrutura utilizada suporte EDNS0 e pacotes UDP de tamanhos reduzidos.

( ) Não combinar funções de servidor de nomes autoritativas e recursivas no mesmo servidor.

( ) Empregar firewalls/filtros de pacotes com estado em seus servidores para tráfego de consulta de saída.

As afirmativas são, respectivamente,

Assinale o protocolo amplamente utilizado para o gerenciamento e monitoramento de dispositivos de rede.

Com base na arquitetura TCP, analise as afirmações a seguir:

I. A arquitetura TCP/IP possui quatro camadas.

II. A camada física é a primeira camada do modelo TCP/IP.

III. Os protocolos de terminal virtual TELNET e transferência de arquivos (FTP) estão localizados na camada de aplicação da arquitetura TCP/IP.

Está correto o que se afirma em