Questões de Concurso

Foram encontradas 19.881 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Considere as etapas abaixo.

1. O cliente envia um SYN para o servidor.

2. O servidor responde com um SYN-ACK ao cliente.

3. O cliente envia um ACK de volta ao servidor.

Embora estejam simplificadas, estas etapas fazem parte do estabelecimento de uma conexão entre cliente e servidor, usando um processo conhecido como three-way handshake, por meio do protocolo

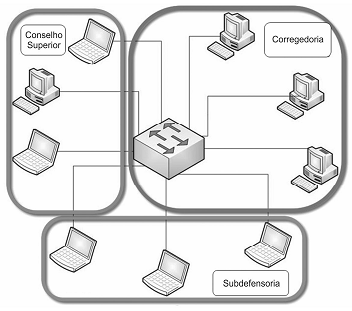

Considere, por hipótese, que a Defensoria Pública possua diversos setores conectados a uma rede local interna e teve um crescimento acelerado que impossibilitou um projeto ordenado de expansão da rede. Os funcionários de cada setor encontram-se dispersos pelos andares da sede. É necessário organizar um domínio para cada setor da Defensoria. Um Técnico sugeriu a configuração apresentada na figura abaixo.

Nesta configuração sugerida pelo Técnico, a rede interna da Defensoria é

Considere o texto abaixo.

Como é quase impossível guardar na mente humana vários IPs, foram criadas as URLs. Se é mais fácil digitar www.google.com do que 216.58.219.196, é muito mais fácil digitar https://goo.gl/RJTI00 do que https://www.amazon.com/Cosmos-Spacetime-Neil-Degrasse-Tyson/dp/B00IWULSTC/ref=tmm_blu_swatch_0?_encoding=UTF8&qid=1494725737&sr =8-1.

Isso é feito pelos encurtadores de URL, que facilitam a cópia de endereços longos. O serviço faz a conversão de um número decimal − geralmente o número de identificação único para cada URL no banco de dados - para uma outra base. Assim, quanto mais caracteres um encurtador de URLs utilizar para gerar sua URL curta, mais URLs ele terá cadastradas.

(Adaptado de: https://jaymebc.blogspot.com.br/2017/06/shortener-url-encurtadores-de-url.html)

A outra base a qual o texto se refere é a base

Considere o cenário abaixo.

− Os usuários pedem autorização para utilizar a rede sem fio.

− O roteador sem fio recebe o pedido e transfere-o para o servidor RADIUS.

− O servidor RADIUS recebe o pedido e processa a informação.

− O servidor RADIUS envia o resultado de volta para o roteador sem fio.

− O roteador sem fio permitirá ou negará o usuário com base nos resultados que o servidor RADIUS envia de volta.

Nesse cenário deve ser usado um roteador que suporte

Atenção: Utilize o texto abaixo para responder à questão.

Considere que um Analista de Segurança da Informação está usando um computador em rede com sistema operacional

Windows 7. Com permissão de Administrador, ele acessou o prompt de comando, digitou um comando para verificar as configurações

TCP/IP que estão definidas para o seu computador e pressionou ENTER.

Dentre as informações apresentadas na tela estão:

− Gateway padrão: 192.168.0.1

− Endereço IPv6 de link local: fe80::289e:be82:8b99:894b%10

− Endereço físico: C8-3A-35-C0-90-8F

O Analista concluiu, corretamente, que

Atenção: Utilize o texto abaixo para responder à questão.

Considere que um Analista de Segurança da Informação está usando um computador em rede com sistema operacional

Windows 7. Com permissão de Administrador, ele acessou o prompt de comando, digitou um comando para verificar as configurações

TCP/IP que estão definidas para o seu computador e pressionou ENTER.

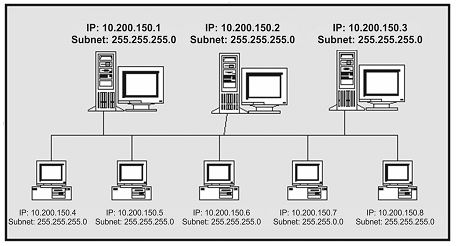

Considere a rede local baseada em TCP/IP da figura abaixo.

Nesta rede,

Wi-Fi é um tipo de rede local que possui dois modos básicos de operação:

I. Normalmente o mais encontrado, utiliza um dispositivo concentrador de acesso.

II. Permite que um pequeno grupo de máquinas se comunique diretamente, sem a necessidade de um concentrador de acesso.

As redes Wi-Fi

No LDAP, a unidade básica de informação armazenada em um diretório é denominada entrada. As entradas são compostas por um conjunto de atributos referentes a um objeto. Considere a entrada abaixo.

# Administrador do Diretório

dn: cn=admin,dc=defensoria,dc=rs,dc=gov,dc=br

objectClass: simpleSecurity

Object objectClass: organizationalRole

cn: admin

userPassword: topsecret

description: Administrador LDAP

Em relação ao LDAP e à entrada do exemplo é correto afirmar que