Questões de Concurso

Foram encontradas 19.881 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

A empresa ABConectividade está lançando um novo equipamento de conectividade e pretende disponibilizar a MIB (Management Information Base) para gerência de seu novo equipamento. A MIB a ser liberada pela empresa é do tipo proprietária.

Para atender a conformidade com a MIB II padrão, a MIB da empresa precisará gerenciar informações sobre um grupo básico de objetos, dentre os quais se encontra o:

Lúcia instalou um software para monitoramento dos serviços em execução nos 30 servidores pelos quais é a responsável. A equipe de administradores dos servidores, conectada a outro segmento de rede, é responsável por manter a disponibilidade dos serviços e receberá e-mails automáticos enviados pelo software de monitoramento. Para permitir o envio dos e-mails, Lúcia instalou um servidor de e-mail e o configurou para operar como mail relay.

O protocolo utilizado nessa implementação e sua porta padrão são, respectivamente:

Pedro, um estagiário da empresa AgroWWW, recebeu a tarefa de atualizar a documentação dos servidores hospedados no Datacenter. Pedro verificou que o endereço IP de vários servidores estavam documentados, mas faltava seu FQDN (Fully Qualified Domain Name). Para levantar essa informação, Pedro utilizou o comando NSLOOKUP.

Pedro conseguiu coletar as informações necessárias porque havia configurado um DNS:

Diogo resolveu utilizar o protocolo SNMP para gerenciar sua rede. Para permitir a troca de mensagens entre os clientes SNMP e o servidor de gerenciamento, Diogo precisará liberar as portas corretas dos firewalls locais para as seguintes mensagens SNMP:

A - GetRequest do servidor para o cliente.

B - GetNextRequest do servidor para o cliente.

C - GetResponse do cliente para o servidor.

D - Trap do cliente para o servidor.

Para permitir o envio de mensagens A, B, C e D, Diogo deverá liberar, respectivamente, as portas:

A empresa AgroWeb possui 5 servidores web em sua rede local, os quais são acessados por seus clientes na Internet. O acesso aos servidores web é realizado por meio de um único dispositivo que intermedeia a conexão dos clientes aos servidores, roteando as requisições externas para a rede local. Com o uso do dispositivo intermediário, foi possível retirar a criptografia dos 5 servidores web e ativá-la somente no dispositivo intermediário, garantindo a segurança da navegação a todos os ativos envolvidos.

O dispositivo intermediário utilizado foi:

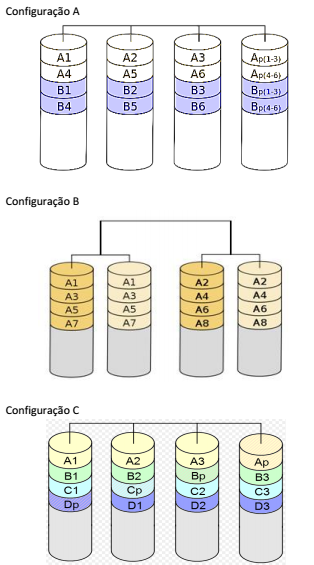

RAID (Redundant Array of Inexpensive Drives) é um meio de se criar um subsistema de armazenamento composto por vários discos individuais, com a finalidade de ganhar segurança e desempenho. Diferentes organizações de RAID são definidas com base em diversas combinações, conforme ilustrado a seguir.

As configurações A, B e C são, respectivamente, RAID:

Em relação a protocolos de roteamento, analise as afirmativas a seguir:

I. Nos protocolos com base em vetor distância, cada nó tem conhecimento de toda a topologia do domínio, de modo a poder escolher a melhor rota.

II. Uma desvantagem do protocolo OSPF é que ele só leva em conta o número de hops até o destino, não considerando outras métricas.

III. Para o roteamento entre sistemas autônomos na Internet, o protocolo mais usado atualmente é o BGP.

Está correto o que se afirma em:

Uma das dificuldades de usar IPSec como solução de VPN é a sua dificuldade em passar por redes usando NAT.

Uma solução frequente para contornar esse problema é o uso de IPSec:

Acerca das VLANs, analise as afirmativas a seguir:

I. VLANs permitem a criação de domínios separados de broadcast.

II. São implementadas normalmente através do protocolo IEEE 802.1p, embora alguns fabricantes implementem protocolos proprietários.

III. VLANs abertas têm um banco de dados de endereço MAC único para todas as VLANs.

Está correto o que se afirma em:

Uma empresa contratou você para definir um ambiente de WiFi interno, com os seguintes requisitos:

a) poder operar em frequência diferente de telefones sem fio comuns e fornos de microondas, para diminuir interferências;

b) poder alcançar velocidades nominais de 150Mbps, e

c) possuir largura de banda mínima de 20 MHz para a largura de canal.

Para atender a esses requisitos, a tecnologia de WiFi escolhida para o projeto foi:

Com relação à especificação 1000Base-T, analise as afirmativas a seguir:

I. Para instalação dessa rede, o cabeamento já existente de redes Fast Ethernet (cat 5e ou 6) pode ser aproveitado, se as distâncias forem menores de 100m.

II. O modo de operação half-duplex foi suprimido para evitar perda de desempenho no tratamento de colisões.

III. O mecanismo de Flow Control, para o controle de transmissões, é acionado automaticamente quando se precisa fazer uma rajada de quadros (frame burst).

Está correto somente o que se afirma em:

O Rapid Spanning Tree Protocol (RSTP) é uma evolução do Spanning Tree Protocol (STP) original, com a principal vantagem de possuir maior velocidade de convergência.

Apesar de compatível com o STP, o RSTP apresenta algumas diferenças com relação ao protocolo original, entre as quais:

Uma aplicação deseja fazer um determinado processamento numérico, mas os dados fornecidos virão de computadores com diferentes estruturas de codificação numérica (little-endian ou big-endian), e portanto precisam sofrer uma prévia conversão de formato antes de serem processados.

No modelo OSI, a camada adequada para realizar essa conversão é a camada de: