Questões de Concurso

Foram encontradas 19.892 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Seu objetivo, com isso, é:

WebSocket é uma tecnologia que permite a comunicação bidirecional por canais full-duplex sobre um único soquete TCP. É projetado para ser executado em browsers e servidores web que suportem o HTML5, mas pode ser usado por qualquer cliente ou servidor de aplicativos.

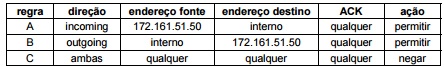

Estas regras

Um Técnico que trabalha na área de Suporte de TI foi solicitado a criar sub-redes com hosts em cada uma delas, a partir de um endereço IPv4 classe C cuja máscara é 255.255.255.224.

A partir da máscara 255.255.255.224, para calcular o número máximo de sub-redes que podem ser utilizadas e o número máximo de hosts que podem ser usados em cada sub-rede utilizam-se, respectivamente, as fórmulas

Um Técnico que trabalha na área de Suporte de TI foi solicitado a criar sub-redes com hosts em cada uma delas, a partir de um endereço IPv4 classe C cuja máscara é 255.255.255.224. O uso da máscara 255.255.255.224 permite afirmar corretamente que

O padrão bluetooth possui diversos protocolos agrupados em camadas e sua estrutura é igual à do modelo TCP/IP.

O modelo OSI (open systems interconnection) possui sete camadas, entre as quais a camada de rede, responsável por controlar a operação da sub-rede.

As redes ATM (asynchronous transfer mode) são orientadas a conexão e, diferentemente dos modelos TCP/IP e OSI, possuem um modelo de referência próprio, consistente de três camadas: camada física, camada ATM e camada de adaptação ATM.

As redes frame relay foram substituídas pelas redes X.25, que são orientadas a conexões sem controle de erros e de fluxo.