Questões de Concurso

Foram encontradas 19.911 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

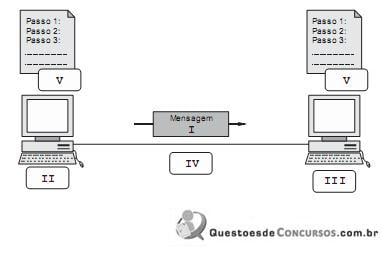

I. Mensagem: é a informação a ser transmitida. Pode ser constituída de texto, números, figuras, áudio e vídeo ou qualquer combinação desses.

II. Dispositivo que envia a mensagem de dados. Pode ser um computador, uma estação de trabalho, um telefone, uma câmera de vídeo etc.

III. Dispositivo que recebe a mensagem. Pode ser um computador, uma estação de trabalho, um telefone, uma câmera de vídeo etc.

IV. Caminho físico por onde viaja uma mensagem da origem ao destino.

V. Conjunto de regras que governa a comunicação de dados. Representa um acordo entre os dispositivos que se comunicam.

Os componentes numerados II, III, IV e V são:

no qual uma tarefa é dividida entre vários computadores, de forma que computadores distintos processem um subconjunto de processos. Uma rede deve ser capaz de atender 3 critérios importantes:

no qual uma tarefa é dividida entre vários computadores, de forma que computadores distintos processem um subconjunto de processos. Uma rede deve ser capaz de atender 3 critérios importantes: - desempenho: depende de uma série de fatores, como o número de usuários, os tipos e meios de transmissão, capacidade do hardware e eficiência do software. Geralmente é avaliado por duas métricas de rede:

e atraso (delay).

e atraso (delay). -

é medida pela precisão da entrega, pela frequência de falhas, pelo tempo que um link leva para se recuperar de uma falha e pela robustez da rede em caso de uma catástrofe.

é medida pela precisão da entrega, pela frequência de falhas, pelo tempo que um link leva para se recuperar de uma falha e pela robustez da rede em caso de uma catástrofe. -

envolve questões como proteção ao acesso de dados não autorizado, proteção dos dados contra danos e implementação de políticas e procedimentos para a recuperação de violações e perdas de dados.

envolve questões como proteção ao acesso de dados não autorizado, proteção dos dados contra danos e implementação de políticas e procedimentos para a recuperação de violações e perdas de dados. As lacunas são correta e respectivamente preenchidas com:

Esse processo formal de troca de informações na internet decorre de definições dos(as)

Redes DTN contornam a falta de conectividade fim a fim entre origem e destino por meio da comutação de mensagens.

No TCP/IP, a camada de enlace organiza os dados em quadros, controlando o fluxo de transmissão, para permitir que o canal fique livre de erros e para impedir que o transmissor sobrecarregue o receptor com um volume maior de mensagens do que ele possa manipular.

MPLS (multiprotocol label switching) é um exemplo de serviço orientado a conexão em que os pacotes IP são inseridos em um cabeçalho MPLS com um rótulo.

O protocolo bundle é responsável por aceitar mensagens da aplicação e enviá-las com um ou mais bundles por meio de operações store-carry-forward ao nó DTN de destino.

O uso de Open Relay para configurar servidores de email ligados à Internet é considerado má prática administrativa. Normalmente, esse tipo de servidor é passível de ser inscrito em listas negras na Internet.

Ainda que uma mensagem de email com SMTP possua diversos destinatários, o comando RCPT é realizado no servidor de destino somente uma vez.

Caso o emissor da mensagem não envie nenhum comando ao servidor SMTP, servidores de correio eletrônico modernos com suporte ao SMTP implementarão técnicas de timeout.