Questões de Concurso

Foram encontradas 19.946 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

computadores, julgue os itens seguintes.

da pilha TCP/IP em um servidor para responder às questões de

números 40 e 41.

da pilha TCP/IP em um servidor para responder às questões de

números 40 e 41.

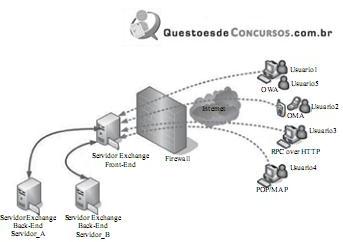

Assinale a alternativa que apresenta o local onde estão armazenados os mailboxes dos usuários.

No que diz respeito a conceitos de organização, de segurança e de

gerenciamento de informações, arquivos, pastas e programas, julgue

o item.

Para fazer o controle baseado em porta, o IEEE (Institute of Electrical and Electronics Engineers) desenvolveu o padrão 802.1x para prover o transporte de informações de

O protocolo de VPN que usa o IKE (Internet Key Exchange), o ESP (Encapsulating Security Payload) e o AH (Authentication Header) é o

I . Assim como o HTTP, o FTP utiliza o protocolo de transporte UDP.

II. O FTP utiliza duas conexões paralelas para transferir um arquivo, uma conexão de controle e uma conexão de dados.

III. Durante uma sessão, o servidor FTP mantem informaçoes de estado sobre o usuario.

Assinale a alternativa que contém todas e somente as afirmações corretas.

I. O conceito de divisão dos dados (data striping) tem como objetivo aumentar a confiabilidade dos dados.

II. O conceito de espelhamento tem como objetivo aumentar o desempenho de disco da maquina.

III. O padrão RAID 0 utiliza somente o esquema de divisão dos dados (data striping).

Assinale a alternativa que contém todas e somente as afirmativas corretas.