Questões de Concurso

Foram encontradas 20.008 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

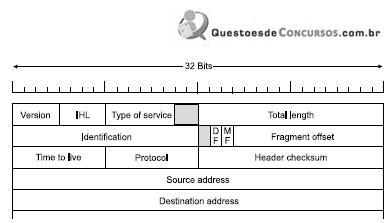

A partir da figura, pode-se dizer que o máximo tamanho do pacote IPv4 é (em kBytes)

I. todas as mensagens são transferidas para o cliente.

II. as mensagens permanecem no servidor e são manipuladas pelo cliente.

III. mensagens selecionadas são armazenadas no cliente

Os três modos de acesso são denominados, respectivamente:

I. Descreve as operações que podem ser executadas na informação armazenada no diretório LDAP.

II. Descreve como a informação no diretório LDAP pode ser protegida de acesso não autorizado.

Os modelos descritos são denominados, respectivamente:

Essas camadas são:

Mensagens locais são enviadas a programas locais para entrega acrescentando estas mensagens a arquivos já existentes ou processando-as por meio de outros programas.

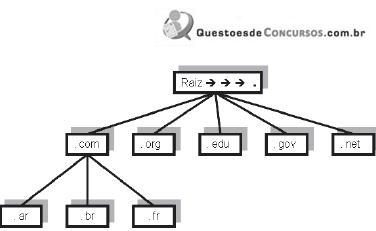

A posição do programa Sendmail na hierarquia do sistema de arquivos pode ser entendida como uma árvore invertida.

Quando o programa Sendmail é executado, ele lê, primeiramente, o seguinte arquivo de configuração:

Após o envio dessa mensagem, o cliente passa para o estado seleciona.

A mensagem é:

Nessas condições, o primeiro endereço da faixa é utilizado para identificar a sub-rede, o segundo diz respeito ao roteador-padrão e o último, dentro da mesma faixa, refere-se ao endereço de broadcasting.

A faixa que contém endereços que podem ser atribuídos a mais três máquinas também fisicamente conectadas a essa sub-rede, é:

Nesse sentido, uma característica da arquitetura TCP/IP, é:

Na Internet, ele é representado por um conjunto de grandes bancos de dados distribuídos em servidores de todo o mundo que indicam qual IP é associado a um nome.

Na comunicação no âmbito da pilha de protocolos TCP/IP, esse recurso se comunica com o TCP da camada de transporte por meio de uma porta conhecida.

Esse recurso e a porta são, respectivamente:

O Servidor proxy costuma ser instalado em uma máquina que tenha acesso direto à Internet, sendo que as demais efetuam as solicitações por meio desta.

A configuração do squid fica gravada em um determinado arquivo e em um diretório específico.

Esse arquivo e esse diretório são conhecidos, respectivamente, por:

Nesse protocolo, os computadores pessoais se conectam periodicamente a este servidor e descarregam as mensagens para a máquina cliente.

Esse protocolo é conhecido pela sigla: