Questões de Concurso

Foram encontradas 20.008 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Analogamente, é correto comparar o planejamento da viagem de carro acima com o estabelecimento de circuitos virtuais de roteamento de redes, tais como

I. O núcleo da rede é formado pela malha de roteadores, que interligam as redes entre si.

II. No núcleo da rede, as informações trafegam na forma de pacotes de dados chamados de datagramas.

III. No roteador, os datagramas que chegam nos enlaces de entrada são encaminhados para armazenamento nos enlaces de saída para depois seguirem, de roteador em roteador, até seu destino.

Está correto o que se afirma em

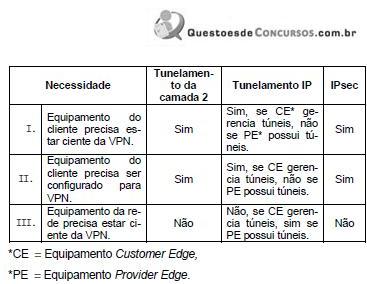

I. O IPsec possui um potencial considerável na implementação de uma VPN, pois oferece um conjunto completo de recursos de segurança de criptografia, autenticação e até proteção contra replay.

II. O IPsec é um protocolo de tunelamento criado para transportar o IP com segurança, excetuando-se tal transporte na rede pública

III. Uma vantagem no uso do IPsec é a facilidade de demultiplexar os fluxos de dados a partir de um único túnel IPsec.

É correto o que consta APENAS em

O diagrama da figura acima mostra uma arquitetura de sistema típica,

capaz de suportar um funcionamento de aplicações web e também

sistemas OLAP, no qual se destacam redes ou segmentos de rede

nomeados de A a D, bem como dispositivos ou sistemas individuais

numerados de 1 a 6.

Considerando essas informações, julgue os itens seguintes.

O diagrama da figura acima mostra uma arquitetura de sistema típica,

capaz de suportar um funcionamento de aplicações web e também

sistemas OLAP, no qual se destacam redes ou segmentos de rede

nomeados de A a D, bem como dispositivos ou sistemas individuais

numerados de 1 a 6.

Considerando essas informações, julgue os itens seguintes.

O diagrama da figura acima mostra uma arquitetura de sistema típica,

capaz de suportar um funcionamento de aplicações web e também

sistemas OLAP, no qual se destacam redes ou segmentos de rede

nomeados de A a D, bem como dispositivos ou sistemas individuais

numerados de 1 a 6.

Considerando essas informações, julgue os itens seguintes.

O diagrama da figura acima mostra uma arquitetura de sistema típica,

capaz de suportar um funcionamento de aplicações web e também

sistemas OLAP, no qual se destacam redes ou segmentos de rede

nomeados de A a D, bem como dispositivos ou sistemas individuais

numerados de 1 a 6.

Considerando essas informações, julgue os itens seguintes.

O diagrama da figura acima mostra uma arquitetura de sistema típica,

capaz de suportar um funcionamento de aplicações web e também

sistemas OLAP, no qual se destacam redes ou segmentos de rede

nomeados de A a D, bem como dispositivos ou sistemas individuais

numerados de 1 a 6.

Considerando essas informações, julgue os itens seguintes.

O diagrama da figura acima mostra uma arquitetura de sistema típica,

capaz de suportar um funcionamento de aplicações web e também

sistemas OLAP, no qual se destacam redes ou segmentos de rede

nomeados de A a D, bem como dispositivos ou sistemas individuais

numerados de 1 a 6.

Considerando essas informações, julgue os itens seguintes.

O diagrama da figura acima mostra uma arquitetura de sistema típica,

capaz de suportar um funcionamento de aplicações web e também

sistemas OLAP, no qual se destacam redes ou segmentos de rede

nomeados de A a D, bem como dispositivos ou sistemas individuais

numerados de 1 a 6.

Considerando essas informações, julgue os itens seguintes.

O diagrama da figura acima mostra uma arquitetura de sistema típica,

capaz de suportar um funcionamento de aplicações web e também

sistemas OLAP, no qual se destacam redes ou segmentos de rede

nomeados de A a D, bem como dispositivos ou sistemas individuais

numerados de 1 a 6.

Considerando essas informações, julgue os itens seguintes.

O diagrama da figura acima mostra uma arquitetura de sistema típica,

capaz de suportar um funcionamento de aplicações web e também

sistemas OLAP, no qual se destacam redes ou segmentos de rede

nomeados de A a D, bem como dispositivos ou sistemas individuais

numerados de 1 a 6.

Considerando essas informações, julgue os itens seguintes.

O diagrama da figura acima mostra uma arquitetura de sistema típica,

capaz de suportar um funcionamento de aplicações web e também

sistemas OLAP, no qual se destacam redes ou segmentos de rede

nomeados de A a D, bem como dispositivos ou sistemas individuais

numerados de 1 a 6.

Considerando essas informações, julgue os itens seguintes.

O diagrama da figura acima mostra uma arquitetura de sistema típica,

capaz de suportar um funcionamento de aplicações web e também

sistemas OLAP, no qual se destacam redes ou segmentos de rede

nomeados de A a D, bem como dispositivos ou sistemas individuais

numerados de 1 a 6.

Considerando essas informações, julgue os itens seguintes.

O diagrama da figura acima mostra uma arquitetura de sistema típica,

capaz de suportar um funcionamento de aplicações web e também

sistemas OLAP, no qual se destacam redes ou segmentos de rede

nomeados de A a D, bem como dispositivos ou sistemas individuais

numerados de 1 a 6.

Considerando essas informações, julgue os itens seguintes.

O diagrama da figura acima mostra uma arquitetura de sistema típica,

capaz de suportar um funcionamento de aplicações web e também

sistemas OLAP, no qual se destacam redes ou segmentos de rede

nomeados de A a D, bem como dispositivos ou sistemas individuais

numerados de 1 a 6.

Considerando essas informações, julgue os itens seguintes.

O diagrama da figura acima mostra uma arquitetura de sistema típica,

capaz de suportar um funcionamento de aplicações web e também

sistemas OLAP, no qual se destacam redes ou segmentos de rede

nomeados de A a D, bem como dispositivos ou sistemas individuais

numerados de 1 a 6.

Considerando essas informações, julgue os itens seguintes.

O diagrama da figura acima mostra uma arquitetura de sistema típica,

capaz de suportar um funcionamento de aplicações web e também

sistemas OLAP, no qual se destacam redes ou segmentos de rede

nomeados de A a D, bem como dispositivos ou sistemas individuais

numerados de 1 a 6.

Considerando essas informações, julgue os itens seguintes.