Questões de Concurso Comentadas por alunos sobre segurança de sistemas de informação em segurança da informação

Foram encontradas 366 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Considerando o acesso a um sítio de uma empresa, desenvolvido em arquitetura Web/PHP, julgue o item a seguir, a respeito de segurança de aplicações web.

Situação hipotética: Um empregado da empresa que deveria

ter acesso apenas a seu contracheque, ao inspecionar o código,

observou que é possível alterar os seus dados GET de busca e

acessar o contracheque de outro empregado, do qual conhece

o user, que é o filtro do sistema. Assertiva: Essa situação

ilustra um problema de cross-site scripting (XSS), que pode

ser resolvido alterando-se o método do formulário para post.

O item a seguir apresenta uma situação hipotética seguida de uma assertiva a ser julgada a respeito de identificação de vulnerabilidades por inspeção de código.

Um arquivo de configuração é acessado por uma classe Java

que guarda, em um objeto em memória, o acesso ao

dataSource do banco de dados do servidor. Quando

compilado, esse arquivo é criptografado. Nesse caso, para

evitar alteração ou modificação do arquivo por terceiros, uma

solução seria guardar o arquivo no repositório GIT, de

forma privada.

Acerca de testes de penetração, julgue o item seguinte.

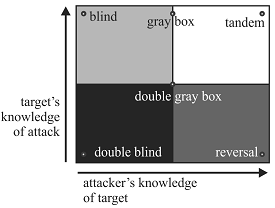

Na situação apresentada na figura a seguir, de acordo com o OSSTMM (The Open Source Security Testing Methodology Manual), seria correto classificar o teste de penetração como um teste do tipo tandem, mas não como um teste double blind, haja vista que, na técnica tandem, o alvo não recebe notificação prévia referente ao alcance da auditoria, aos canais testados e aos vetores de teste.

Acerca de testes de penetração, julgue o item seguinte.

Situação hipotética: O acesso a uma aplicação web com permissão de administrador é realizado por meio do valor informado em uma variável, conforme a seguir.

http://www.site.com.br/aplicacacao?profile=as cs23f8g7por04

Assertiva: Nesse caso, de acordo com a OWASP (Open Web Application Security Project), o teste de penetração black-box automatizado é efetivo para encontrar uma vulnerabilidade, dados o valor fixo para a variável e a forma de passagem: pedido via GET.

Com o objetivo de direcionar testes de penetração a ser executados em uma organização, um analista deve considerar os seguintes requisitos.

I Devem ser realizados ataques sem que o testador tenha conhecimento prévio acerca da infraestrutura e(ou) aplicação.

II Devem ser enviadas ao testador informações parciais e(ou) limitadas sobre os detalhes internos do programa de um sistema, simulando, por exemplo, um ataque de hacker externo.

Tendo como referência a situação hipotética apresentada, julgue o item que se segue.

O requisito II é uma descrição do teste de penetração do tipo

white-box, que é normalmente considerado uma simulação de

ataque por fonte interna e(ou) usuário privilegiado.