Questões de Concurso

Sobre conceitos básicos em segurança da informação em segurança da informação

Foram encontradas 553 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Segurança Institucional da Presidência da República (GSIPR) e

normas complementares, julgue os itens a seguir.

Segurança Institucional da Presidência da República (GSIPR) e

normas complementares, julgue os itens a seguir.

Um dos pontos chaves dessa política é que

As informações que, se expostas, violam a privacidade de indivíduos, reduzem a vantagem competitiva da empresa ou causam danos à mesma são classificadas como

itens a seguir.

itens a seguir.

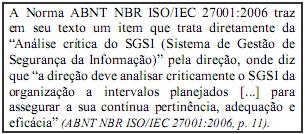

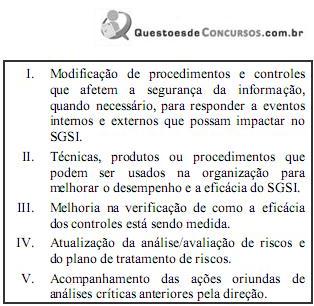

A partir de tal afirmação, analise os itens a seguir:

Assinale a alternativa correta, que corresponde às ENTRADAS da análise crítica pela direção.

itens.

itens.

I. Obter acesso não autorizado ao computador e ler informações.

II. Invadir um site modificando as páginas.

III. Criar vírus para uso na internet.

IV. Obter acesso não autorizado ao computador e modificar informações.

Nesse sentido, um programa de proteção da informação efetivo deve