Questões de Concurso Sobre firewall em segurança da informação em segurança da informação

Foram encontradas 397 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Analise as seguintes afirmações relativas às características de um Firewall.

I. Um firewall deve impedir a implementação de uma VPN.

II. Um firewall deve ser capaz de realizar filtragem baseada na seguinte regra: tudo que não for explicitamente permitido está proibido.

III. A um firewall deve ser proibida a realização de conversão de endereços via NAT.

IV. Um firewall deve ser capaz de estabelecer proxies seguros para os protocolos HTTP, FTP e SMTP.

Estão corretos os itens:

Entre os aspectos importantes relativos à segurança de sistemas de informação, incluiem-se:

I - a existência de um plano de recuperação de desastres associado a uma estratégia de backups freqüentes;

II - a utilização de firewalls para oferecer proteção contra ataques originados de dentro e de fora da rede que estão protegendo, associada a mecanismos de detecção de intrusão;

III - a proteção de dados utilizando senhas e criptografia forte e algoritmos de chave simétrica que utilizam senhas diferentes para encriptação e desencriptação.

Está(ão) correto(s) o(s) item(ns):

O Firewall é um programa que tem como objeti vo proteger a máquina contra acessos indesejados, tráfego indesejado, proteger serviços que estejam rodando na máquina e bloquear a passagem de coisas que você não deseja receber (como conexões vindas da Internet para sua segura rede local, evitando acesso aos dados corporati vos de uma empresa ou a seus dados pessoais).

...

O iptables é um fi rewall em nível de pacotes e funciona baseado no endereço/porta de origem/desti no do pacote, prioridade etc. Ele funciona através da comparação de regras para saber se um pacote tem ou não permissão para passar.

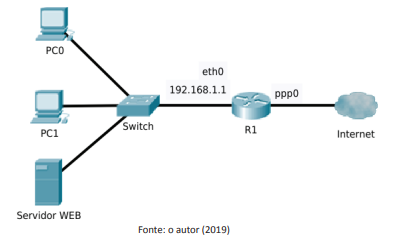

Imagine o seguinte cenário, no qual um firewall iptables foi instalado no roteador R1, que possui duas interfaces de redes: eth0 e ppp0. A primeira está conectada à rede interna e a segunda à Internet por um enlace ponto-a -ponto (PPP).

As seguintes regras foram estabelecidas:

I. Qualquer acesso externo a máquinas da rede interna é bloqueado. II. Os usuários da rede local têm acesso livre ao servidor WEB. III. Qualquer acesso externo à máquina do fi rewall é bloqueado, exceto conexões para o Servidor WEB. Outras tentati vas de conexões devem ser explicitamente registradas nos logs do sistema para conhecimento do administrador. IV. Todos os usuários possuem acesso livre à Internet.

NÃO indica comandos iptables para atender as regras I a IV:

Acerca de técnicas de ataque e tipos de vulnerabilidades, julgue o item a seguir.

As técnicas de footprint são fundamentais em um processo

de pen-test, para identificação de informações, tanto em

black box, quando a execução é feita sem conhecimento da

estrutura, quanto em white box, quando a execução é feita

com algum conhecimento da estrutura.