Questões de Concurso

Para ccv-ufc

Foram encontradas 4.105 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

“A Anatel pode exigir que equipamentos de redes não tragam as funcionalidades de acesso remoto aos dados, no momento de homologação. A providência visa aumentar a segurança das infraestruturas de telecomunicações no país. O Senado Federal aprovou a criação de uma CPI (Comissão Parlamentar de Inquérito) para apurar as denúncias da espionagem eletrônica dos Estados Unidos. Nesta quinta-feira (11), o ministro das Comunicações, Paulo Bernardo, disse na audiência pública do Senado que debateu as denúncias de espionagem eletrônica pelos Estados Unidos, que os fabricantes desses hardwares estrangeiros, para atender exigência dos americanos, adotam essas funcionalidades e, como produzem em série, podem estar sendo vendidos aqui no Brasil e em outros países.” fonte http://www.telesintese.com.br/index.php/plantao/23483-anatel-pode-exigir-equipamentos-de-rede-sem-para-homologacao.

O texto faz referência ao uso de código malicioso que permite acesso remoto de dados. Qual especificamente?

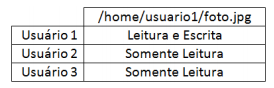

Um sistema de arquivos típico do Linux permite que o usuário defina para cada arquivo um tipo de permissão (por exemplo, somente leitura, leitura e escrita, execução).

Nesse contexto, a matriz abaixo representa qual tipo de mecanismo de controle de acesso?

Considere a seguinte ameaça e assinale a alternativa em que são listados os ataques utilizados pelo atacante.

“Um atacante escuta o tráfego da rede com o software Wireshark e captura as senhas que são enviadas ao servidor de autenticação. O objetivo do atacante é utilizar as senhas em outro ataque, para obter acesso a recursos de rede de terceiros.”