Questões de Concurso

Comentadas para cespe / cebraspe

Foram encontradas 53.862 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

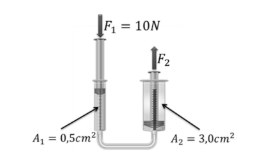

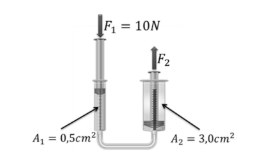

Com base nessas informações, desconsiderando todas as forças resistivas que atuem sobre o sistema e admitindo 1 mmHg = 1,33 × 102 N/m2 , julgue o item que segue.

O módulo da força F2 é igual a 30 N.

Com base nessas informações, desconsiderando todas as forças resistivas que atuem sobre o sistema e admitindo 1 mmHg = 1,33 × 102 N/m2 , julgue o item que segue.

Para injetar um medicamento por via endovenosa em um paciente cujo vaso sanguíneo tenha pressão igual a 100 mmHg, utilizando-se uma seringa com a mesma área da seringa A2, é necessário aplicar uma força superior a 4 N.

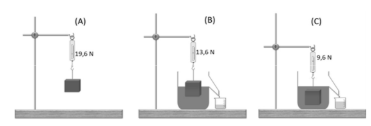

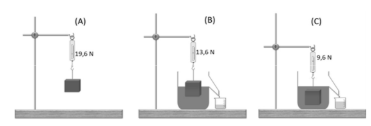

A partir dessas informações, julgue o item a seguir, assumindo que a aceleração da gravidade seja igual a 9,8 m/s2 e que a densidade da água seja igual a 1.000 kg/m3 .

Na figura B, o empuxo é igual à metade do peso aparente do bloco.

A partir dessas informações, julgue o item a seguir, assumindo que a aceleração da gravidade seja igual a 9,8 m/s2 e que a densidade da água seja igual a 1.000 kg/m3 .

O volume do bloco de metal é menor que 0,01 m3 .

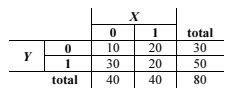

Considerando que o cruzamento entre duas variáveis dicotômicas, X e Y, tenha resultado na tabela precedente, julgue o item que se segue.

A correlação entre X e Y é positiva.

A variável Y é quantitativa e seu coeficiente de variação é maior que 1.

Se um diagrama boxplot fosse produzido a partir desse conjunto de dados, o valor 14 seria considerado outlier.

Critérios para a aceitação do risco devem instituir exclusivamente um único limite, não sendo aceitável mais de um limite.

É apropriado que ações relacionadas à retenção do risco, sem outras ações adicionais, sejam tomadas independentemente da execução da avaliação dos riscos.

Para o estabelecimento do escopo e dos limites do sistema de gestão de segurança da informação, devem ser consideradas as características do negócio.

A conformidade na proteção de registros organizacionais importantes deve considerar riscos de falsificação, perda e destruição.

O documento de política de segurança da informação tem como diretriz de implementação a necessidade de a direção da organização emitir uma declaração de comprometimento, que deve ser previamente registrada em órgão competente e anexada à política de segurança da informação.

Saídas de sistemas que fornecem informações classificadas como críticas devem receber rótulo apropriado na classificação da informação.

Se um arquivo tiver sido criptografado com o algoritmo AES (Advanced Encryption Standard) para garantir a confidencialidade na transmissão, o transmissor e o receptor deverão ter a mesma chave para, respectivamente, codificar e decodificar o arquivo.

Em um computador com sistema operacional Linux, é possível implantar mecanismo de segurança do tipo MAC (Mandatory Access Control), o qual é capaz de determinar regras para arquivos e processos.

A respeito de segurança de redes de computadores, julgue o item subsecutivo.

O uso de uma VPN é indicado para garantir

confidencialidade e integridade na transmissão dos dados

quando o meio de comunicação é considerado inseguro.

Em uma rede de longa distância que utiliza o padrão MPLS (Multi Protocol Label Switching), a comunicação é do tipo não orientada à conexão, o que permite elevada capacidade de transmissão dos dados.

Em uma rede local que possui acesso sem fio no padrão IEEE 802.11g, é possível atingir taxas de transmissão de até 54 Mbps entre computadores da rede.

Em uma rede local, com base na arquitetura SNMP (Simple Network Management Protocol), é função do componente manager, durante sua execução, responder informações de requisições do tipo SET ou GET.

Se, na comunicação TCP entre dois computadores em uma rede local, os dados transmitidos forem segmentados em pequenos blocos e chegarem fora de ordem à recepção, o computador receptor não conseguirá reagrupar os dados, devido à falta de ordem dos blocos de dados recebidos.