Questões de Concurso

Comentadas para unemat

Foram encontradas 97 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

A irrigação é uma prática que permite a produção de alimentos em períodos de seca ou veranicos. Dentre outros fatores, os sistemas de irrigação utilizados dependem do nível tecnológico compatível e economicamente acessível ao produtor.

O sistema de irrigação por inundação é utilizado para a cultura de

A utilização de celas para gestação de matrizes suínas possui grande destaque, já que há privação física e psicológica devido ao confinamento. Já existem alternativas economicamente viáveis para alojar as matrizes na gestação em grupos, levando a uma melhor eficiência reprodutiva e à longevidade dos indivíduos, demonstrando que os animais em equilíbrio com o seu meio podem ser mais produtivos do que quando alojados em sistemas de celas.

SOCIEDADE NACIONAL DE AGRICULTURA. Suinocultura: alojamento coletivo pode melhorar gestação de matrizes. Disponível em: <http://sna.agr.br/suinocultura-alojamento-coletivo-pode-melhorargestão-de-matrizes>. Acesso em: 06 mar. 2018.

O manejo de suínos em alojamento coletivo vem sendo adotado por produtores, visto o retorno econômico que o sistema proporciona. Para que seja realizado de maneira eficiente, deve ser levado em consideração que:

A compostagem é o processo biológico de transformação de materiais orgânicos em substâncias húmicas e é dependente da atividade das bactérias que tem a função de degradação desses materiais. É uma técnica muito utilizada para a obtenção de adubos e substratos orgânicos a serem aplicados na agricultura, seja em hortas ou jardins, ou até mesmo em cultivos orgânicos ou agroecológicos.

A respeito do processo de compostagem, assinale a alternativa correta.

Considere a imagem capturada da tela de interface do gerenciador de arquivos Windows Explorer exposta na Figura 1.

Figura 1

RATHBONE, Andy. Windows 7 para leigos. Alta Books Editora, 2010.

Analise as afirmações a seguir.

I. Ao selecionar as pastas 2015 e 2016 e arrastá-las para a pasta Relatórios anteriores, o Windows Explorer moverá as pastas selecionadas.

II. Ao selecionar as pastas 2015 e 2016 e arrastá-las para a pasta Relatórios anteriores, o Windows Explorer copiará as pastas selecionadas.

III. Ao selecionar a pasta Relatórios e arrastá-la para a pasta Relatório 2017, na unidade (E:), o Windows Explorer moverá a pasta selecionada e suas subpastas.

IV. Ao selecionar a pasta Relatórios e arrastá-la para a pasta Relatório 2017, na unidade (E:), mantendo a tecla Shift pressionada, o Windows Explorer moverá a pasta selecionada e suas subpastas.

Assinale a alternativa que contém as afirmações corretas.

Considere a situação em que um documento elaborado por um grupo de pessoas é composto por partes e o texto deve ser formatado, dado que há problemas com tamanho da fonte, espaçamento entre linhas, parágrafo, tipo de fonte, negrito, entre outros. É necessário formatar o documento de maneira uniforme. Ele encontra-se na área de trabalho do computador que possui Sistema Operacional MS Windows 7, salvo com o nome Relatório_Anual.DOCX, e foi produzido no MS Word 2013. O documento possui 200 páginas e foi solicitado que o mesmo seja padronizado com a seguinte formatação:

O Profissional Técnico do Ensino Superior poderá:

I. Selecionar parte do texto que esteja no formato correto, copiar o estilo de formato, utilizando o atalho (Ctrl+ Shift+ C) e aplicar ao texto que deverá receber o mesmo formato, selecionando o texto e utilizando o atalho (Ctrl+Shift+V).

II. Selecionar o texto e defini-lo como padrão, ir em Design – Definir como padrão, clicando em:

III. Utilizar Estilo de formato, definindo os Estilos: Título, Subtítulo, Normal e Citação conforme o formato solicitado e aplicar ao texto, conforme necessidade (Título, Subtítulo, texto normal e Citação).

IV. Selecionar parte do texto que esteja no formato correto, copiar o estilo de formato e utilizar o pincel de formatação automática, utilizando o Pincel de Formatação, clicando em:

Disponível em: <https://support.office.com/pt-br/off ice-training-center>.. Acesso em: mai. 2018.

Disponível em: <https://documentation.libreof f ice.org/pt-br/portugues/>.. Acesso em: mai. 2018.

Considerando a formatação especificada para o documento Relatório_Anual.DOCX, assinale a alternativa que apresenta as afirmações corretas.

Assinale a alternativa que apresenta as vidrarias

de laboratório que permitem precisar o volume das

substâncias com maior exatidão.

Laboratórios químicos e microbiológicos são considerados áreas de alto risco para a saúde do trabalhador devido à manipulação de substâncias tóxicas, mutagênicas, teratogênicas, cancerígenas, dos agentes patogênicos, além da manipulação de equipamentos que expõe o trabalhador à radiação.

A fim de se evitar os riscos à saúde do trabalhador, três níveis de prevenção foram instruídas pelo Ministério do Trabalho e Emprego (MTE): utilização de Equipamentos de Proteção Coletivos (EPCs), visando proteger a vida da equipe e de terceiros durante a realização de uma determinada tarefa; medidas administrativas visando diminuir o tempo de exposição dos trabalhadores a determinado risco; e a utilização de Equipamentos de Proteção Individual (EPIs), que têm o objetivo de reduzir, para cada trabalhador e trabalhadora o risco de lesões e danos físicos.

Mesmo com a implantação da Norma Reguladora 06 – EQUIPAMENTO DE PROTEÇÃO INDIVIDUAL – EPI, do Ministério do Trabalho e Emprego (MTE), tornando obrigatória a adoção de medidas para garantir a saúde do trabalhador, o Brasil ocupa o quarto lugar no mundo em números de acidentes no trabalho, segundo a OIT.

Disponível em: https://www.crq4.org.br/informativomat_435 Acesso em mai. 2018.

Disponível em: http://trabalho.gov.br/noticias/3252-equipamentos-deseguranca-sao-obrigatorios-para-reduzir-riscos-aos-trabalhadores Acesso em mai. 2018.

Em relação ao exposto, e com base nos conhecimentos sobre a rotina diária de um laboratório para a prevenção/minimização de riscos à saúde do trabalhador, analise as afirmações:

I. Os exaustores, chuveiro e lava olhos são importantes EPI’s que necessariamente devem estar instalados nos laboratórios.

II. Uma das funções dos EPIs é a redução da exposição humana aos agentes infecciosos.

III. A utilização de EPI pelo Profissional Técnico em Laboratório é fundamental para a redução do quantitativo de agentes biológicos no laboratório;

IV. Uma das funções dos EPIs é prevenir riscos físicos.

V. A capela é um equipamento de proteção coletivo que deve ser utilizado durante as aulas em que se manuseiam substâncias químicas que liberam vapores e gases.

Assinale a alternativa que contém as afirmações

corretas.

O Sistema Globalmente Harmonizado de Classificação e Rotulagem de Produtos Químicos (GHS) é uma abordagem que traz orientações para a comunicação […] de perigos físicos, à saúde e ao meio ambiente, e estabelece critérios uniformes para a classificação e a comunicação da informação sobre os mesmos”. Entre os meios de comunicação estão os pictogramas, que se tratam de “um conjunto de elementos gráficos, incluindo um símbolo, que representa a classe de perigo associada ao produto, e uma borda. [...] O GHS estabelece nove pictogramas distintos associados às classes de perigos físicos, à saúde e ao meio ambiente.

As figuras abaixo são exemplos de pictogramas estabelecidos pelo GHS:

De acordo com o GHS, os pictogramas I, II e III advertem sobre os seguintes perigos, respectivamente:

Caixas de merenda de escolas estaduais dividem espaço com tambores de empresas de produtos químicos no galpão de uma empresa de logística em Guarulhos, na Grande São Paulo, […] A denúncia foi feita pelos motoristas que fazem o transporte.

Disponível em: http://g1.globo.com/sao-paulo/noticia/2015/03/merendafica-armazenada-ao-lado-de-produtos-quimicos-em-transportadora .html. Acesso em: jan. 2018.

O armazenamento apropriado de produtos, sejam alimentícios ou químicos, tem por finalidade garantir a segurança da saúde e da vida das pessoas. Na organização de um depósito ou almoxarifado, alguns reagentes também não podem ser armazenados junto a outros produtos químicos, pois podem produzir reações perigosas devido à incompatibilidade química, em caso de um acidente.

Assim, para o armazenamento de Produtos Químicos é necessário que:

I. Ácidos e Bases sejam ser estocados em armários diferentes e também separados em sólidos e líquidos.

II. Sais e ácidos fortes sejam armazenados na mesma prateleira, como por exemplo, o cianeto de potássio e ácido clorídrico.

III. Compostos voláteis sejam armazenados dentro da capela de exaustão, para que o ambiente do laboratório não seja contaminado.

IV. Líquidos inflamáveis sejam estocados distantes de fontes de ignição e de produtos oxidantes.

V. Peróxidos estejam distantes de tubulações de água, pois são altamente reativos com esta.

Tendo por base as informações acima, assinale

a alternativa que apresenta as afirmações corretas.

Frente à necessidade de desenvolvimento de novas classes de antibióticos, diversas pesquisas têm sido desenvolvidas com produtos naturais, sejam de origem vegetal ou animal, visando à detecção e caracterização de compostos químicos com propriedades terapêuticas, entre elas a antibacteriana.

GONÇALVES, A.L.; ALVES FILHO, A.; MENEZES, H. Atividade Antimicrobiana do mel da abelha nativa sem ferrão Nannotrigona testaceicornis (Hymenoptera: Apidae, meliponini). Arq. Inst. Biol., São Paulo, v.72, n.04, pp. 455-459, out/dez., 2005.

Uma pesquisadora avaliou a atividade antibacteriana de um mel proveniente de uma determinada região, e para o experimento, foram utilizadas linhagens de Escherichia coli e Staphylococcus aureus.

Em relação ao estudo, assinale a alternativa

correta.

Um Profissional Técnico de Laboratório precisava determinar o teor de cinzas de uma amostra de biodiesel e seguiu uma metodologia descrita por Araújo et al, 2008. Para isso, ele utilizou cadinhos previamente tarados via aquecimento em mufla e pesagem. Nos cadinhos foram adicionados uma determinada quantidade de biodiesel. A seguir, a amostra foi submetida a aquecimento até a temperatura de combustão e após a queima foi aquecida a uma temperatura de 800°C por 2 horas. Em seguida foi adicionada uma solução aquosa de ácido sulfúrico (1:1) e a amostra foi novamente submetida ao processo de aquecimento (800°C por 2 horas). O Profissional Técnico aguardou o resfriamento e efetuou a pesagem dos cadinhos. O procedimento de aquecimento foi repetido até observação de peso constante.

ARAÚJO, A. M. M.; EVANGELISTA, J. P. C.; GOMES, A. F.; SOUZA, L. D.; MATIAS, L.G. O. Análises das cinzas sulfatadas do biodiesel produzido a partir da matéria-prima extraída do RN. In: 48º Congresso Brasileiro de Química – Química na Proteção ao Meio Ambiente e à Saúde. Rio de Janeiro, 2008.

Acerca da situação hipotética descrita acima,

assinale a alternativa correta.

A medição volumétrica é um procedimento muito comum em atividades laboratoriais. Em análises quantitativas, a exatidão e precisão das medidas são de grande importância, fator que pode ser influenciado também pela escolha da vidraria utilizada. Pipetas graduadas, provetas e buretas são alguns exemplos de vidrarias comumente utilizadas em laboratório.

Sobre vidrarias utilizadas em medições

volumétricas, assinale a alternativa correta.

WannaCry, o ransomware que fez o mundo chorar na sexta-feira [12 de maio de 2017].

O WannaCry é o ransomware que colocou boa parte do mundo (incluindo o Brasil) em um caos enorme, paralisando grandes órgãos, como o Ministério Público do Estado de São Paulo (MPSP), o TJSP, o INSS e muitos outros, afetando principalmente a Europa no começo do dia.

Disponível em <https://w w w .tecmundo.com.br/malw are/116652-w annacry-ransomw are-o-mundo-chorar-sexta-feira- 12.html> Acessoem jan. 2018.

Considerando ataques de segurança do tipo Ransomware, analise as asserções a seguir.

I. Ransomware é um tipo de código malicioso que sequestra os dados do usuário armazenados em um equipamento conectado à Internet, removendo seus dados para a nuvem sob domínio do sequestrador, e então é exigido pagamento de resgate (ransom) para devolver os dados para o equipamento do usuário e restabelecer o seu acesso.

II. A infecção pelo Ransomware pode ocorrer e se propagar de diferentes maneiras, podendo ocorrer por meio de anexo de e-mails ou hiperlinks que direcionam o usuário para o código malicioso.

III. O Ransomware/Locker facilita o acesso do usuário aos arquivos infectados e o Ransomware/Crypto descompacta os arquivos e bloqueia o acesso aos dados armazenados no computador infectado.

IV. O usuário deve manter o sistema operacional e os programas instalados atualizados no seu computador, para evitar infecção pelo Ransomware, ter um antivírus instalado, atualizado, e ser cauteloso ao clicar em links ou abrir arquivos.

Sobre a infecção por Ransomware assinale a alternativa que apresenta as afirmações corretas.

Atualmente, raras são as empresas que hospedam seus websites e aplicações de rede em servidores instalados dentro delas mesmas. São utilizados servidores instalados em datacenters que oferecem a estrutura necessária para que os serviços operem de forma confiável. O gerenciamento dos servidores é feito de forma remota através de serviços e protocolos seguros.

Um dos protocolos utilizados para acesso remoto a servidores é o SSH (Secure Shell).

MORIMOTO, Carlos E. Redes guia prático: ampliada e atualizada. 2ª Ed. - Porto Alegre: Sul Editores, 2011. Pags 495 a 505.

MORIMOTO, Carlos E. Servidores Linux: guia prático. Porto Alegre: Sul Editores, 2011. Pags 511 a 550.

Considerando o acesso remoto a servidores rodando sistema operacional Linux, analise as asserções que seguem.

I. O protocolo SSH é nativo de sistemas Linux e por isso não há possibilidade de acesso remoto a partir de sistemas operacionais Windows ou outras plataformas.

II. O SSH utiliza chaves simétricas para fazer a autenticação. Uma Chave pública permite descriptografar dados, enquanto a chave privada permite criptografar esses dados.

III. O Linux permite que as configurações do sistema, instalação de novos programas, atualizações de segurança, instalação de um novo Kernel, possam ser efetuadas em “modo texto”, o que permite configurar o servidor e mantê-lo atualizado remotamente, por meio do protocolo SSH.

IV. O SSH é uma ferramenta que permite administrar máquinas remotamente, transferir arquivos de várias formas diferentes, encapsular outros protocolos, por exemplo: acessar uma sessão do VNC através de um túnel seguro.

A partir das informações acima, assinale a

alternativa que contém as afirmações corretas.

Pharming é uma ameaça de segurança do tipo phishing, que tem o intuito de direcionar o usuário para sites falsos, por meio de alterações no servidor de DNS.

Cartilha de Segurança para Internet, versão 6.0 / CERT.br – São Paulo: Comitê Gestor da Internet no Brasil, 2017.

Considerando este tipo de ataque, analise as asserções a seguir e a relação entre elas.

I. Usuários que informam o endereço URI (Universal Resource Identifier) na barra do navegador evitam ataques do tipo Pharming.

II. Usuários que informam o endereço URL (Universal Resource Locator) na barra do navegador evitam ataques do tipo Pharming.

III. Visando mitigar ameaça do tipo Pharming, o administrador de redes deve instruir o usuário a inspecionar se o certificado se segurança é valido e corresponde a instituição proprietária do site, quando utilizado o protocolo HTTPS.

IV. Quando o usuário acessa o endereço legítimo de um site em seu navegador web, sua requisição será redirecionada, de maneira transparente, para uma página falsa.

Sobre o exposto assinale a alternativa que

apresenta as afirmações corretas.

O modelo de referência OSI (Open Systems Interconnection) desenvolvido pela Organização Internacional de Padronização - ISO (do inglês, International Standardization Organization) estrutura a rede em camadas que determinam diferentes funções, serviços, protocolos e equipamentos. Esses serviços (ou ações) preparam os dados para serem enviados para outro computador através da rede. Cada camada é construída baseada nos padrões e nas atividades definidas pela camada inferior, e por sua vez vai prestar algum serviço à camada imediatamente superior a ela.

TORRES, Gabriel. Redes de Computadores Curso Completo. Rio de Janeiro: Axcel Books, 2001, pág. 33 a 46.

De acordo com o modelo ISO/OSI, as camadas que definem sua estrutura e sequência da mais alta (superior) para a mais baixa (inferior) são, respectivamente:

Firewalls constituem um dos principais elementos em uma arquitetura de segurança, bem como em uma estratégia de segurança em profundidade, protegendo o perímetro fixo das empresas. A abrangência dos firewalls evoluiu muito ao longo do tempo, portanto, conhecer os principais tipos e entender as suas diferenças é fundamental para profissionais de segurança.

Duas técnicas usadas na filtragem de pacotes são stateless e stateful.

Disponível em <https://ostec.blog/seguranca-perimetro/firew alldefinicao>. Acesso em Jan. 2018.

Essas técnicas consistem, respectivamente, em:

Um administrador de redes precisa definir uma solução de autenticação de usuários para acesso às estações de trabalho. O ambiente de trabalho possui computadores com sistemas operacionais diferentes (Windows e Linux-Ubuntu) e ambos devem permitir a autenticação dos usuários.

A respeito dos serviços necessários para a realização da tarefa, avalie as asserções a seguir e a relação entre elas.

I. Caso o administrador opte pelo serviço de controle de domínio Active Directory (AD) do Windows Server 2008 R2, poderá também configurar as estações Linux para autenticar no AD.

II. O serviço AD disponível nesta versão do Windows Server permite autenticação nativa de estações Linux sem a necessidade de configurações adicionais ou outros serviços nas estações Linux.

III. Controle de domínio Active Directory (AD) do Windows Server 2008 R2 descarta os pacotes de estações Linux quando é solicitada a respectiva autenticação.

IV. O serviço AD do Windows Server 2008 R2 permite a autenticação de estações Linux, desde que sejam configurados outros serviços no Linux, como Samba e Winbind.

KIRKPATRICK, Gil. Interoperabilidade: autenticar clientes Linux com Active Directory. Disponível em <https://technet.microsoft.com/ptbr/library/2008.12.linux.aspx>. Acesso em jan. 2018.

Assinale a alternativa que contém as asserções

corretas.

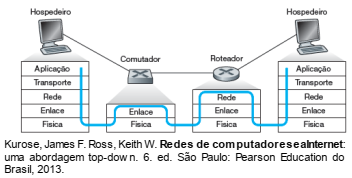

A figura a seguir ilustra o processamento de pacotes em computadores, roteadores e hospedeiros de acordo com as camadas da pilha de protocolos TCP/IP.

Observe a figura e analise as sentenças a seguir:

I. Os hospedeiros (ou hosts, em inglês) descartam a camada de transporte da pilha de protocolos TCP/IP.

II. Roteadores são comutadores de pacotes do tipo “armazena e repassa”, que transmitem pacotes usando endereços da camada de rede.

III. O comutador utiliza o endereço IP da camada de Enlace para identificar a origem e o destino do pacote.

IV. Existem equipamentos comerciais denominados switches que se comportam como comutadores (Camada 2) e também como roteadores (Camada 3).

Sobre o processamento pacotes, assinale a

alternativa que contém as afirmações corretas.

Considere a necessidade de aquisição de computadores para atender à demanda de uma instituição de ensino superior que oferta cursos na área de tecnologia, saúde e agrária. O requisito fundamental na especificação dos equipamentos é que esses devem possuir placa de rede sem fio, compatível com a frequência dos 5 GHz adotada pela instituição.

Assinale a alternativa que apresenta a interface de rede que deve atender ao padrão de comunicação sem fio.