Questões de Concurso

Comentadas para faurgs

Foram encontradas 3.082 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

O ITIL versão três possui, exatamente, 26 processos, agrupados de acordo com o estágio do ciclo de vida de serviço (volumes) a que pertencem.

Quais são, respectivamente, esses volumes?

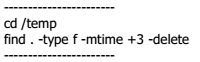

Observe o programa shell script abaixo.

Assinale a alternativa que indica a função executada

pelo programa.

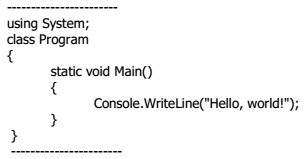

Considere o trecho de programa abaixo.

Assinale a alternativa que indica a linguagem em que

o programa está escrito.

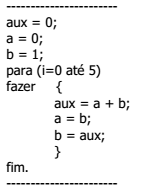

Considere o pseudo-programa abaixo, em relação à sua execução completa.Considere o pseudo-programa abaixo, em relação à sua execução completa.

Assinale a alternativa que indica os valores para as variáveis "aux", "a", "b", e "i", respectivamente.

(Observação: a variável “i” incrementa de valores unitários:

0, 1, 2, 3, ...)

De acordo com o texto, assinale com V (verdadeiro) ou F (falso) as afirmativas abaixo.

( ) Ganhos financeiros não são os únicos objetivos do crime cibernético.

( ) Os Cavalos de Troia são o único programa que não pode destruir toda uma rede de computadores.

( ) Desde início dos anos 90, o compartilhamento de sítios de músicas já se fazia violando a lei.

( ) A disseminação de material sujeito a direitos autorais, sem autorização do proprietário, é considerada pirataria.

A sequência correta do preenchimento dos parênteses, de cima para baixo, é

Leia as frases abaixo:

I - Conseguir informações valiosas.

II - Burlar as medidas de segurança do governo ou corporações.

III - Gastar dinheiro.

De acordo com o texto, qual/quais se refere(m) aos principais objetivos do crime cibernético?