Questões de Concurso

Para fgv

Foram encontradas 111.093 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

A seguir são apresentados três riscos de segurança existentes na OWASP Top 10 do ano de 2021. Correlacione esses riscos com as falhas de desenvolvimento Web apresentadas na sequência.

1. Controle de Acesso Quebrado (Broken Access Control).

2. Falhas Criptográficas (Cryptographic Failures).

3. Injeção (Injection).

( ) A transmissão de senhas de login é realizada em texto claro, sendo possível sua visualização em interceptações.

( ) Comandos maliciosos são inseridos em campos de interação com o usuário, como os de login e senha, permitindo acesso não autorizado.

( ) Um usuário comum consegue acessar áreas administrativas sem a necessidade de autenticação.

A relação correta, na ordem apresentada, é:

Com base na situação apresentada, a equipe precisa definir critérios para a classificação dos ativos de informação, a fim de implementar controles de segurança apropriados.

Assinale a opção que apresenta um princípio fundamental na classificação dos ativos de informação.

“Este esquema é uma cifra de bloco em que o texto claro e o cifrado são inteiros entre 0 e n − 1, para algum n. Um tamanho típico para n é 1024 bits, ou 309 dígitos decimais. O algoritmo utiliza uma expressão com exponenciais. O texto claro é encriptado em blocos, com cada um tendo um valor binário menor que algum número n. Ou seja, o tamanho do bloco precisa ser menor ou igual a log2(n) +1.”

O texto se refere ao algoritmo

( ) Um dos principais objetivos do SAML é proporcionar Single-Sign On (SSO), isto é, permitir que um usuário se autentique uma vez e tenha acesso a outros sistemas sem a necessidade de fornecer novamente suas credenciais.

( ) No protocolo MQTT do RabbitMQ, a publicação de mensagens acontece dentro do contexto de um link.

( ) Keycloak permite a implementação de Single-Sign On (SSO) e fornece suporte para OpenID Connect e OAuth 2.0.

As afirmativas são, respectivamente,

Para isso ele deve acessar o usuário root, usando a senha apropriada.

Um comando que poderia ser usado é

Nesse contexto, no que se refere ao que a organização deve considerar para a determinação do escopo descrito acima avalie as afirmativas a seguir e marque (V) para a verdadeira e (F) para a falsa.

( ) Questões internas e externas importantes para o seu propósito e que afetam sua capacidade para atingir os resultados desejados do seu sistema de gestão da segurança da informação.

( ) Requisitos das partes interessadas relevantes para a segurança da informação, os quais podem incluir requisitos legais e regulamentares, bem como obrigações contratuais.

( ) Interfaces e dependências entre as atividades desempenhadas pela organização e aquelas que são executadas por outras instituições.

As afirmativas são, respectivamente,

Isso posto, assinale a afirmativa correta sobre API REST.

I. A Norma ABNT NBR ISO/IEC 27001:2022 estabelece requisitos genéricos e aplicáveis a todas as instituições, de qualquer tipo, tamanho ou natureza.

II. A Norma ABNT NBR ISO/IEC 27002:2022 fornece orientações para ajudar as organizações a cumprirem os requisitos da ABNT NBR ISO/IEC 27005 em relação às ações para abordar riscos de segurança da informação.

III. A Norma ABNT NBR ISO/IEC 27005:2022 determina os requisitos para estabelecer, implementar, manter e melhorar continuamente um sistema de gestão da segurança da informação dentro do contexto da organização.

Está correto o que se afirma em

Com relação a essa resolução, julgue as afirmativas a seguir.

I. As contratações de STIC devem apresentar as seguintes fases: planejamento da contratação, seleção do fornecedor e gestão do contrato.

II. Nas contratações, via de regra, deve-se adotar a métrica homem-hora para aferição de esforço.

III. Na contratação por inexigibilidade, é facultativa a execução da fase de planejamento da contratação de STIC.

Está correto o que se afirma em

Com base nos Manuais e Protocolos aprovados pela Portaria nº 162, de 10/06/2021, analise as informações a seguir.

I. Os Protocolos e Manuais serão atualizados a qualquer tempo por indicação do Comitê Gestor de Segurança Cibernética do Poder Judiciário.

II. O Protocolo de Investigação de Ilícitos Cibernéticos do Poder Judiciário (PIILC-PJ) deverá ser implementado por todos os órgãos do Poder Judiciário, com exceção do Supremo Tribunal Federal.

III. O Manual de Proteção de Infraestruturas de TIC descreve as ações responsivas a serem colocadas em prática quando ficar evidente que um incidente de segurança cibernética não será mitigado rapidamente e poderá durar dias, semanas ou meses.

É correto o que se afirma em

Diante do exposto, analise afirmativas a seguir.

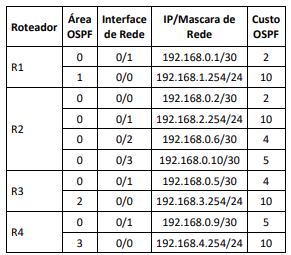

I. O protocolo OSPF para IPv4, utilizado para configuração de rotas em roteadores, utiliza o protocolo TCP, na porta 89, na comunicação entre os roteadores.

II. Após atingir a convergência, o custo observado pelo roteador “R1” para alcançar a rede 192.168.4.0/24 é de 17.

III. Os pacotes enviados pelo computador com IP 192.168.1.1 para o computador com IP 192.168.3.1 passarão pelos roteadores R1, R2 e R3, nesta ordem.

Está correto o que se afirma em

Diante do cenário apresentado, analise as afirmativas a seguir.

I. O protocolo IEEE 802.1p é utilizado para estabelecer redes tronco, como a realizada entre o roteador e o switch nesse projeto.

II. Quando um quadro não marcado (sem TAG) chega a uma porta de tronco, ele é atribuído à rede virtual nativa.

III. Uma máquina conectada a uma das redes virtuais existente no switch desse projeto poderá acessar as outras máquinas, conectadas as outras redes virtuais no mesmo switch, sem a necessidade de passar pelo roteador.

Está correto o que se afirma em

I. O DHCP (Dynamic Host Configuration Protocol) é um protocolo cliente-servidor que permite que um host obtenha um endereço IP (Internet Protocol) automaticamente.

II. Ao contrário do TCP (Transmission Control Protocol), o UDP (User Datagram Protocol) não é orientado a conexões.

III. O SMTP (Simple Mail Transfer Protocol) permite que um servidor de correio eletrônico atue ora como cliente ora como servidor.

Está correto o que se afirma em

I. Uma rede LAN e uma rede WAN se diferenciam apenas pelo fato de a WAN ser uma rede sem fio.

II. As WAN costumam usar meios físicos apropriados para longas distâncias, como fibras óticas, pois os enlaces entre dois nós podem ter que cobrir distâncias grandes.

III. A topologia em estrela minimiza o tamanho do cabeamento necessário em uma rede de mais de 8 nós regularmente espaçados pela área de uma WAN.

Está correto o que se afirma em

Entre tais avanços destaca-se

I. Árvores são estruturas de dados lineares. II. Em uma árvore cada nó pode ter no máximo dois filhos. III. Nós que não possuem filhos são chamados de Folhas.

Está correto o que se afirma em

Em relação ao tema, avalie se cada afirmativa a seguir, referente a boas práticas recomendadas pelo ISC para administração do BIND, é verdadeira (V) ou falsa (F) .

( ) Assegurar que a infraestrutura utilizada suporte EDNS0 e pacotes UDP de tamanhos reduzidos.

( ) Não combinar funções de servidor de nomes autoritativas e recursivas no mesmo servidor.

( ) Empregar firewalls/filtros de pacotes com estado em seus servidores para tráfego de consulta de saída.

As afirmativas são, respectivamente,

Diante do exposto, assinale a opção que diferencia corretamente os modelos MAC e DAC.