Questões de Concurso

Para fcm

Foram encontradas 6.807 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

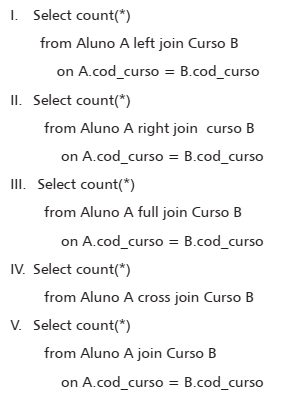

Avalie as sentenças SQL, apresentadas a seguir, considerando que a integridade referencial entre as tabelas Aluno e Curso é parcial:

No valor retornado pela sentença,

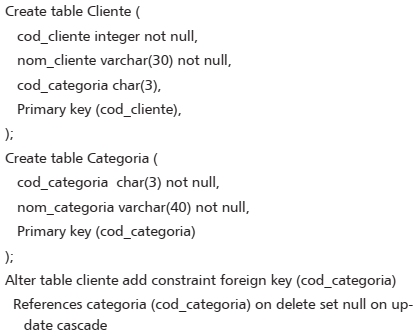

Considere o seguinte schema de banco de dados.

Tomando como base as informações, ao

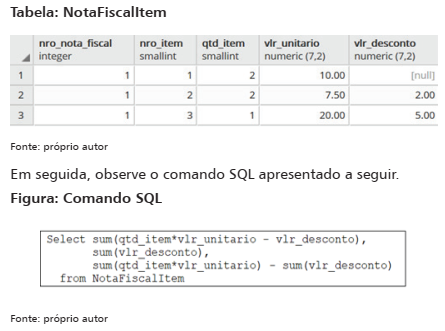

Considere que a tabela NotaFiscalItem está armazenada em um sistema gerenciador de banco de dados (SGBD) relacional, contendo os seguintes dados.

O resultado produzido pela execução do comando SQL, ao considerar os dados apresentados na tabela NotaFiscalItem, é

Na tabela a seguir, considerando os métodos de ordenação, que visam a colocar uma lista em ordem para facilitar a busca de informações nela contidas, associe os métodos à sua respectiva descrição.

Método de Ordenação

(1) Bubble Sort

(2) Insert Sort

(3) Select Sort

(4) Shellsort

(5) Mergesort

(6) Quicksort

(7) Heapsort

Descrição

( ) Neste método, a lista é subdividida em h-listas, as quais são ordenadas com um método de ordenação qualquer. Esse procedimento é repetido para valores decrescentes de h, sendo que o último valor de h tem que ser 1.

( ) Neste método, são usados, inicialmente, os elementos da lista que são inseridos em um heap binário crescente. Em seguida, são feitas sucessivas remoções do menor elemento do heap, colocando os elementos removidos do heap de volta na lista.

( ) Neste método, a lista é dividida em duas metades. Essas metades são ordenadas recursivamente e depois são intercaladas. Para tanto, faz-se uso das variáveis i e j para percorrer a metade esquerda e a metade direita, respectivamente. Em cada iteração, compara-se o elemento na posição i com o elemento na posição j. O menor deles é copiado para um vetor auxiliar. Esse procedimento é repetido até que uma das duas metades tenha sido totalmente copiada para o vetor auxiliar.

( ) Neste método, os elementos da lista são movidos para as posições adequadas de forma contínua. Se um elemento está inicialmente numa posição i e, para que a lista fique ordenada, ele deve ocupar a posição j, então ele terá que passar por todas as posições entre i e j. Em cada iteração do método, percorre-se a lista a partir de seu início, comparando cada elemento com seu sucessor, trocando-os de posição se houver necessidade.

( ) Neste método, a lista é dividida em parte esquerda e parte direita, sendo que os elementos da parte esquerda são todos menores do que os elementos da parte direita. Em seguida, as duas partes são ordenadas recursivamente.

( ) Neste método, considera-se que a lista está dividida em parte esquerda, já ordenada, e parte direita, em possível desordem. Além disso, os elementos da parte esquerda são todos menores ou iguais aos elementos da parte direita. Cada iteração consiste em escolher o menor elemento da parte direita (pivô) e trocá-lo com o primeiro elemento da parte direita. Com isso, a parte esquerda aumenta, pois passa a incluir o pivô, e a parte direita diminui.

( ) Neste método, considera-se que a lista está dividida em parte esquerda, já ordenada, e parte direita, em possível desordem. Inicialmente, a parte esquerda contém apenas o primeiro elemento da lista. Cada iteração consiste em colocar o primeiro elemento da parte direita (pivô) na posição adequada da parte esquerda, de modo que a parte esquerda continue ordenada.

Tabela: métodos de ordenação

Fonte: Próprio autor

A sequência correta desta associação é

A respeito dessas situações, na condição de

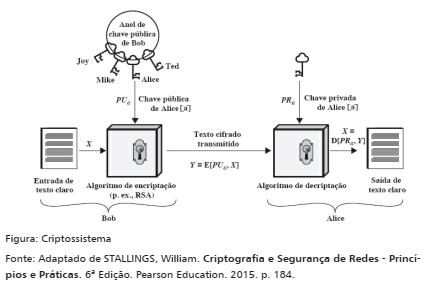

A figura a seguir mostra um criptossistema de chave.

Verificando a troca de informações cifradas entre Bob e Alice,

representada por essa figura, é correto afirmar que

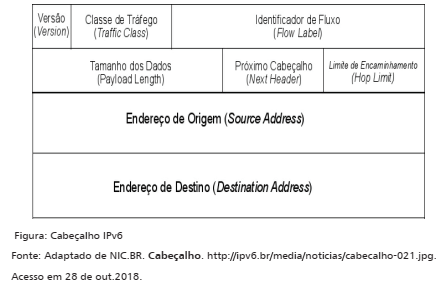

A figura a seguir mostra a composição do cabeçalho da suíte IPv6.

Sobre as descrições dos campos que compõem esse cabeçalho

IPv6, o campo

Analise a figura Redes (Figura 1) que mostra 3 redes interconectadas, abaixo, e responda à questão.

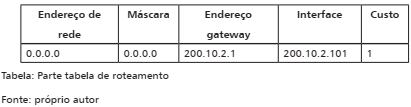

Tendo como base a Figura 1, Bob, estando com seu notebook conectado, reconhecido e acessando todos os serviços da rede LAN da escola, executou um comando que exibe as entradas da tabela de roteamento de seu IP local. Uma das entradas da tabela de roteamento mostrou os campos indicados no esquema a seguir:

Por esse esquema, o roteador de primeiro salto da máquina hospedeira de Bob tem a seguinte relação de endereço IPv4 X MAC

Analise a figura Redes (Figura 1) que mostra 3 redes interconectadas, abaixo, e responda à questão.

Baseando-se, ainda na Figura 1, Bob, estando com seu notebook conectado, reconhecido e acessando todos os serviços da rede LAN da escola, faz uma operação de acessar a página do Google (www.google.com).

Sobre essa operação, avalie as afirmações a seguir:

I. Quando Bob digita www.google.com, seu sistema operacional cria uma mensagem de consulta DNS, que é colocada dentro de um segmento UDP. Esse seguimento UDP é colocado dentro de um datagrama IP, cujo endereço de destino é 200.80.0.5.

II. O pacote IP é colocado dentro de um quadro Ethernet cujo endereço MAC do destinatário é 00:16:A5:43:C4:49.

III. O roteador de borda da rede da escola recebe, então, a requisição do notebook de Bob e a reenvia para o servidor de DNS de IP 200.80.0.5 que, ao recebê-lo, consulta o endereço IP relativo ao nome www.google.com.

IV. O Servidor de DNS monta uma mensagem de resposta, contendo o endereço IP mapeado 64.233.169.105. A resposta é enviada, tendo como destinatário o endereço IP 200.10.2.101.

Está correto, apenas, o que se afirma em

Analise a figura Redes (Figura 1) que mostra 3 redes interconectadas, abaixo, e responda à questão.

Na rede da escola (Figura 1), tem-se, além de outras conexões, um notebook, do professor Bob, conectado a ela.

Sobre essa conexão, avalie as seguintes afirmações:

I. Ao ser conectado à rede, pela primeira vez, o notebook, que está configurado com endereço IP dinâmico, cria uma mensagem DHCP de solicitação, colocando-a num segmento UDP que, por sua vez, é colocado em um datagrama IP, que tem como endereço IP do destinatário o número 200.10.2.10 e do remetente 255.10.2.0.

II. O datagrama IP, contendo uma mensagem de solicitação DHCP, é colocado dentro de um quadro Ethernet cujo endereço MAC do destinatário é FF:FF:FF:FF:FF:FF e do remetente, 00:1B:C9:4B:E3:57.

III. O servidor DHCP, ao receber a mensagem de solicitação do notebook, cria uma mensagem DHCP ACK, contendo um endereço IP disponível, por exemplo 200.10.2.101. Junto é colocado, também, o endereço IP do servidor de DNS e do gateway padrão.

IV. A mensagem é colocada dentro de um novo datagrama IP que, em seguida, é colocado dentro de um quadro Ethernet, cujo endereço de destino é 00:1B:C9:4B:E3:57 e do remetente, FF:FF:FF:FF:FF:FF.

Está correto, apenas, o que se afirma em

De acordo com Tanenbaum, em 1965, Dijkstra propôs o conceito da variável semáforo como sendo uma forma de implementar mecanismos de concorrência entre processos.

A respeito desse assunto, é correto afirmar que

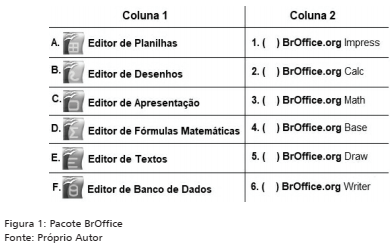

O BrOffice.org ou, simplesmente, BrOffice, é um conjunto de programas para escritório que pode ser chamado de suíte. Uma vez instalado em um computador, que possua o Sistema Operacional Windows, essa suíte pode ser inicializada através do menu Iniciar / Programas / BrOffice.org x.x.x. Ao fazer esse procedimento, são apresentados os ícones dos aplicativos que a formam.

Baseando-se nisso, associe corretamente, na figura abaixo, a coluna da direita, onde constam os nomes dos aplicativos BrOffice, de acordo com suas funções à esquerda.

A sequênncia correta dessa associação é

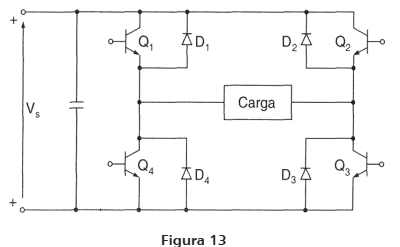

O circuito da Figura 13 abaixo corresponde a uma topologia de inversor de frequência denominada Inversor Ponte H Monofásico. Neste diagrama, o circuito de controle das chaves Q1, Q2, Q3 e Q4 foi propositalmente omitido.

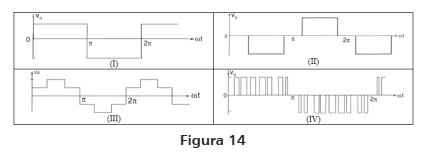

Na Figura 14 encontram-se 4 diferentes formas de onda de tensão que podem ser produzidas sobre cargas conectadas às saídas de inversores de frequência variados.

Dentre as formas de onda, apresentadas acima, aquela(s) que

pode(m) ser produzida(s) pelo Inversor Ponte H Monofásico mostrado na Figura 13 é / são

Considerando-se os vários tipos de TIRISTORES existentes, associe corretamente os tipos listados abaixo a suas respectivas características.

Tiristor

(1) DIAC

(2) GTO

(3) IGCT

(4) SCR

(5) TRIAC

Características

( ) Condução em um único sentido; elevada capacidade de bloqueio de tensões diretas e reversas; controle de disparo pelo Gate;

( ) Condução de corrente nos dois sentidos; elevada capacidade de bloqueio de tensões diretas e reversas; controle de disparo pelo Gate;

( ) Condução em um único sentido; elevada capacidade de bloqueio de tensões diretas e reversas; controle de disparo e bloqueio pelo Gate;

( ) Condução de corrente nos dois sentidos; baixa capacidade de bloqueio de tensões diretas e reversas; controle de disparo por tensão direta e reversa.

A sequência correta dessa associação é

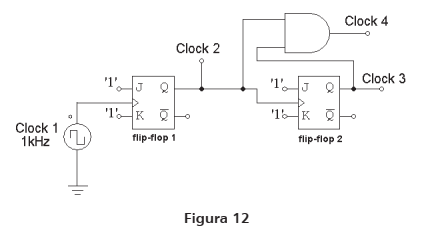

O circuito digital da Figura 12 abaixo utiliza flip-flops do tipo JK, sensíveis à borda de subida do clock. As estradas J e K de ambos os flip-flops foram fixadas em nível lógico alto, conforme mostrado na figura.

O flip-flop 1 está sendo alimentado por um sinal de clock, denominado Clock 1, o qual possui frequência de 1kHz. Os demais

sinais de clock, produzidos pelo circuito, chamados Clock 2, Clock

3 e Clock 4 possuem, respectivamente, frequências iguais a

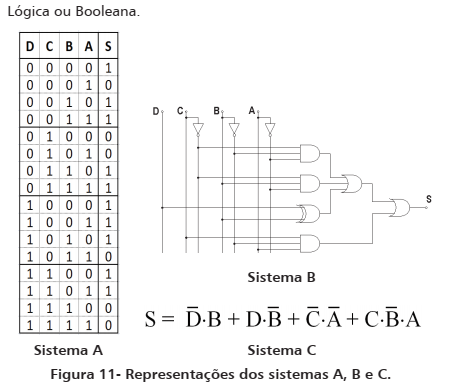

Três diferentes sistemas digitais do tipo Combinacional, A, B e C

são representados na Figura 11 abaixo, sendo o sistema A representado pela sua Tabela Verdade, o Sistema B, pelo seu Diagrama

de Blocos ou Circuito Lógico, e o Sistema C, pela sua Equação

Lógica ou Booleana.

Diferentes sistemas digitais do tipo combinacional são ditos equivalentes se e somente se os valores de suas respectivas saídas forem iguais para cada uma das possíveis combinações de suas variáveis de entrada.

Considerando-se tal conceito de equivalência, é correto afirmar,

em relação aos três sistemas combinacionais A, B e C representados na figura, que

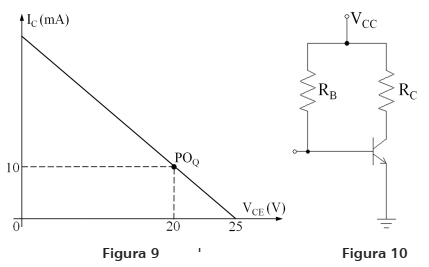

O gráfico da Figura 9 abaixo representa a reta de carga e o ponto de operação quiescente (POQ) do circuito de polarização mostrado na Figura 10. O transistor usado possui hFE=100 e VBE=0,7V.

A partir destas informações, os valores dos dois resistores do

circuito são

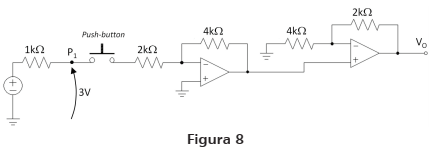

O circuito mostrado na Figura 8 acima utiliza amplificadores operacionais com características ideais e resistores passivos. Na entrada deste circuito, foi conectada uma fonte de tensão CC de valor desconhecido.

Verificou-se que na condição de operação com Push-button aberto, o potêncial elétrico do ponto P1 indicado, em relação ao terra, é igual a 3V, conforme indicado no diagrama do circuito.

Sabendo-se que, na condição de operação com Push-button fechado, os amplificadores operacionais operam na região linear,

pode-se afirmar que nesta condição de funcionamento a tensão

de saída do circuito (Vo) é igual a

Um determinado Controlador Lógico Programável (CLP) utiliza as ligações externas mostradas na Figura 6. No diagrama mostrado E0, E1, ..., E7, são entradas físicas deste CLP, enquanto que S20, S21, ..., S27 são saídas físicas do mesmo. Este CLP está executando o programa mostrado na Figura 7.

Considere as seguintes afirmações acerca do sistema representado pelas figuras 6 e 7:

I. A lâmpada L1 pode ser usada para indicar se o contator K1 está ligado. Para que esta função indicadora da lâmpada esteja funcionando, é necessário deixar aberto o dispositivo conectado à entrada E4.

II. Para que o contator K1 seja desligado, é necessário pressionar, simultaneamente, os dispositivos conectados às entradas E1 e E2;

III. O contator K1 só pode ser ligado se os dispositivos conectados às entradas E0 e E2 forem pressionados simultaneamente;

IV. Se o dispositivo conectado à entrada E3 estiver fechado, o sistema de retenção ou selo do contator K1 será desativado.

V. O teste da lâmpada L1 pode ser feito bastando-se para isso abrir o dispositivo conectado à entrada E4.

Está correto apenas o que se afirma em

Um determinado Controlador Lógico Programável (CLP) utiliza as ligações externas mostradas na Figura 6. No diagrama mostrado E0, E1, ..., E7, são entradas físicas deste CLP, enquanto que S20, S21, ..., S27 são saídas físicas do mesmo. Este CLP está executando o programa mostrado na Figura 7.